Rimuovere il virus GUCCI (virus) - Le Istruzioni per il Recupero dei Dati sono Incluse

Virus GUCCI Guida Rimozione

Che cosa è GUCCI ransomware?

Il ransomware GUCCI può danneggiare permanentemente i file degli utenti e il sistema operativo

Il ransomware GUCCI rende inaccessibili i dati

Il ransomware GUCCI rende inaccessibili i dati

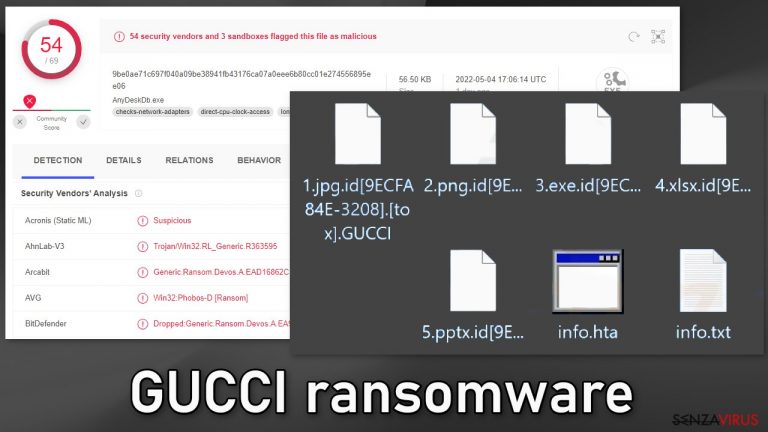

Il ransomware GUCCI è uno dei malware data locking più recenti e appartiene alla famiglia dei ransomware Phobos. Il file è stato segnalato da 54 produttori di antivirus e 3 sandboxe come malevolo. Il virus può accedere al sistema e iniziare immediatamente il processo di codifica.

Una volta iniziato, tutti i file personali, come foto, video e documenti saranno codificati. Ciò significa che diventano inaccessibili e inutilizzabili. L'unico modo per decodificare i dati è attraverso l'impiego di una chiave di decodifica oppure un software, che spesso è nelle mani dei criminali.

In un momento successivo alla fase di codifica, le icone dei file si trasformano in pagine bianche e i nomi riporteranno l'estensione .GUCCI. Ad esempio, se precedentemente il nome di un file era etichettato con l'estensione .jpg, successivamente alla codifica, lo stesso file apparirà nel modo seguente: immagine.jpg.id[victim-id].[tox].GUCCI.

Dunque, la macchina produrrà due file di testo aggiuntivi. Questi file di testo serviranno a spiegare alla vittima cosa sia accaduto e cosa dovranno fare per ottenere nuovamente i propri file. Sfortunatamente, gli attori della truffa minacciano gli utenti chiedendo in cambio un pagamento in criptovaluta.

| NOME | GUCCI |

| TIPOLOGIA | Ransomware, cripto virus, malware data-locking |

| FAMIGLIA DI MALWARE | Ransomware Phobos |

| DISTRIBUZIONE | Allegati email, siti web di torrent, annunci fasulli |

| ESTENSIONE DEI FILE | .GUCCI |

| NOTA DI TESTO | info.hta; info.txt |

| RECUPERO DEI FILE | Se non è disponibile un backup dei file, il recupero dei file è quasi impossibile. In seguito, ti forniremo alcuni metodi alternativi per il recupero che potrebbero esserti di aiuto |

| RIMOZIONE DEL MALWARE | Esegui una scansione della macchina con un software antimalware per eliminare il programma malevolo e tutti i file a esso collegati |

| RIPARAZIONE DEL SISTEMA | Il malware è in grado di causare errori di sistema, crash, rallentamenti, e altre problematiche legate alla stabilità. Per riparare il sistema operativo e aggirare la reinstallazione, raccomandiamo l'utilizzo del tool di riparazione FortectIntego |

Il riscatto

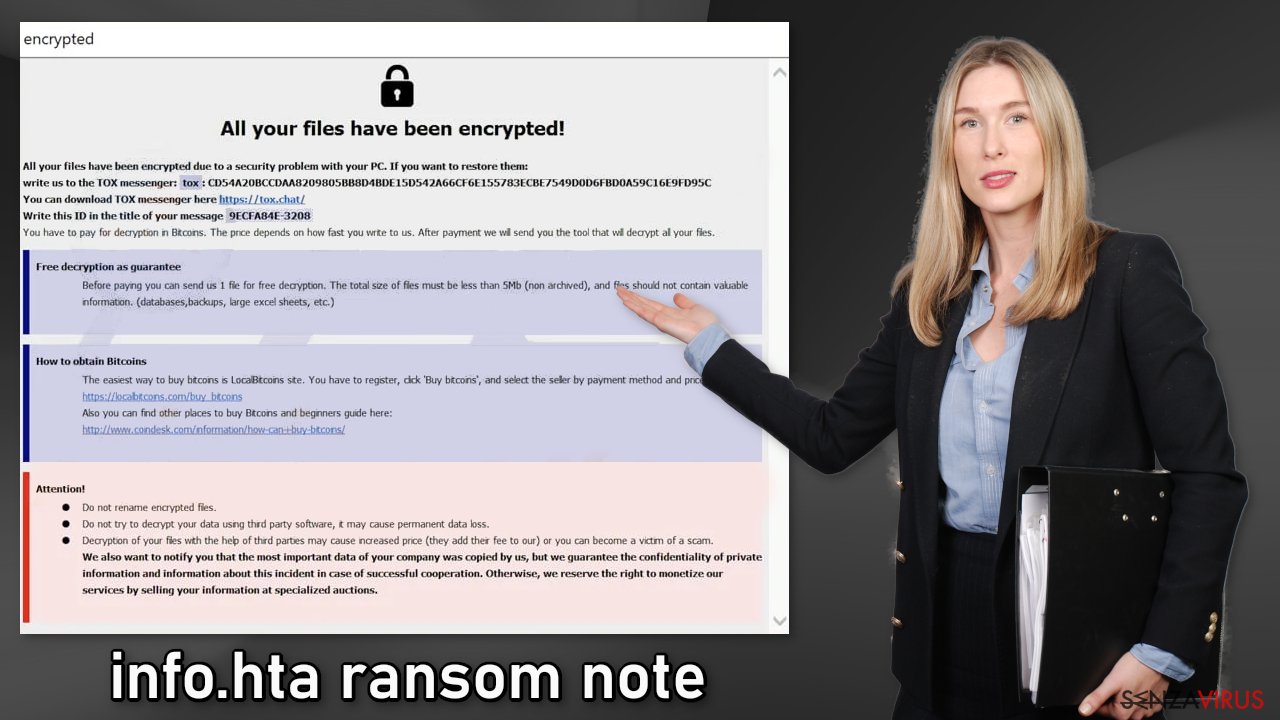

La nota di testo info.hta riporta quanto segue:

Tutti i tuoi file sono stati criptati!

Tutti i tuoi file sono stati criptati a causa di un problema legato alla sicurezza sul tuo PC. Se vuoi ripristinarli:

scrivici un messaggio TOX CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

Potrai scaricare il messenger TOX a questo indirizzo hxxps://tox.chat/

Scrivi il tuo ID nel titolo del messaggio –

Per la decriptazione, sarà necessario pagare una somma di denaro in Bitcoin. Il prezzo dipenderà da quanto tempo impiegherai a scriverci. Dopo il pagamento, ti invieremo un tool in grado di decriptare tutti i tuoi file.

Decriptazione gratuita come garanzia

Prima di pagare, potrai inviarci 1 solo file perché possa essere decriptato. La dimensione dei file deve essere minore di 5Mb (non archiviati), e i file non dovranno contenere dati di valore (database,backup, file excel molto grandi, ecc.)

Come ottenere Bitcoin

Il modo più semplice per acquistare bitcoin è attraverso il sito web LocalBitcoins. Dovrai registrarti facendo clic sul tasto 'Acquista bitcoin' e selezionare il venditore per il metodo di pagamento e il prezzo.

hxxps://localbitcoins.com/buy_bitcoins

Saranno disponibili altri siti per l'acquisto di Bitcoin e una guida per principianti a questo indirizzo: hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins/

Attenzione!

Non rinominare il file decriptati.

Non tentare di decriptare i tuoi dati utilizzando un software di terze parti. Ciò potrebbe causare la perdita permanente dei file.

La decriptacione dei tuoi file con l'aiuto di terze parti potrebbe causare l'aumento del prezzo (they add their fee to our) or you can become a victim of a scam.

We also want to notify you that the most important data of your company was copied by us, but we guarantee the confidentiality of private information and information about this incident in case of successful cooperation. Otherwise, we reserve the right to monetize our services by selling your information at specialized auctions.

Gli autori degli attacchi mettono fretta alla vittima, ricordandole che la somma di denaro dovuta dipende da quanto velocemente quest'ultima si metterà in contatto con loro. Questa è una delle più note tattiche dei cibercriminali per indurre le persone ad agire rapidamente senza pensare alle conseguenze delle proprie azioni. È questo il motivo per il quale, la somma del riscatto non viene specificata nel messaggio.

Queste inoltre offrono di decriptare un file gratuitamente per dimostrare la loro affidabilità. Tuttavia, dovresti ricordare che non bisogna fidarsi dei criminali. Sono numerose le vittime di attacchi ransomware che dichiarano di non aver mai più sentito i cibercriminali dopo l'invio del pagamento.

Persino, il loro metodo di pagamento non è molto vantaggioso per le vittime. Le transazioni di criptovaluta sono anonime e sono impossibili da annullare. Una volta che le persone inviano il denaro, è impossibile ottenere un rimborso o riaverlo indietro in altro modo. Ecco perché pagando gli sviluppatori di ransomware non solo rischi di perdere i tuoi file ma anche di essere truffato.

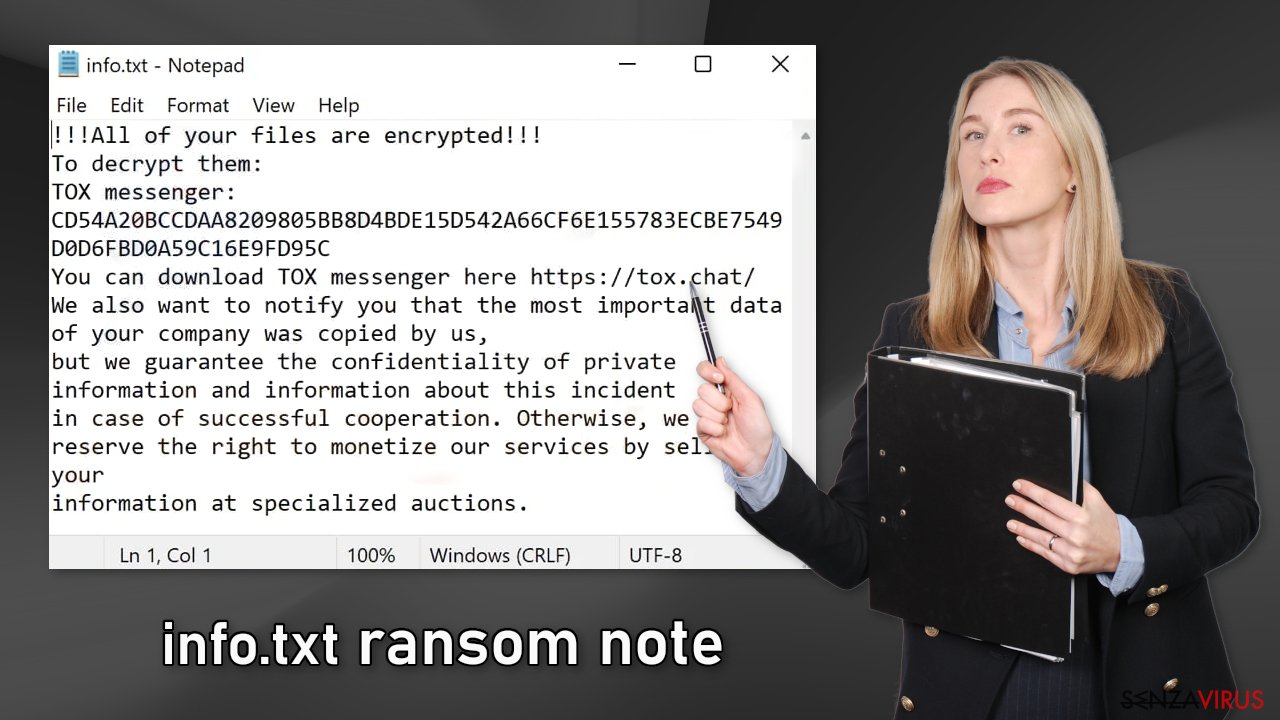

Per di più, i truffatori operano in modo tale da impedire alle persone di cercare altre opzioni di recupero servendosi di tattiche intimidatorie. Sebbene gli strumenti di decrittazione di terze parti raramente siano d'aiuto, vale almeno la pena provare. La seguente richiesta di riscatto info.txt è solo una versione più breve del messaggio precedente:

Tutti i tuoi file sono stati criptati!

Per decriptarli:

Messenger TOX: CD54A20BCCDAA8209805BB8D4BDE15D542A66CF6E155783ECBE7549D0D6FBD0A59C16E9FD95C

Puoi scaricare il messenger TOX a quest'indirizzo hxxps://tox.chat/

Ti vogliamo anche ricordare che abbiamo copiato i tuoi dati più importanti.

Tuttavia, garantiamo l'estrema confidenzialità delle tue informazioni private e delle informazioni relative a questo piccolo incidente di percorso. Qualora cooperassi con noi. In caso contrario, ci riserveremo il diritto di monetizzare i nostri servizi attraverso la vendita delle tue informazioni a terzi.

Usa tool di sicurezza professionali per eliminare i file malevoli

I truffatori cercano anche di impedire alle persone di cercare altre opzioni di recupero usando tattiche intimidatorie. Sebbene gli strumenti di decrittazione di terze parti raramente aiutino, vale almeno la pena provare. L'altra richiesta di riscatto info.txt è solo una versione più breve del messaggio precedente:

Se provi prima a recuperare i tuoi dati, può causare una perdita permanente. Il malware può anche crittografare i tuoi file la seconda volta se non viene eliminato prima. Non si fermerà finché non rimuoverai i file dannosi che lo causano. Non dovresti tentare di rimuovere il programma dannoso da solo a meno che tu non abbia eccellenti capacità informatiche.

Usa strumenti anti-malware come SpyHunter 5Combo Cleaner o Malwarebytes per scansionare il tuo sistema. Questo software di sicurezza dovrebbe trovare tutti i file e le voci correlati e rimuoverli automaticamente per te. In alcuni casi, il malware può impedirti di utilizzare il software antivirus, quindi è necessario accedere alla modalità provvisoria ed eseguire una scansione completa del sistema da lì:

Windows 7 / Vista / XP

- Fai clic su Start > Spegnimento > Riavvia > OK.

- Quando il tuo computer si riavvia, inizia a premere il pulsante F8 (se non funziona, prova F2, F12, Canc, ecc. Tutto dipende dal modello della tua scheda madre) più volte fino a visualizzare la finestra Opzioni di avvio avanzate.

- Seleziona Modalità provvisoria con rete dall'elenco.

Windows 10 / Windows 8

- Fai clic con il tasto destro su Start e seleziona Impostazioni.

- Scendi in basso e seleziona Aggiornamenti e Sicurezza.

- Sul lato destro della finestra, seleziona Ripristino.

- Dunque scendi in basso e seleziona Impostazioni avanzate di avvio.

- Fai clic su Riavvia.

- Seleziona Risoluzione dei problemi

- Individua Avanzate.

- Seleziona Impostazioni di avvio.

- Dunque, fai clic su Riavvio.

- Digita 5 o fai clic su 5) Abilita Modalità provvisoria con rete.

Correggi gli errori per prevenire la reinstallazione di Windows

Dopo l'infezione da malware sono previsti problemi di prestazioni, stabilità e usabilità, al punto da richiedere una reinstallazione completa di Windows. Questi tipi di virus possono alterare il database del registro di Windows, danneggiare l'avvio vitale e altre funzioni, eliminare o danneggiare file DLL, ecc. Una volta che un file di sistema è danneggiato da malware, il software antivirus non sarà in grado di ripararlo.

Questo è il motivo per cui è stato sviluppato FortectIntego. Questo potente software può riparare molti dei danni causati dal ransomware GUCCI. Errori Blue Screen, si blocca, errori di registro, DLL danneggiate, ecc., possono rendere il tuo computer completamente inutilizzabile. Utilizzando questo strumento di manutenzione, potresti evitare la reinstallazione di Windows.

- Scarica l'applicazione cliccando sul link qui sopra

- Fare clic su ReimageRepair.exe

- Se viene visualizzato Controllo dell'account utente (UAC), selezionare Sì

- Premi Installa e attendi che il programma termini il processo di installazione

- L'analisi della tua macchina inizierà immediatamente Una volta completati, controlla i risultati: saranno elencati nel Riepilogo

- Ora puoi fare clic su ciascuno dei problemi e risolverli manualmente

- Se vedi molti problemi che trovi difficili da risolvere, ti consigliamo di acquistare la licenza e risolverli automaticamente.

Opzioni di ripristino dei file

Molte persone pensano di poter riparare i propri file con strumenti anti-malware, ma non è per questo che sono stati progettati. Tutto ciò che gli strumenti di sicurezza possono fare è rilevare i processi sospetti nel tuo sistema ed eliminarli. La verità è che i file possono essere ripristinati solo con una chiave di decrittazione o un software che solo i criminali informatici hanno.

Se non hai eseguito il backup dei dati in precedenza, è possibile che non li riavrai mai più. Puoi provare a utilizzare un software di recupero dati, ma dobbiamo notare che i programmi di terze parti non possono sempre decrittografare i file. Suggeriamo almeno di provare questo metodo. Prima di procedere, è necessario copiare i file danneggiati e inserirli in un'unità flash USB o in un altro archivio. E ricorda: fallo solo se hai già rimosso il ransomware GUCCI.

Prima di iniziare, alcuni suggerimenti sono essenziali per affrontare questa situazione:

- Poiché i dati crittografati sul tuo computer potrebbero essere danneggiati in modo permanente da software di sicurezza o di recupero dati, dovresti prima eseguirne il backup: utilizzare un'unità flash USB o un altro archivio.

- Provare a recuperare i file utilizzando questo metodo solo dopo aver eseguito una scansione con un software anti-malware.

Installare un software di recupero dei dati

- Scarica Data Recovery Pro.

- Fai doppio clic sull'installer

- Segui le istruzioni mostrate sullo schermo per installare il software.

- Quando avrai cliccato su Termina, potrai utilizzare l'app.

- Seleziona Tutto oppure scegli cartelle individuali.

- Seleziona Successivo.

- In basso, abilita Scansione approfondita e seleziona quali Dischi scannerizzare.

- Seleziona Scansiona e attendi che sia completato.

- Ora puoi scegliere quali cartelle/file recuperare: non dimenticare che hai anche la possibilità di cercare in base al nome del file!

- Seleziona Ripristina per recuperare i tuoi file.

Metodi di distribuzione Ransomware

Per proteggersi da futuri attacchi ransomware, è importante sapere come si diffonde solitamente questo pericoloso malware. I gateway più comuni sono i siti torrent, le piattaforme di condivisione di file peer-to-peer e le installazioni di software “craccati” . È meglio utilizzare solo negozi web ufficiali e siti per sviluppatori ogni volta che si desidera scaricare nuovo software.

Un altro metodo preferito è la posta elettronica. I criminali informatici possono aggiungere allegati infetti alle e-mail. Di solito, si servono di metodi di ingegneria sociale affinché le persone li aprano. Pertanto, non aprire mai alcun allegato di posta elettronica a meno che non provenga da qualcuno che conosci o sei sicuro che provenga da un mittente affidabile.

Dovresti anche ricordare che è estremamente importante mantenere aggiornati il tuo sistema operativo e il tuo software. Gli sviluppatori spesso rilasciano non solo aggiornamenti, ma anche patch di sicurezza delle nuove vulnerabilità. Gli hacker amano sfruttare le vulnerabilità, quindi non appena sono disponibili nuovi aggiornamenti, assicurati di installarli.

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.