Che cos'è trojan e come rimuoverlo

Un trojan (un cavallo di troia) è un programma malevolo per il computer che viene usato per infettare i sistemi dei pc presi di mira per causare attività indesiderate e malevoli. Solitamente, questi programmi sono usati per rubare informazioni personali, diffondere virus o semplicemente per peggiorare le performance del computer. Inoltre, gli hacker possono usare questo programma per avere un accesso in remoto, non autorizzato, al vostro computer, per infettare i file e danneggiare il sistema. Non appena un trojan si infiltra nel computer, inizialmente cerca di nascondersi dalla vittima. I trojans sono molto simili ai normali virus, e quindi sono molto difficili da trovare. Questo è il motivo per cui dovreste utilizzare un affidabili anti-spyware. Originariamente, i trojans non venivano diffusi da soli. Tuttavia, le versioni più recenti contengono componenti addizionali che possono promuovere la loro diffusione autonomamente. L’attività svolta da ogni trojan dipende dalle intenzioni del suo autore.

Metodi utilizzati per infiltrare i trojans

Una parte dei trojans è in grado di diffondere se stessa ed infettare il sistema della vittima senza che questa se ne accorga. Altri invece devono essere installati manualmente sul computer come ogni altro software. Infatti, ci sono cinque metodi principali usati da questi parassiti per entrare nel sistema.

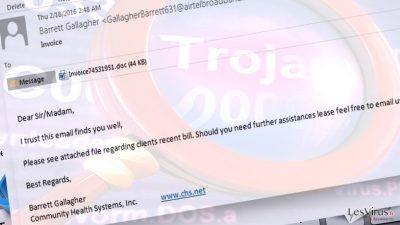

- Molti trojans sono distribuiti con l’aiuto di messaggi email, network per la condivisione di file e chat online (come ICQ, AIM, o IRC) Possono essere mascherati da allegati email, messaggi istantanei, link o anche come aggiunta ad applicazioni peer-to-peer. Questi trojans hanno nomi insospettabili e quindi, gli utenti sono ingannati e spinti ad aprirli. Una volta che gli utenti avranno aperto questi messaggi, il trojan inizia ad installare se stesso silenziosamente senza farsi notare.

- Alcuni trojans possono entrare nel sistema usando le vulnerabilità del browser web. I loro autori creano dei siti web pericolosi riempiti con codici malevoli o su cui sono distribuiti annunci commerciali pop-up pericolosi. Nel caso in cui l’utente visiti uno di questi siti o clicchi su uno dei suoi annunci , uno script installa immediatamente un parassita. Gli utenti non notano nulla di sospetto, in quando questo tipo di minaccia non mostra nessun setup di installazione, finestra di dialogo o avvertimento.

- A volte i trojans sono installati da altri parassiti come virus, backdoors o anche spyware. Questi si infiltrano nel sistema senza che l’utente ne sia a conoscenza e infettano tutti i computer compromessi. Alcune minacce possono essere installate manualmente da utenti computer che hanno i privilegi per installare software. Sono veramente pochi i trojans che sono in grado di essere diffusi utilizzando il sistema in remoto del computer sfruttandone le vulnerabilità.

- Alcuni trojan sono già integrati in alcune applicazioni particolari. Anche i programmi legali potrebbero avere funzioni non citati come l’accesso in remoto. L’hacker deve solo contattare il computer su cui è installato questo software per avere pieno accesso al sistema o per prendere il controllo di alcuni programmi.

Problemi causati da un trojan

La maggior parte dei trojan sono in grado di causare questi problemi:

- Infettare, corrompere o sovrascrivere file, componenti essenziali del sistema e installare altre applicazioni. Questi possono anche distruggere l’intero sistema eliminando i file critici o formattando l’hard disk.

- Rubare informazioni finanziarie, come il numero della carta di credito, i nomi di login, le passwords, importanti documenti personali e altre informazioni sensibili.

- Tracciare gli utenti e ciascuna delle keystrokes inserite nella keyboard. I trojan possono anche prendere screenshot e dare inizio ad altre attività per rubare specifiche informazioni.

- Spedire tutte le informazioni raccolte verso un indirizzo email predefinito, caricarle su predeterminati server FTP o trasferirle attraverso una connessione internet in background verso un host in remoto.

- Installare una backdoor o attivare i suoi componenti per dare accesso remoto agli hacker in modo che possano prendere il controllo del computer compromesso

- Rilasciare altri parassiti pericolosi

- Lanciare attacchi Denial of Service (Negazione dell’accesso al servizio) (DoS) o altri attacchi network contro gli host o iniziare a spedire un’enorme quantità di email per floddare un computer predeterminato.

- Installare server FTP nascosti che possono essere usati dagli hacker per varie azioni illegali.

- Bloccare antivirus, anti-spyware, e altri software per la sicurezza. I trojan possono anche disabilitare i servizi essenziali del sistema e bloccare il funzionamento dei normali tool del sistema.

- Bloccare l’accesso degli utenti ai siti sicuri e a tutti i prodotti relativi alla sicurezza PC.

- Mostrare annunci commerciali indesiderati e pop-up.

- Peggiorare la vostra connessione internet e la velocità del vostro computer. Può anche diminuire la sicurezza del sistema e causare la sua instabilità.

Esempi di Trojan horses

Ci sono centinaia di diversi trojans. Gli esempi seguenti illustrano i pericoli che queste minacce possono causare.

Trojan.Cryptolocker è un trojan, che viene usato per diffondere virus molto pericolosi come Cryptolocker e Cryptowall. Dobbiamo credere che questo trojans venga anche usato per la distribuzione di altri malware, come i programmi anti-spyware rogue, backdoors e altre minacce simili. Viene diffuso con l’aiuto di avvertimenti fake che riguardano la sicurezza del PC e notificano che il computer è infetto da un possibile virus. Quando l’utente clicca su questo messaggio, il trojan entra nel sistema e installa senza farsi notare i ransomware. Inoltre, blocca il sistema e causa un messaggio fake sul desktop della vittima. Potete scaricare questa minaccia nel vostro computer pensando che fosse un allegato mail di cui avevate bisogno o cliccando su un annuncio pop-up che vi chiedeva di aggiornare Java o Flash Player.

Trojan.ZeroAccess iè un altro serio e pericoloso trojan horse, conosciuto anche come –—-. Dovete notare che ci sono molte versioni di questo trojan e tutte hanno lo stesso obbiettivo – rubare le informazioni personali degli utenti. Per raggiungere questo obbiettivo, registrano ogni keystroke della vittima e possono fare anche continui screenshot. Questo trojan solitamente si infiltra nel sistema utilizzando internet, da pagine web poco sicure o networs peer-to-peer, e inizia il suo lavoro senza perdere altro tempo.

12Trojan.Win32.Krepper.ab è un parassita molto pericoloso ed estremamente distruttivo, che può causare seri problemi alla stabilità del vostro PC. Solitamente, si infiltra nel sistema utilizzando le risorse di internet, come i networkle per il file sharing o le chat online. Quest’ultimo lavora silenziosamente in background aspettado un momento preciso in cui avviarsi. In questa data prescelta, il virus Krepper tenta di infettare i registri di windows, di eliminare varie cartelle critiche del sistema e cerca di dare inizio ad altre azioni distruttive. Il parassita trova, chiude e disabilita completamente i software antivirus che sono installati sul computer. Inoltre, il trojan è in grado di connettersi a vari server malevoli e scaricare pericolosi parassiti.

Rimuovere i Trojan horse e altre cyber minacce

I Trojans lavorano allo stesso modo dei normali virus per computer e quindi, dovrebbero essere rimossi con l’aiuto di un affidabile software per la sicurezza. Non dovreste mai provare a rimuovere un trojan manualmente perchè potreste causare seri problemi e danneggiare il sistema del computer. Per poter scansionare il sistema e per trovare tutti i componenti pericolosi, dovreste installare uno di questi programmi: SpyHunter, STOPzilla,Malwarebytes Anti Malware. Quest’ultimi sono già stati approvati per la loro capacità di trovare i vari trojans e i loro componenti.

Fate attenzione perchè anche un programma per rimuovere spyware può fallire nel rimuovere un particolare trojans. Ognuna di queste minacce è costantemente aggiornata e a volte questi aggiornamenti sono aggiunti prima che gli sviluppatori dei software anti-spyware ne vengano a conoscenza. Se uno di questi tool raccomandati fallisce nel sistemare il vostro computer, potete sempre contattare il nostro team e chiedere consiglio.

Ultimi Virus Aggiunti al Database

Rimozione del trojan Wacatac

Torpig rimozione istruzioni

Che cos'è il virus Lokibot

Informazioni sull'ultimo aggiornamento: 2016-04-26