Rimuovere Torpig (Istruzioni per la rimozione) - Aggiornato a Mar 2021

Torpig Guida Rimozione

Che cosa è Torpig?

Torpig – un Trojan Horse malevolo in grado di rubare dati sensibili

Torpig è un Trojan Horse particolarmente ostico, rilevato nel 2005. Da quel momento, gli esperti di cyber sicurezza sono riusciti a limitarlo per dieci anni, ma i suoi sviluppatori hanno avviato una nuova ondata di questo Trojan. Viene anche inserito nelle famiglia di trojan Anserin o Sinowal ed è responsabile dell'estorsione di informazioni personali, come i dati delle carte di credito, i dati di login, le password, e altre informazioni simili che permettono agli hacker di prendere il controllo totale del sistema preso di mira.

Nella maggior parte dei casi viene diffuso tramite la compromissione del sistema con il rootkit Mebroot. I sistema Mac OS X solitamente sono immuni al virus Torpig, ma gli utenti Windows OS, in particolare quelli che hanno versioni più vecchie, come Windows 7, XP, Vista, dovrebbero fare molta attenzione a questo Trojan.

Il malware Torpig rende i software anti-virus inutili, per cui il primo segnale dell'infezione è l'impossibilità di avviare una scansione con l'antivirus o l'impossibilità di aprirlo. Potrebbero venire bloccati anche i siti web legati alla sicurezza, e allo stesso modo potrebbero essere bloccati i download di anti-virus, anti-malware, e strumenti per l'ottimizzazione costruiti con sistema AV.

Questo Trojan è anche in grado di modificare i dati del computer preso di mira. Il Trojan è in grado di eliminare i file di sistema, disabilitare alcuni processi e cambiare l'estensione dei file personali (immagini, video e documenti). Non c'è bisogno di dire che se il virus riesce a trovare le credenziali di accesso, gli hacker saranno in grado di accedere al sistema da remoto, e potranno rubare le vostre informazioni personali. Questo è uno dei motivi per cui dovete rimuovere Torpig Trojan dal sistema il PRIMA POSSIBILE.

La risposta alla domanda su come rimuovere il virus Torpig è molto semplice – utilizzare un anti-virus professionale. Anche se dovesse bloccare l'anti-virus, questo non significa che uno strumento per la sicurezza non possa essere avviato. Nella maggior parte dei casi, gli utenti possono rimuovere Torpig con FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes dopo aver riavviato il sistema in Modalità Provvisoria con Rete. Sfortunatamente, non è possibile rimuovere questo trojan horse manualmente.

Il malware Torpig è una delle infezioni Trojan di maggior “successo”

I ricercato di cyber sicurezza hanno avviato una profonda analisi di questo malware. Dopo le prime analisi, i ricercatori concordano sul fatto che questa cyber minaccia entrerà nella storia come una delle più importanti applicazioni in grado di rubare account bancari e dati di carte di credito. Dieci anni fa è stato stimato che Torpig riuscì ad attaccare 500,000 account bancari online rubando i dati delle carte di credito e bancomat.

Inoltre, l'Università della California, di Santa Barbara è riuscita a recuperare 70 GB di dati rubati. Hanno così scoperto che Torpig Trojan è stato in grado di rubare i dati di login di 8,310 account a 410 diverse istituzioni, e 1,660 numeri unici di carte di credito e bancomati in U.S. (49%), Italia (12%), Spagna (8%), e altre 40 nazioni. Bisogna specificare inoltre che questi dati sono stati rilevati nel 2009 per cui in un decennio potrebbero essere notevolmente aumentati.

Tenere il sistema aggiornato per proteggerlo dagli attacchi Trojan

La strategia prevalente utilizzata dagli sviluppatori di Trojan Horse si basa sulla diffusione di email che contengono allegati .DOCX malevoli. Il virus si attiva non appena l'utente PC accetta di abilitare Macros.

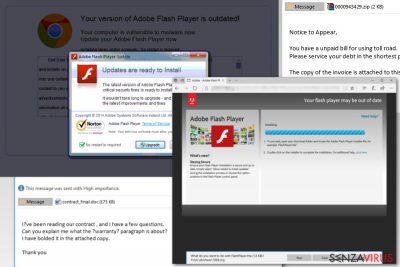

Oltre alla campagna di spam, gli hacker diffondono questo Tojan tramite annunci pubblicitari malevoli, che sfruttano vecchie versioni di Java, Acrobat, Flash, Shockwave, e altri software. Questo metodo è conosciuto come drive-by-download in quanto non è richiesto l'intervento dell'utente. Se il software riconosce delle vulnerabilità, il virus viene eseguito anche se l'utente non interagisce con gli annunci pubblicitari. Per evitare che questo accada, gli esperti di cyber sicurezza di NoVirus.co raccomandato di aggiornare tutti i software costantemente.

Non c'è bisogno di dire che i malware possono essere distribuiti anche tramite offerte di aggiornamenti malevoli, come finti aggiornamenti di Java o Flash Player. Non fatevi ingannare. Se pensate che il vostro software sia da aggiornare, andate sul suo sito web ufficiale e scaricate l'aggiornamento direttamente da li.

Come rimuovere facilmente il virus Torpig

La prima fase di attacco del virus Torpig è la più importante. Il malware è in grado di trasmettere le credenziali rubate (i dettagli della carta di credito, password, nomi, email usate per i login, le credenziali FTP, le password di Windows, etc.) in 20 minuti a partire dal momento in cui viene avviato l'attacco. Se il PC dovesse riavviarsi da solo dopo che avete aperto un allegato email o avete navigato su siti web pericolosi, è molto probabile che un Trojan abbia forzato il riavvio del computer per completare la sua esecuzione.

Se avete anche un minimo sospetto, provate a scansione il vostro PC con un anti-malware professionale (e.g. FortectIntego, Malwarebytes) e rimuovete il virus Torpig dal sistema. Per evitare di perdere dati importanti è bene sbarazzarsene il prima possibile. La maggior parte degli strumenti AV riconosce questo malware come Troj/Torpig-A, ma potrebbe anche essere riconosciuto come crapware o spyware.

Potreste chiedervi come eliminare il virus Torpig se l'antivirus dovesse venire bloccato. Non riuscirete a rimuoverlo manualmente. Tutto quello che dovete fare quindi è sbloccare il tool per la sicurezza, e per farlo dovete seguire la guida fornita qua sotto.

Manuali Torpig Guida Rimozione

Ransomware: rimozione manuale del ransomware in Modalità Provvisoria

Se Torpig blocca il vostro antivirus, potreste dover riavviare il vostro PC in Modalità Provvisoria con Rete dopo di che dovrete riavviare nuovamente il vostro anti virus.

Attenzione! →

La guida per la rimozione manuale potrebbe rivelarsi particolarmente complessa per gli utenti meno esperti. Per la corretta esecuzione della procedura, saranno necessarie dunque delle competenze informatiche di livello avanzato (in caso di rimozione o danneggiamento dei file di sistema essenziali, il funzionamento dell'intero sistema operativo di Windows potrebbe essere stato compromesso) per cui potrebbero essere necessarie diverse ore per portare a termine la rimozione. Agli utenti meno esperti, consigliamo quindi di servirsi della modalità automatica precedentemente illustrata.

Fase 1. Accedere alla Modalità Provvisoria con Rete

La rimozione manuale del malware avrà maggiori possibilità di successo se eseguita in Modalità Provvisoria.

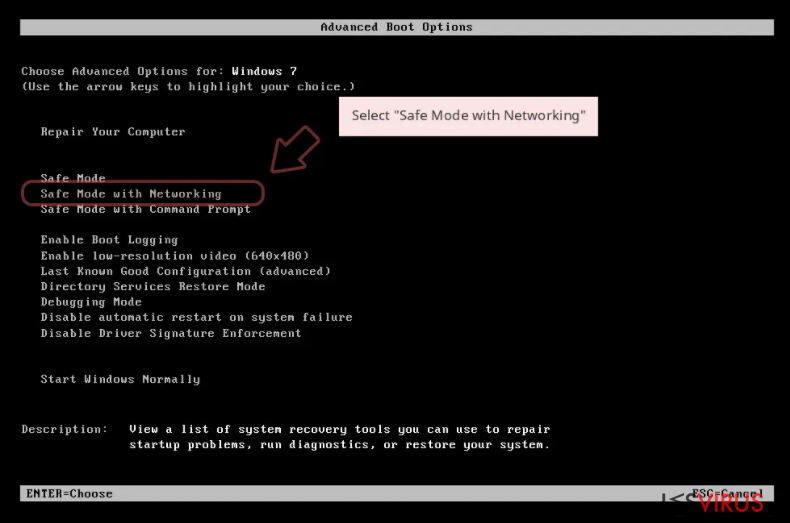

Windows 7 / Vista / XP

- Fare clic su Start > Arresta > Riavvia il sistema > Confermare.

- All'accensione del computer, pigiare il tasto F8 (nel caso in cui l'operazione non funzionasse, provare F2, F12, Del, ecc. Dipende dal modello della scheda madre) diverse volte fino all'apertura della finestra Opzioni di Avvio Avanzate.

- Selezionare Modalità Provvisoria con Rete dall'elenco.

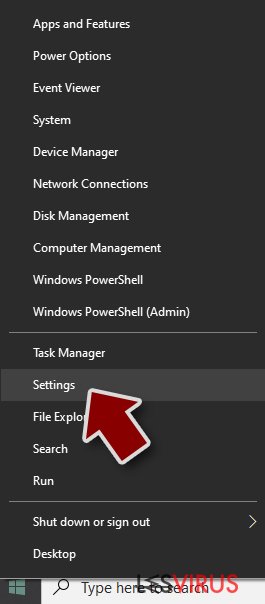

Windows 10 / Windows 8

- Fare clic con il tasto destro del mouse sull'icona Start e selezionare Impostazioni.

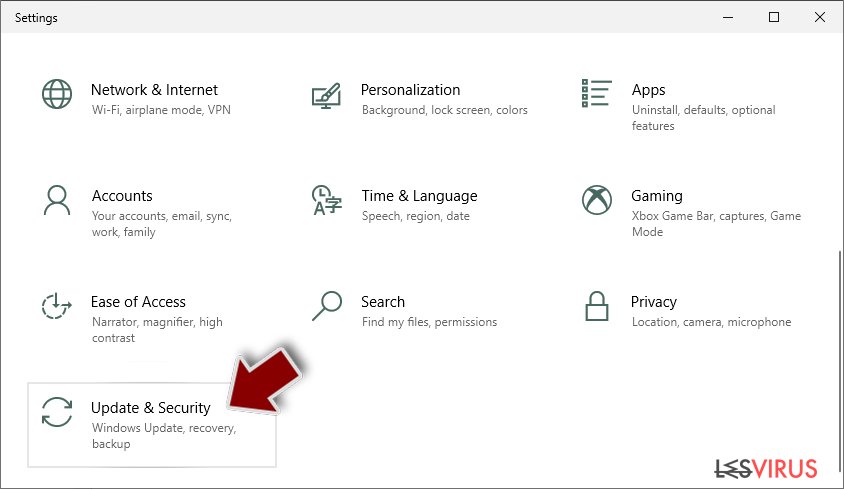

- Scorrere in basso e selezionare Aggiornamento e Sicurezza.

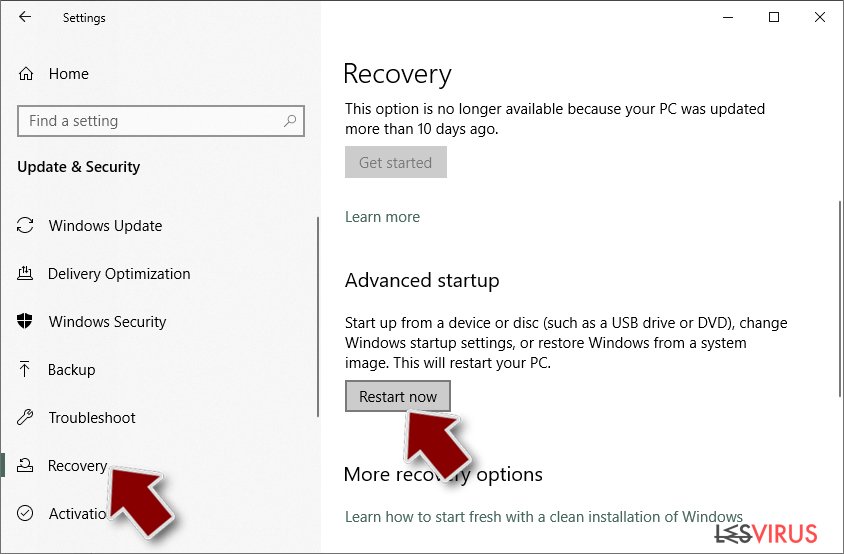

- Dall'elenco a sinistra selezionare Ripristino.

- Dunque, scorrere in basso e individuare la voce Avvio Avanzato.

- Fare clic su Riavvia Ora.

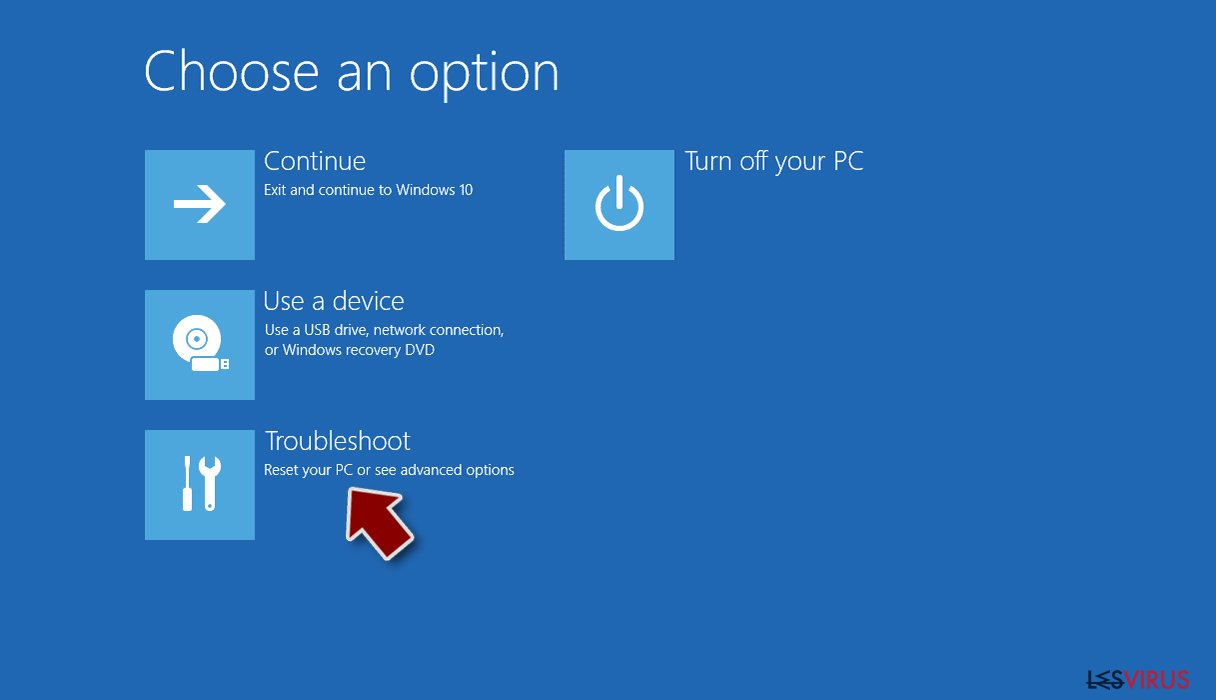

- Selezionare risoluzione dei Problemi.

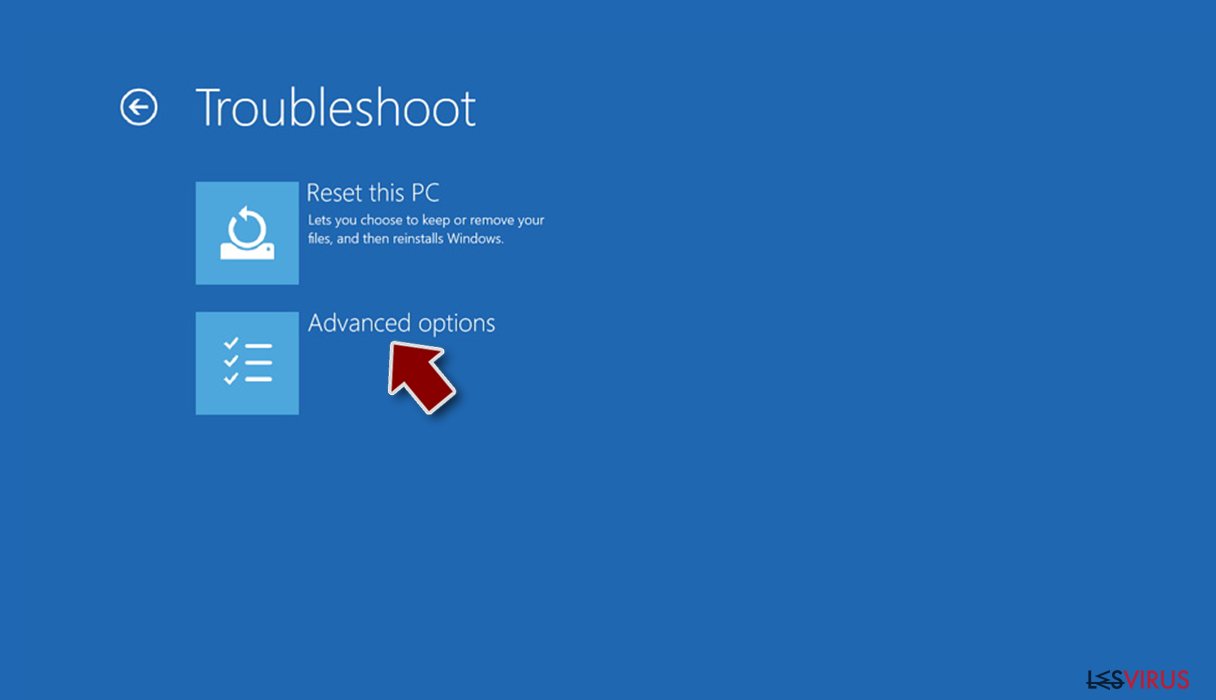

- Selezionare Opzioni Avanzate.

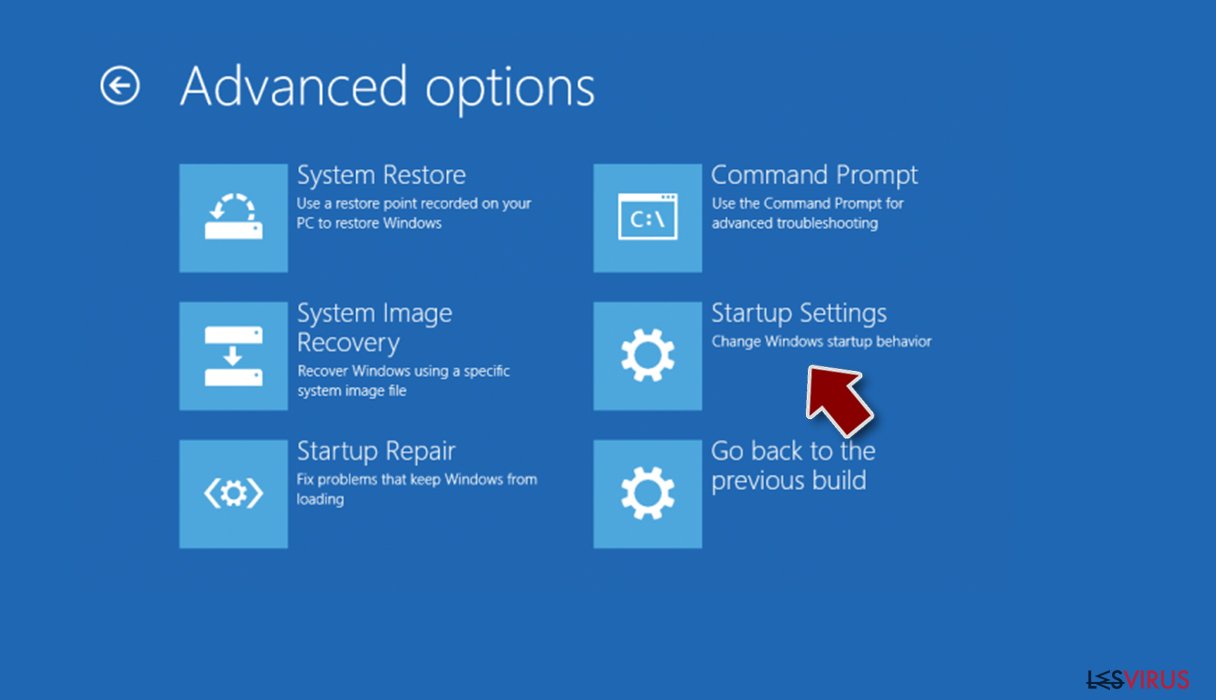

- Selezionare Impostazioni di Avvio.

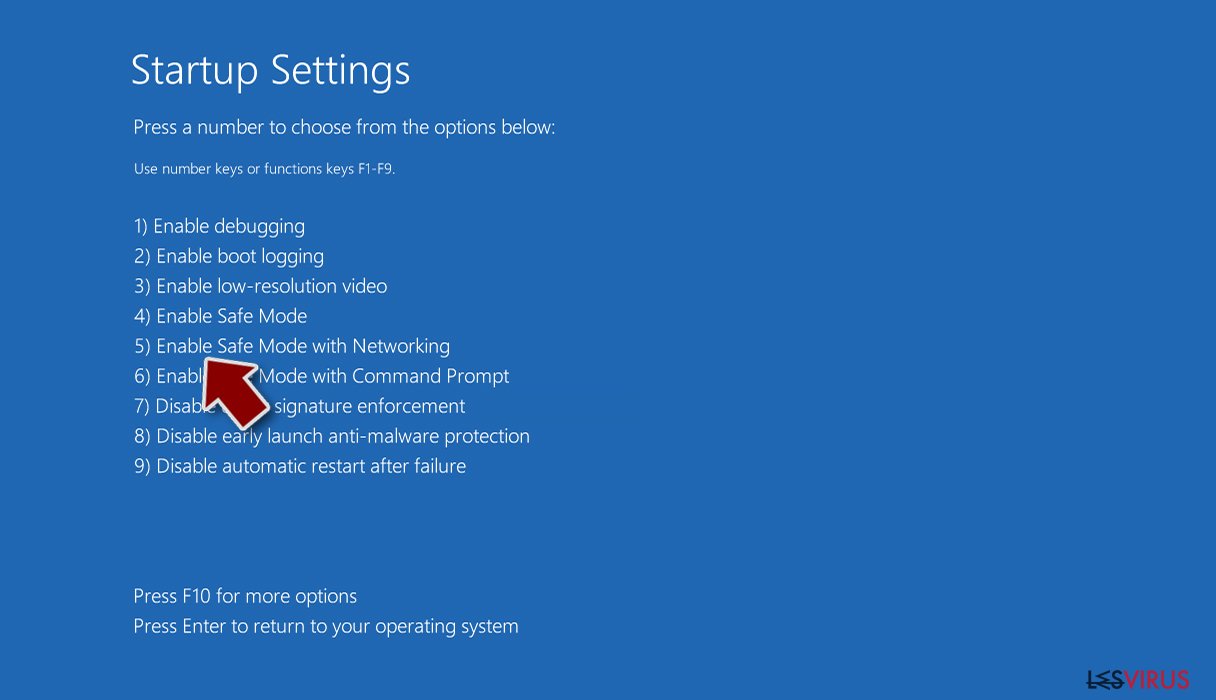

- Selezionare Riavvio.

- Dunque, selezionare il numero 5 dalla tastiera oppure fare clic sull'opzione 5) Abilita la modalità provvisoria con rete.

Fase 2. Disabilitare i processi sospetti

La funzione Gestione Attività di Windows è uno strumento utilissimo concepito per evidenziare tutti i processi in esecuzione in background. Nel caso in cui vi fosse un processo malware in esecuzione, sarà necessario disabilitarlo:

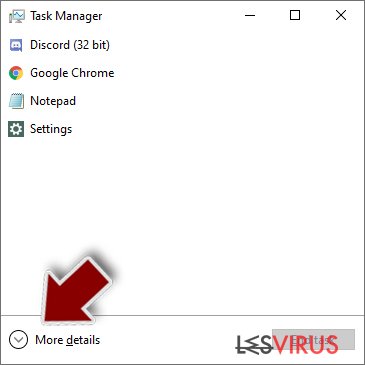

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Fare clic su Più Dettagli.

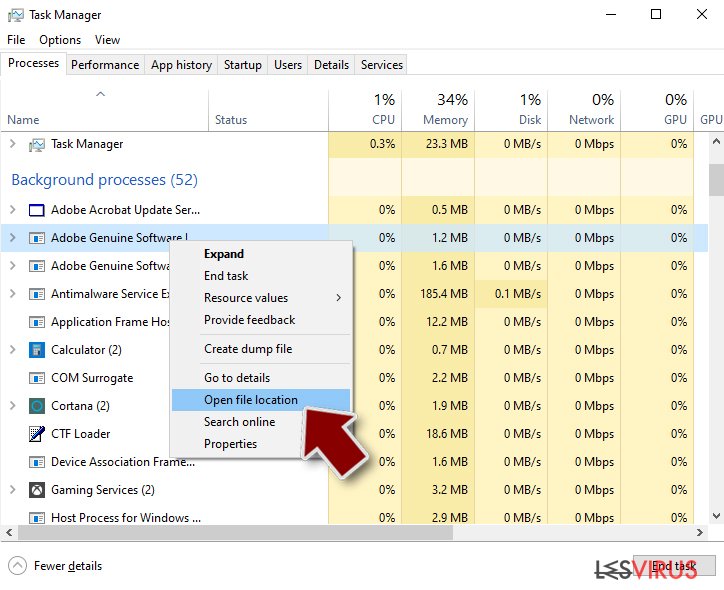

- Scorre in basso fino alla sezione Processi in Background, dunque individuare gli elementi sospetti.

- Fare clic con il tasto destro del mouse e selezionare Apri percorso File.

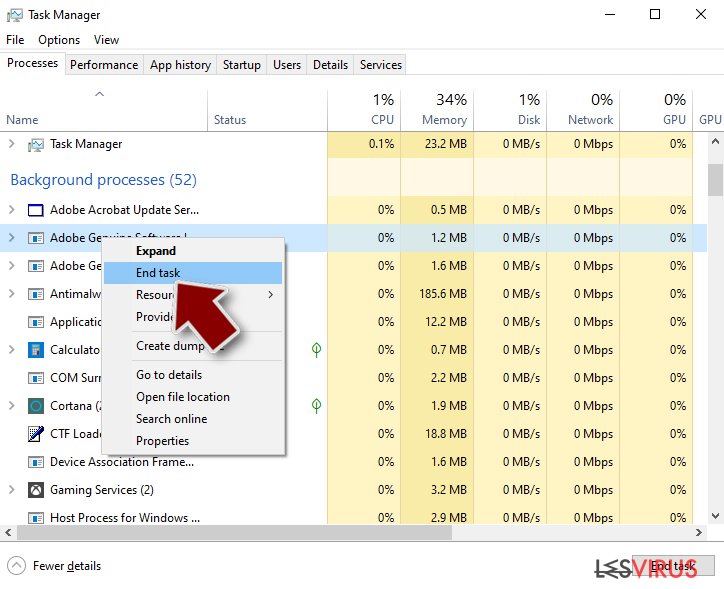

- Tornare al processo, fare clic con il tasto destro del mouse e selezionare Termina attività.

- Eliminare il contenuto delle cartelle malevole.

Fase 3. Verifica l'esecuzione dei programmi all'avvio

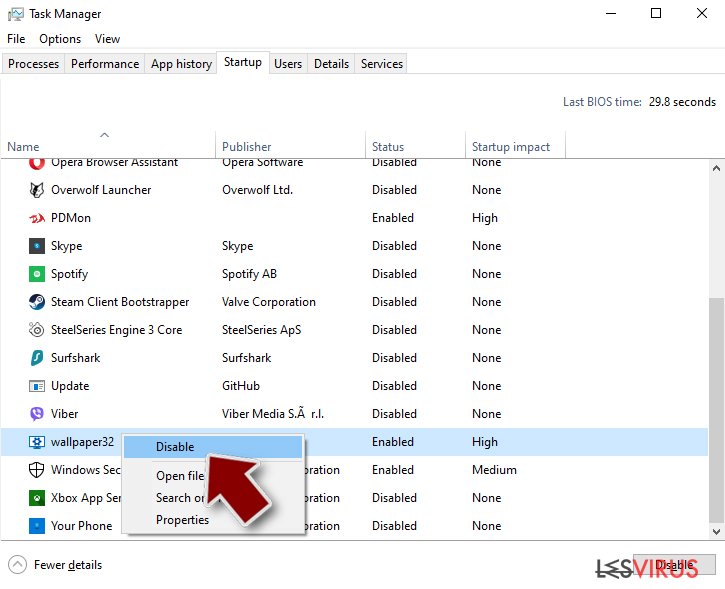

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Selezionare la scheda Avvio.

- Fare clic con il tasto destro del mouse e selezionare Disabilita.

Fase 4. Eliminare i file virus

I file collegati al Malware potrebbero trovarsi in varie sezioni del computer. A seguire, troverai una guida pratica che ti aiuti a individuarli:

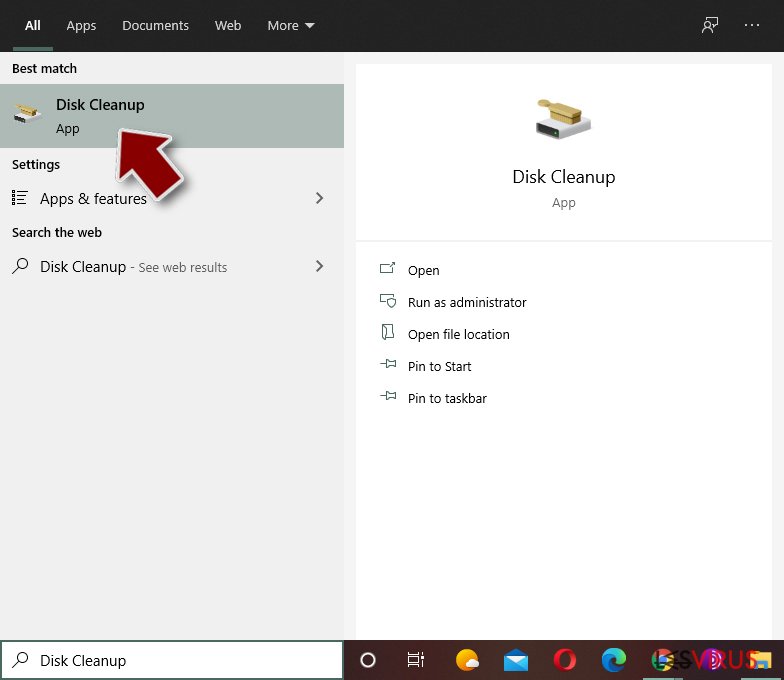

- Inserire Pulizia Disco nella barra di ricerca di Windows e selezionare Invio.

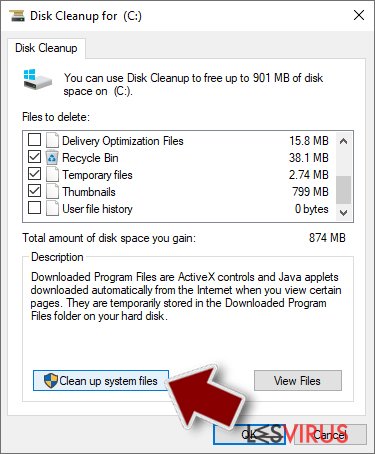

- Selezionare il disco che desideri pulire (C: l'unità principale è quella che di default ha maggiori possibilità di contenere file malevoli).

- Scorrere in basso lungo l'elenco dei File da eliminare come mostrato in basso:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selezionare Pulizia file di sistema.

- Potresti trovare altri file malevoli nascosti nelle seguenti cartelle (inserire le seguenti voci nella barra di ricerca di Windows e selezionare Invio):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una volta terminato il processo, riavviare Windows in modalità normale.

Rimuovere Torpig usando System Restore

Se il metodo precedente non ha funzionato, provate il metodo seguente:

-

Passo 1: Riavviate il vostro computer a Safe Mode with Command Prompt

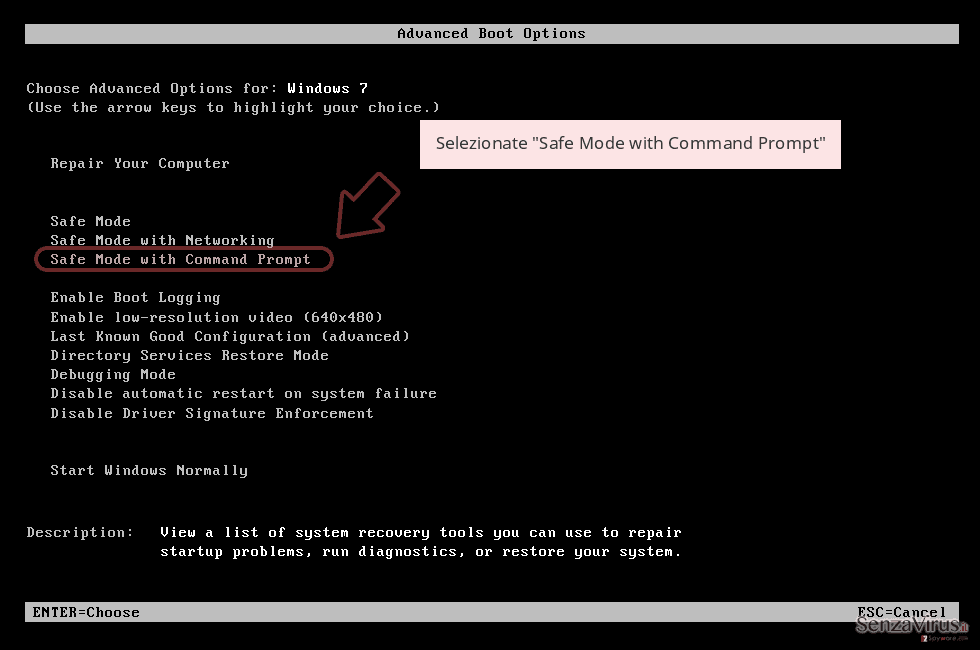

Windows 7 / Vista / XP- Cliccare Start → Shutdown → Restart → OK.

- Quando il vostro computer è attivo, premete F8 molte volte fino a che non vedete Advanced Boot Options window.

-

Selezionate Command Prompt dalla lista

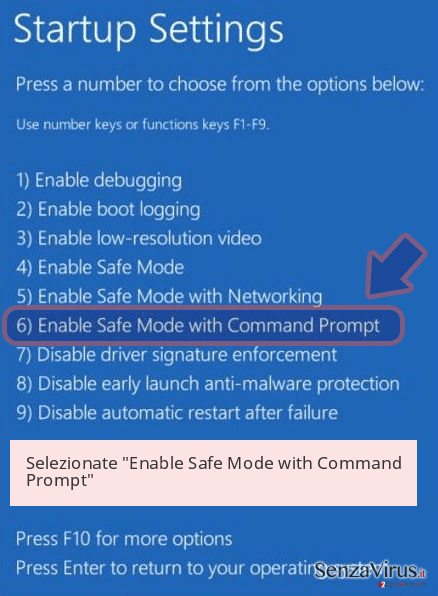

Windows 10 / Windows 8- Premete il pulsante Power nella schermata di login Windows. Ora premete e tenete premuto Shift, che trovate sulla testiera e cliccate Restart..

- Ora selezionate Troubleshoot → Advanced options → Startup Settings e in fine premete Restart.

-

Una volta che il vostro computer è acceso, selezionate Enable Safe Mode with Command Prompt nella Startup Settings window.

-

Passo 2: Ripristinate i file del sistema e i settaggi

-

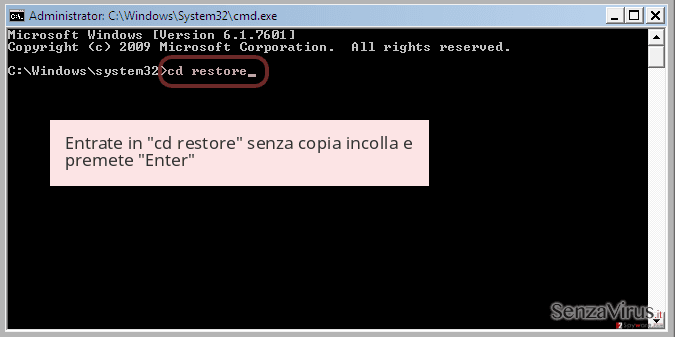

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

-

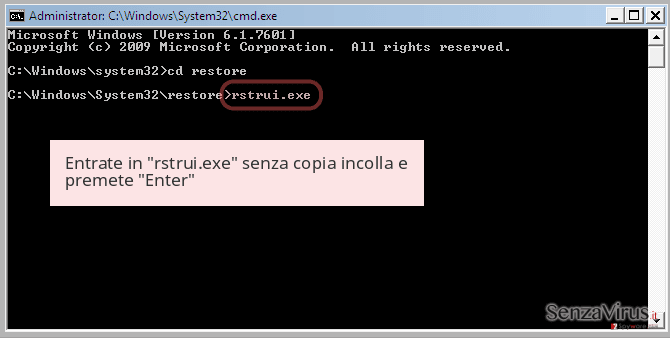

Ora scrivete rstrui.exe e cliccate ancora Enter.

-

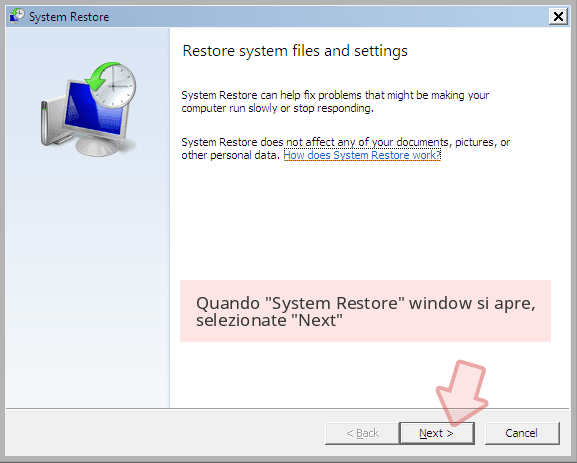

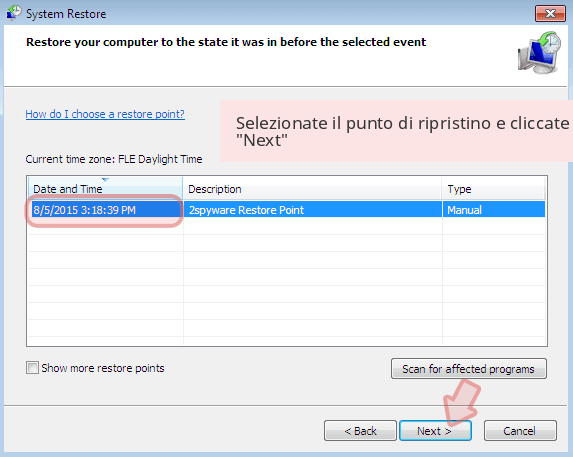

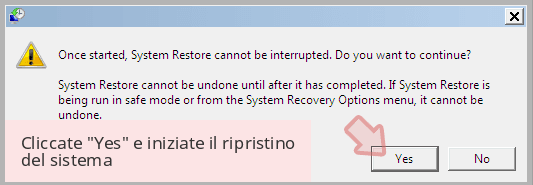

Quando si apre una nuova finestra di window, cliccate Next e selezionate un punto di ripristino precedente all'infiltrazione di Torpig. Dopo averlo fatto, cliccate Next.

-

Ora cliccate Yes per iniziare il ripristino del sistema.

-

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

Bonus: Recuperare i vostri dati

La guida che vi presentiamo serve per aiutarvi a rimuovere Torpig dal vostro computer. Per recuperare i vostri dati criptati, raccomandiamo di usare questa guida dettagliata senzavirus.it preparate da degli esperti di sicurezza.Se i vostri file sono stati criptati da Torpig, potete utilizzare vari metodi per ripristinarli:

In fine, dovreste pensare sempre riguardo ad una protezione dai crypto-ransomwares. Per proteggere il vostro computer da Torpig e altri ransomwares, usate un affidabile anti-spyware, come per esempio FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.