Rimuovere “It’s Unpleasant To Start The Conversation With Bad News” email scam (Istruzioni Gratuite)

“It’s Unpleasant To Start The Conversation With Bad News” email scam Guida Rimozione

Che cosa è “It’s Unpleasant To Start The Conversation With Bad News” email scam?

“Non è bello iniziare una conversazione con delle brutte notizie”: un'e-mail che tenta di estorcere bitcoin a poveri malcapitati

“È spiacevole iniziare la conversazione con cattive notizie” è una tipica truffa di estorsione che si diffonde via e-mail. I truffatori dietro affermano di aver violato i computer degli utenti e ora hanno pieno accesso a varie informazioni personali, inclusa la cronologia di navigazione e persino l'accesso alla fotocamera. Inutile dire che l'e-mail è un semplice bluff e l'obiettivo principale dei criminali informatici è fare in modo che le persone trasferiscano loro valuta digitale.

“È spiacevole iniziare la conversazione con cattive notizie” appartiene alla categoria delle truffe note come sextortion. L'obiettivo principale è far vergognare le vittime e far credere loro che sia stata registrata una loro registrazione ogni volta che hanno visitato un adulto sito web orientato. Presumibilmente, se si rifiutano di pagare, una copia di un video verrebbe inviata a tutti i loro contatti affinché tutti possano vederla.

Questa non è la prima e non l'ultima truffa via e-mail che tenta di eseguire questo schema: “Purtroppo, ci sono delle brutte notizie per te” o “Il tuo dispositivo è stato compromesso” sono solo alcuni esempi che abbiamo trattato in precedenza. Se hai ricevuto un'e-mail di questo tipo, non farti prendere dal panico e controlla le informazioni di seguito che dovrebbero aiutarti a gestire questo problema.

| Nome | “È spiacevole iniziare la conversazione con cattive notizie” |

| Tipo | Phishing, truffa, frode, email fasulle, estorsione |

| Distribuzione | Malspam – gli autori inviato centinaia di e-mail per estorcere quanti più soldi possibile |

| Operazione |

I criminali informatici affermano di aver violato il sistema e di aver acquisito l'accesso alle informazioni personali. Dicono che è stato registrato un video di vittime che visitano siti porno e se non vogliono che venga divulgato pubblicamente, dovrebbero trasferire bitcoin a un portafoglio crittografico fornito controllato dai criminali informatici |

| Riscatto | $1,370, da inviare in bitcoin al crypto wallet fornito dall'autore del crimine |

| Pericoli | Perdita di denaro, infezioni virus |

| Rimozione | Come misura precauzionale, scansiona il tuo dispositivo con un software anti-malware |

| Altri consigli |

|

Come funzuon e e come dovresti rispondere/pagare

Le truffe di sextortion hanno una lunga storia: sono esistite anche prima che Internet fosse comunemente utilizzato. L'obiettivo principale dei criminali è acquisire il materiale compromesso delle vittime, che consentirebbe di ricattarle sostenendo che sarebbe esposto ai loro cari o colleghi/amici.

In precedenza abbiamo visto molti tentativi di monetizzare l'ansia degli utenti per queste cose. Ognuna di queste e-mail è scritta in vari modi, anche se il principio principale rimane lo stesso, ovvero far credere alle persone che un video di loro che visitano siti Web classificati è stato registrato e che devono pagare una determinata somma di denaro in bitcoin per evitare di essere esposto.

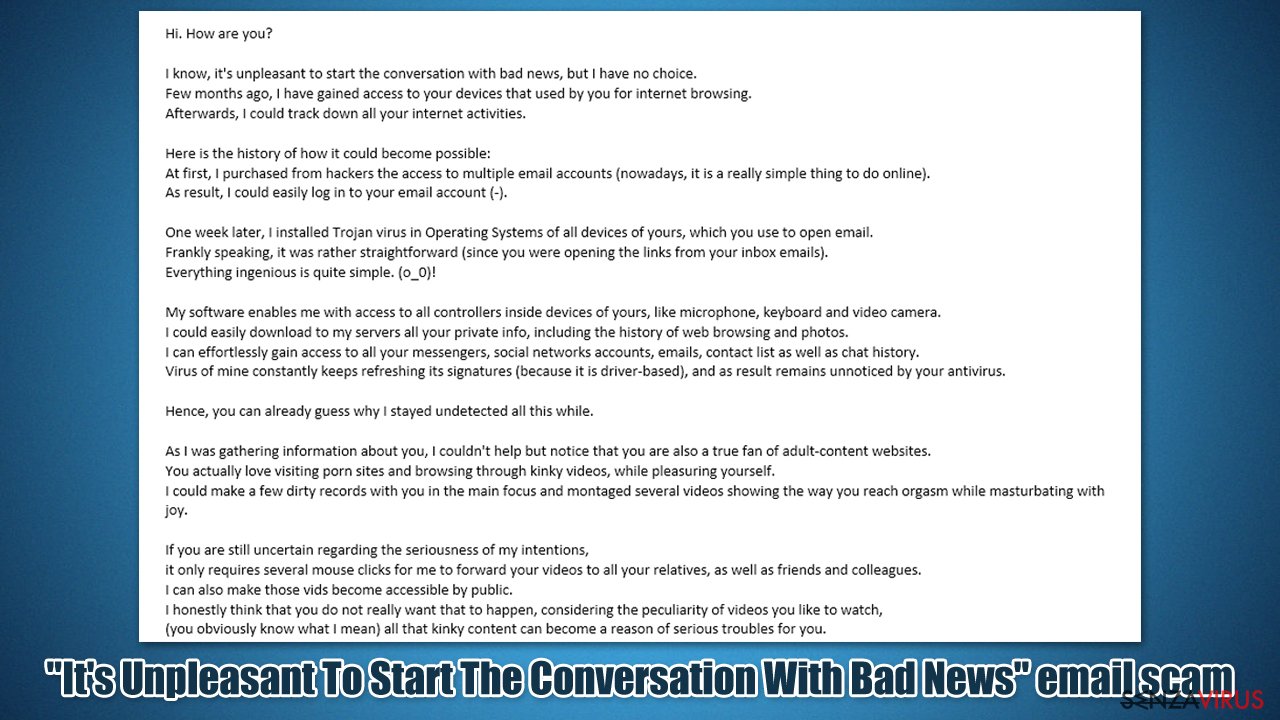

Queste e-mail truffa in genere sono piuttosto lunghe e includono molte informazioni sul virus presumibilmente installato e su come funziona. Ecco un esempio del messaggio truffa e-mail “È spiacevole iniziare la conversazione con cattive notizie”:

Oggetto: Non dimenticare di pagare la tassa entro 2 giorni!

Ciao. Come stai?

Lo so, è spiacevole iniziare la conversazione con cattive notizie, ma non ho scelta.

Pochi mesi fa, ho ottenuto l'accesso ai tuoi dispositivi che utilizzavi per la navigazione in Internet. In seguito, potrei rintracciare tutte le tue attività su Internet.

Ecco la storia di come potrebbe diventare possibile: All'inizio ho acquistato dagli hacker l'accesso a più account di posta elettronica (oggi è una cosa davvero semplice da fare online).

Di conseguenza, potrei facilmente accedere al tuo account di posta elettronica (-). Una settimana dopo, ho installato il virus Trojan nei sistemi operativi di tutti i tuoi dispositivi, che usi per aprire la posta elettronica.

Francamente, è stato piuttosto semplice (dal momento che stavi aprendo i collegamenti dalle e-mail della tua casella di posta).

Tutto geniale è abbastanza semplice. (o_0)! Il mio software mi consente di accedere a tutti i controller all'interno dei tuoi dispositivi, come microfono, tastiera e videocamera.

Potrei facilmente scaricare sui miei server tutte le tue informazioni private, inclusa la cronologia della navigazione web e le foto. Posso accedere facilmente a tutti i tuoi messaggi, account di social network, e-mail, elenco contatti e cronologia chat.

Il mio virus continua ad aggiornare costantemente le sue firme (perché è basato su driver) e di conseguenza rimane inosservato dal tuo antivirus.

Quindi, puoi già indovinare perché sono rimasto inosservato per tutto questo tempo. Mentre stavo raccogliendo informazioni su di te, non ho potuto fare a meno di notare che sei anche un vero fan dei siti Web di contenuti per adulti.

In realtà ami visitare siti porno e sfogliare video stravaganti, mentre ti diverti. Potrei fare alcuni dischi sporchi con te al centro dell'attenzione e montare diversi video che mostrano il modo in cui raggiungi l'orgasmo mentre ti masturbi con gioia.

Se sei ancora incerto sulla serietà delle mie intenzioni, mi bastano diversi clic del mouse per inoltrare i tuoi video a tutti i tuoi parenti, così come ad amici e colleghi. Posso anche rendere quei video accessibili al pubblico.

Onestamente penso che tu non voglia davvero che succeda, considerando la particolarità dei video che ti piace guardare, (ovviamente sai cosa intendo) tutto quel contenuto stravagante può diventare motivo di seri problemi per te.

Tuttavia, possiamo ancora risolvere questa situazione nel modo seguente: Tutto ciò che devi fare è un unico trasferimento di $ 1370 USD sul mio conto (o importo equivalente a bitcoin a seconda del tasso di cambio al momento del trasferimento), e una volta completata la transazione, rimuoverò immediatamente tutto il contenuto sporco che ti espone.

Dopodiché, puoi persino dimenticare di avermi incontrato. Inoltre, ti giuro che tutto il software dannoso verrà rimosso anche da tutti i tuoi dispositivi.

Non dubitare che adempirò la mia parte. Questo è davvero un ottimo affare a un prezzo ragionevole, dato che ho usato parecchia energia per controllare il tuo profilo e il traffico per un lungo periodo di tempo.

Se non hai idea del processo di acquisto di bitcoin, puoi farlo direttamente ottenendo tutte le informazioni necessarie online. Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo, 1CDLcxiYqWBhDsxriEP92aFTLe9gyyRS4L

Dovresti completare il suddetto trasferimento entro 48 ore (2 giorni) dall'apertura di questa email. L'elenco seguente contiene le azioni che dovresti evitare di tentare: #Non provare a rispondere alla mia e-mail (l'e-mail nella tua casella di posta è stata generata da me insieme all'indirizzo e-mail di ritorno).

#Non provare a chiamare la polizia e le altre forze di sicurezza. Inoltre, astieniti dal condividere questa storia con i tuoi amici.

Dopo averlo scoperto (assicurati che posso farlo facilmente, dato che mantengo il controllo completo di tutti i tuoi dispositivi) – il tuo video stravagante finirà per essere immediatamente disponibile al pubblico.

#Non provare a cercarmi: non c'è assolutamente alcun motivo per farlo. Inoltre, tutte le transazioni in criptovaluta sono sempre anonime.

#Non provare a reinstallare il sistema operativo sui tuoi dispositivi o a buttarli via. È anche inutile, dal momento che tutti i tuoi video sono già stati caricati su server remoti. Il seguente elenco contiene cose di cui non dovresti preoccuparti:

#Che i tuoi soldi non raggiungano il mio conto.

– Stai tranquillo, le transazioni possono essere tracciate, quindi una volta completata la transazione, Lo saprò, perché osservo continuamente tutte le tue attività (il mio virus trojan mi permette di controllare da remoto i tuoi dispositivi, come TeamViewer).

#Che continuerò a condividere pubblicamente i tuoi video stravaganti dopo aver completato il trasferimento di denaro.

– Credimi, è inutile per me continuare a turbare la tua vita. Se davvero lo volessi, lo farei già accadere! Facciamo questo accordo in modo equo!

Oh, un'altra cosa… in futuro è meglio che non ti coinvolgi più in situazioni simili! Un ultimo consiglio da parte mia – cambia tutte le tue password da tutti gli account.

Quando si analizza questo messaggio, diventa evidente che ci sono molte cose di cui parlano i criminali che potrebbero effettivamente accadere in determinate circostanze. Ad esempio, alcuni malware possono effettivamente essere eseguiti in modo simile a un driver – a livello di kernel, che impedisce all'antivirus di rilevarlo nella maggior parte dei casi – questo tipo di malware è noto come rootkit. Tuttavia, lì sono molti strumenti di sicurezza progettati in particolare per eseguire la scansione dei rootkit e rimuoverli in modo efficace.

Anche la descrizione dell'aspetto del monitoraggio è corretta, poiché alcuni programmi dannosi sono progettati per raccogliere vari dati utente o persino rubare file o e-mail personali. La differenza principale qui è che tutte queste affermazioni sono semplici bluff e gli autori della truffa “È spiacevole iniziare la conversazione con cattive notizie” cercano solo di spaventare gli utenti e farli pagare.

Molte informazioni vengono fornite agli utenti per far credere loro di avere a che fare con un vero hacker che ha compromesso il loro sistema. In alcuni casi, alle persone viene persino mostrata la password (di solito obsoleta) di alcuni account come “prova” che l'hacking è reale. In realtà, queste password vengono acquisite dai truffatori sui forum clandestini per pochi dollari e non conoscono davvero la password.

Pertanto, ogni volta che ricevi un'e-mail o vedi un messaggio simile su un sito Web casuale, non interagire mai con esso e non aver paura: nella maggior parte dei casi, tutte le affermazioni sono completamente false e i truffatori non hanno alcun tuo materiale compromettente . Basta ignorare completamente il messaggio e segnalarlo alle autorità locali che si occupano di criminalità informatica:

- USA – Internet Crime Complaint Center IC3

- Regno Unito – ActionFraud

- Canada – Canadian Anti-Fraud Centre

- Australia – ScamWatch

- Nuova Zelanda – ConsumerProtection

- Germania – Polizei

- Francia – Ministère de l'Intérieur

Se il tuo paese non è elencato sopra, dovresti contattare il dipartimento di polizia locale o il centro di comunicazione.

Assicurati di pulire i tuoi browser e scansionare il tuo sistema

Come abbiamo già detto molte volte, i truffatori dietro l'e-mail “È spiacevole iniziare la conversazione con cattive notizie” stanno semplicemente bluffando ed è improbabile che abbiano video su di te. Tuttavia, è fondamentale assicurarsi che il sistema sia controllato a fondo come misura precauzionale, poiché in alcuni casi potrebbe essere coinvolto malware (ad esempio, la tua posta elettronica potrebbe essere trapelata in primo luogo a causa di un'infezione da malware).

La prima cosa che dovresti fare è scansionare il tuo sistema con un potente software di sicurezza, come SpyHunter 5Combo Cleaner o Malwarebytes. Ciò garantirebbe che tutto il malware e i suoi componenti dannosi, se presenti, vengano trovati e rimossi in modo efficace. Non dimenticare di pulire anche il tuo browser web, poiché in alcuni casi i truffatori potrebbero dirottare i cookie, il che potrebbe comportare la compromissione dell'account personale e altri problemi di privacy. Allo stesso modo, la rimozione dei cookie bloccherebbe qualsiasi tipo di tracciamento di terze parti. Puoi eliminare rapidamente e facilmente i cookie e riparare eventuali danni da malware con il software di riparazione FortectIntego.

Se preferisci eseguire questo passaggio da solo, devi accedere alle impostazioni del tuo browser come segue: Google Chrome

- Fai clic su Menu e seleziona Impostazioni.

- Nella sezione Privacy e sicurezza, seleziona Elimina dati di navigazione

- Seleziona Cronologia di navigazione, Cookies e altri siti, oltre a Immagini e file.

- Click Clear data.

![Clear cache and web data from Chrome Clear cache and web data from Chrome]()

Mozilla Firefox

- Fai clic su Menu e seleziona Opzioni.

- Entra nella sezione Privacy e sicurezza.

- Scorri verso il basso fino alla sezione Cookies e dati di navigazione.

- Fai clic su Cancella dati…

- Seleziona Cookies e dati di navigazione, e anche Contenuti web, dunque seleziona Cancella.

![Clear cookies and site data from Firefox Clear cookies and site data from Firefox]()

MS Edge (Chromium)

- Fai clic su Menu e seleziona Impostazioni.

- Seleziona Privacy e servizi.

- Nella sezione Cancella dati di navigazione, seleziona Scegli quali dati cancellare

- In Intervallo di tempo, seleziona Tutti.

- Seleziona Cancella ora

![Clear browser data from Chroum Edge Clear browser data from Chroum Edge]()

Safari

- Fai clic su Safari > Cancella cronologia…

- Dal menù a tendina scegliere Cancella.

- Conferma con Cancella cronologia.

![Clear cookies and website data from Safari Clear cookies and website data from Safari]()

Internet Explorer

- Seleziona l'icona dell'Ingranaggio e seleziona Opzioni internet.

- In Cronologia di navigazione, fai clic su Elimina…

![Clear temporary files from Internet Explorer Clear temporary files from Internet Explorer]()

- Seleziona i dati rilevanti ed Elimina.

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.