Rimuovere il virus R2U (virus) - Le Istruzioni per il Recupero dei Dati sono Incluse

Virus R2U Guida Rimozione

Che cosa è R2U ransomware?

Il ransomware R2U blocca i file degli utenti servendosi di algorismi di codifica a scopo di lucro

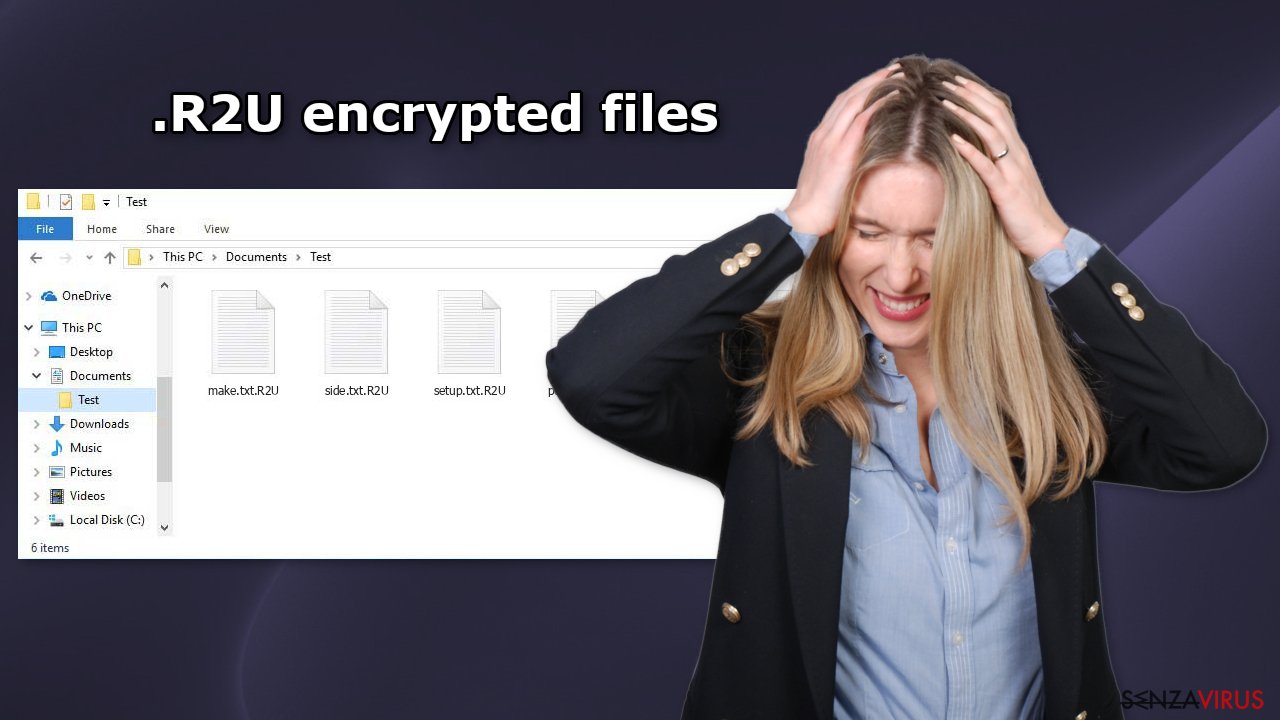

Gli attacchi ransomware posso causare importanti perdite di dati

Gli attacchi ransomware posso causare importanti perdite di dati

Il ransomware R2U è stato creato per infiltrarsi nel computer degli utenti e bloccare i propri file personali, come foto, video e documenti, servendosi di complessi algoritmi di crittografia. Gli sviluppatori di tali programmi tentanto di estorcere denaro al povero malcapitato in cambio di una chiave di decrittazione.

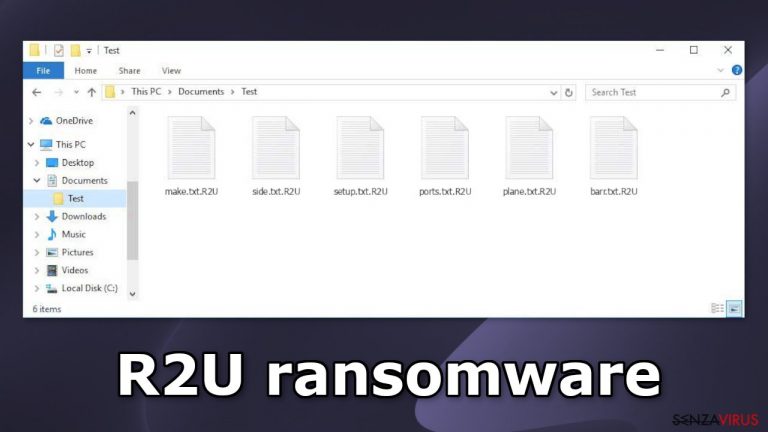

Una volta che il ransomware è entrato nel sistema, questo avvia immediatamente il processo di crittografia in grado di modificare i nomi e l'aspetto dei file. Se un file era precedentemente denominato picture.jpg, dopo la crittografia sarà simile a questo: picture.jpg.R2U. Anche le icone saranno modificate in pagine bianche, pertanto le miniature non saranno più disponibili. I file interessati non potranno essere aperti o utilizzati.

| NOME | R2U |

| TIPOLOGIA | Ransomware, cryptovirus, malware data-locking |

| DISTRIBUZIONE | Allegati email, siti web di torrent, annunci malevoli |

| ESTENSIONE | .R2U |

| MESSAGGIO | ReadMe.txt |

| RIPRISTINO FILE | Se non hai a disposizione dei backup, sarà impossibile recuperare i file. In basso, troverai le soluzioni alternative. |

| RIMOZIONE DEL MALWARE | Esegui una sansione del sistema con un software antimalware per eliminare il programma malevolo e tutti i file relativi |

| CORREZIONE SISTEMA | Il malware può causare errori di sistema, crash, rallentamenti e altri problemi di sistema. Per ripristinare il sistema operativo e aggirare la reinstallazione, consigliamo di usare un tool FortectIntego per riparare il sistema. |

Il messaggio di riscatto

Il ransomware R2U genera una richiesta di riscatto con un il file di testo ReadMe.txt. In genere, gli sviluppatori del ransomware spediscono il messaggio per illustrare tutte le istruzioni. In genere, in questo messaggio di testo si chiede alle vittime di pagare una somma in denaro per poter riavere i propri file. La scelta più comune per il pagamento del riscatto sono le criptovalute,, nello specifico i Bitcoin.

Gli hacker scelgono questa forma di pagamento perché garantisce l'anonimato. Una volta effettuata una transazione in criptovaluta, quest'ultima è irreversibile ed è impossibile recuperare i token o le monete una volta inviati a un altro wallet. È particolarmente rischioso pagare il riscatto ai criminali informatici dal momento che non ci si può fidare di loro.

La maggior parte delle precedenti vittime di attacchi ransomware si sono fatte avanti e hanno condiviso le proprie esperienze. Molte persone non hanno mai ricevuto risposta dagli attori delle minacce una volta che hanno inviato i soldi. D'altra parte, pagando incoraggerai e finanzierai la loro attività.

Anche se può essere doloroso perdere i propri file, ricorda che corri un rischio enorme pagando degli individui loschi. Potresti essere semplicemente truffato. Ti consigliamo di eseguire il backup di tutti i tuoi file importanti per prevenire la perdita di dati in futuro. Inoltre, in questa guida troverai anche una soluzione che ha aiutato alcune persone.

Come si diffonde il ransomware?

I criminali si servono di intelligenti tattiche d'ingegneria sociale per convincere le persone a scaricare allegati di posta elettronica infetti. A volte effettuano ricerche approfondite sulla vittima per far sembrare l'e-mail quanto più normale possibile. Ecco perché è meglio non aprire allegati e-mail casuali.

Se te lo ha inviato una persona che conosci, ricontrolla attraverso una piattaforma diversa per verificare se è stata davvero quella persona a inviare il file. Il file può essere consegnato in una varietà di formati, inclusi file ZIP, PDF, documenti Word, fogli di calcolo Excel e altro ancora.

Un altro canale comunemente adoperato dagli sviluppatori di ransomware per diffondere i programmi dannosi sono i siti Torrent. Il software piratato è un modo semplice per entrare nel sistema. Ti invitiamo a non utilizzare piattaforme di condivisione file peer-to-peer poiché sono piene di malware.

Una delle cose più importanti quando si tratta di proteggere il sistema è mantenerlo aggiornato. Ciò include il sistema operativo e il software. Agli hacker piace servirsi delle vulnerabilità del software per fornire programmi dannosi. Gli sviluppatori rilasciano regolarmente importanti patch di sicurezza che dovrebbero essere installate se si desidera evitare che il dispositivo venga sfruttato.

Usa uno strumento di sicurezza professionale per eliminare i file malevoli

Ciò che devi fare immediatamente è disconnettere il dispositivo interessata dalla rete locale. Scollegare il cavo Ethernet o disabilitare il Wi-Fi dovrebbe fare il lavoro per gli utenti domestici. Se ciò è accaduto sul posto di lavoro, farlo potrebbe essere complicato, quindi abbiamo istruzioni separate per te in fondo a questo post.

Se provi prima a recuperare i tuoi dati, può causare una perdita permanente. Il malware può anche crittografare i tuoi file la seconda volta se non viene eliminato prima. Non si fermerà finché non rimuoverai i file dannosi che lo causano. Non dovresti tentare di rimuovere il programma dannoso da solo a meno che tu non abbia eccellenti capacità informatiche.

Usa strumenti anti-malware come SpyHunter 5Combo Cleaner o Malwarebytes per scansionare il tuo sistema. Questo software di sicurezza dovrebbe trovare tutti i file e le voci correlati e rimuoverli automaticamente per te. In alcuni casi, il malware può impedirti di utilizzare il software antivirus, quindi è necessario accedere alla modalità provvisoria ed eseguire una scansione completa del sistema da lì:

Windows 7 / Vista / XP

- Clicca su Start > Arresta > Riavvia > OK.

- Quando il computer si riaccende, fai clic sul tasto F8 (se questo non funziona, seleziona F2, F12, Del, ecc. ciò dipenderà dal modello della scheda madre) più volte fino a che non appare la finestra con le opzioni di avvio avanzate.

- Seleziona Modalità provvisoria con connessione di rete dall'elenco.

Windows 10 / Windows 8

- Fai clic con il tasto destro sul tasto Start e seleziona Impostazioni.

- Scorri in basso e seleziona Aggiornamenti e sicurezza.

- Sul lato sinistro della finestra, selezionare Ripristino.

- Dunque scorrere in basso per individuare la sezione Avvio avanzato.

- Fai clic su Riavvia adesso.

- Seleziona Risoluzione dei problemi.

- Vai a Impostazioni avanzate.

- Selezionare Impostazioni di riavvio.

- Fai clic su Riavvia.

- Dunque, fai clic su 5 oppure 5) Abilita la modalità sicura con la rete.

Gli errori di sistema prevengono la reinstallazione di Windows

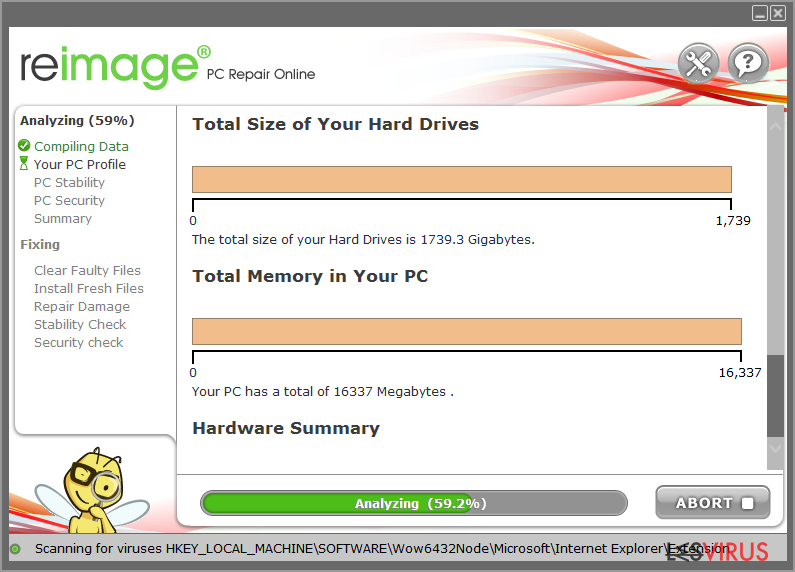

Dopo l'infezione da malware sono previsti problemi di prestazioni, stabilità e usabilità, al punto da richiedere una reinstallazione completa di Windows. Questi tipi di virus possono alterare il database del registro di Windows, danneggiare l'avvio vitale e altre funzioni, eliminare o danneggiare file DLL, ecc. Una volta che un file di sistema è danneggiato da malware, il software antivirus non sarà in grado di ripararlo.

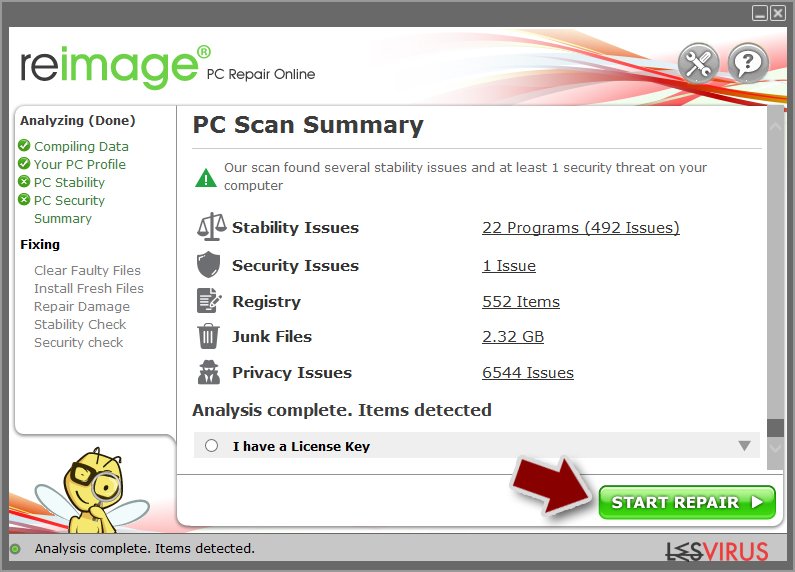

Questo è il motivo per cui è stato sviluppato FortectIntego. Questo potente software può riparare molti dei danni causati dal ransomware R2U. Errori Blue Screen, blocchi, errori di registro, DLL danneggiate, ecc., possono rendere il tuo computer completamente inutilizzabile. Utilizzando questo strumento di manutenzione, potresti evitare la reinstallazione di Windows.

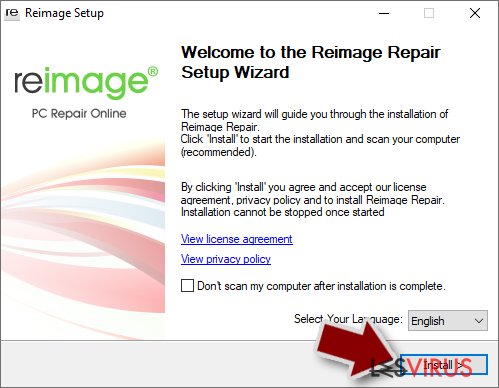

- Scaricare l'applicazione facendo clic sul link in alto

- Fare clic sulla voce ReimageRepair.exe

- Se si dovesse aprire il Controllo Account Utente (UAC), selezionare l'opzione Sì

- Selezionare Installa e attendere il termine del processo d'installazione del programma

- L'analisi del sistema potrà iniziare immediatamente

- Al completamento, verificare i risultati: troverai l'elenco dei rilevamenti nella sezione Riepilogo

- Potrai dunque fare clic su ciascun errore e correggerlo manualmente

- Nel caso mostrasse un numero eccessivo di errori, la correzione potrebbe rivelarsi alquanto complessa. Ti consigliamo di acquistare la licenza per effettuare la correzione automatica.

Possibilità di recupero dei file

Molte persone pensano di poter riparare i propri file con strumenti anti-malware, ma non è per questo che sono stati progettati. Tutto ciò che gli strumenti di sicurezza possono fare è rilevare i processi sospetti nel tuo sistema ed eliminarli. La verità è che i file possono essere ripristinati solo con una chiave di decrittazione o un software che solo i criminali informatici hanno.

Se non hai eseguito il backup dei dati in precedenza, è possibile che non li riavrai mai più. Puoi provare a utilizzare un software di recupero dati, ma dobbiamo notare che i programmi di terze parti non possono sempre decrittografare i file. Suggeriamo almeno di provare questo metodo. Prima di procedere, è necessario copiare i file danneggiati e inserirli in un'unità flash USB o in un altro archivio. E ricorda: fallo solo se hai già rimosso il ransomware R2U.

Tuttavia, suggeriamo di fare un tentativo a prescindere dalla tipologia di ransomware che ha attacco il dispositivo. Prima d'iniziare, sono diversi i punti salienti per gestire adeguatamente questa situazione:

- Poiché i dati codificati potrebbero subire dei danni permanenti durante l'operazione di recupero del software di ripristino, è importante predisporre un backup degli stessi. Suggeriamo di utilizzare una chiavetta USB o altra unità di memorizzazione.

- Si raccomanda di tentare il ripristino dei dati dopo aver eseguito un'adeguata scansione del sistema con un software antimalware.

Installare il software di ripristino

- Scaricare Data Recovery Pro.

- Fare doppio clic sul file installer per avviarlo.

- Seguire le istruzioni per l'installazione del software.

- Una volta terminata l'operazione, fare clic su Termina. Ora è possibile utilizzare il software.

- Selezionare Tutto oppure selezionare unicamente le cartelle in cui sono situati i file da recuperare.

- Selezionare Avanti.

- In basso, abilitare la Scansione Approfondita e selezionare l'Unità da scansionare.

- Selezionare Scansiona e attendere che l'operazione sia conclusa.

- Selezionare, dunque, le cartelle/file da recuperare. Attenzione: è disponibile anche l'opzione di ricerca per nome.

- Selezionare la voce Recupera per recuperare i file.

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.