Rimuovere il virus Thanatos (Istruzioni per la rimozione) - Aggiornato a Mar 2021

Virus Thanatos Guida Rimozione

Che cosa è Il ransomware Thanatos?

Thanatos – un virus ransomware in forte diffusione

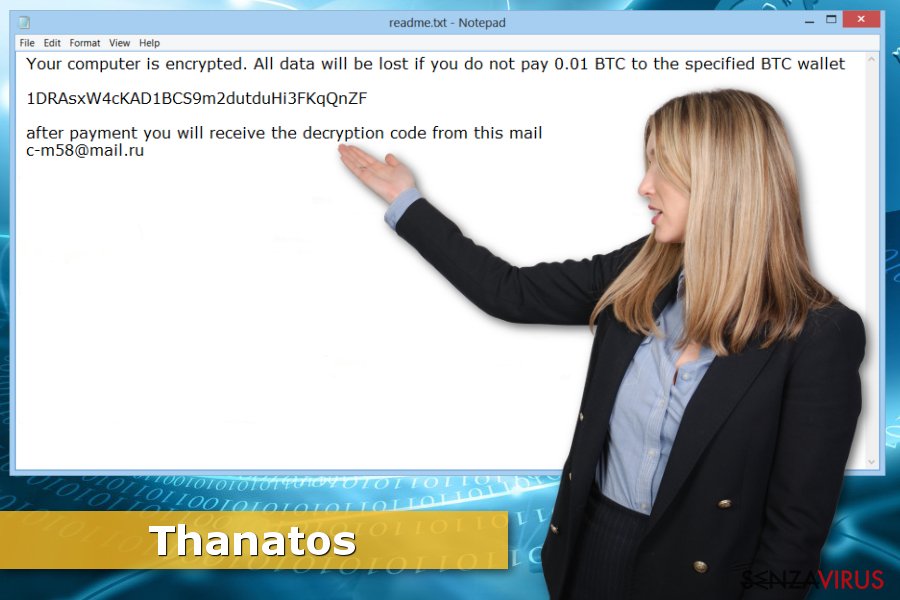

Thanatos è un virus ransomware che appartiene alla famiglia dei crypto virus. È scritto utilizzando il linguaggio di programmazione Thanatos.pdb e viene diffuso attraverso lo spam di allegati email malevoli. Non appena riesce ad infiltrarsi il ransomware attiva il proprio payload e cripta tutti i file utilizzando l'algoritmo AES per rendere inaccessibili i file presenti sul computer infetto. Per distinguere i file bloccati dagli altri il virus aggiunge a quelli bloccati l'estensione .THANATOS e rilascia il file README.txt, in cui viene richiesto alle vittime di contattare gli hacker attraverso la email [email protected] per poi pagare 0.01 BTC e ricevere la chiave per la decriptazione.

| Nome | Thanatos |

| Tipologia | Ransomware |

| Estensione file | .THANATOS |

| Testo del riscatto | README.txt |

| Email per il contatto | [email protected] |

| Valore del riscatto | 0.01 BTC |

| Distribuzione | Spam, software illegali, popup fake |

| Decriptazione | Scarica gratuitamente Thanatos decryption tool da GitHub |

| Eliminazione | Scarica e installa FortectIntego o SpyHunter 5Combo Cleaner |

Thanatos è apparso per la prima volta nel Febbraio 2018 ed è tornato in poco tempo con una versione aggiornata questo mese. Stando a quanto affermano i ricercatori, gli autori di questo ransomware non possiedono un decriptatore per cui è inutile pagare il riscatto. A fine Giugno 2018, gli esperti di sicurezza di Cisco sono riusciti a craccare il codice malevolo e a creare ThanatosDecryptor. I ricercatori sono riusciti a trovare delle vulnerabilità nel processo di crittografia utilizzo dal virus.

La vulnerabilità riguarda il modo in cui il virus crea le chiavi di crittografia per ciascun file. Il tutto si basa sul tempo dell'ultimo avvio di Windows (in millisecondi). Utilizzando i Windows Event Logs, gli esperti di sicurezza sono riusciti a decodificare le chiavi. I ricercatori Cisco hanno spiegato quanto segue:

Considerando che Thanatos non modifica la data di creazione dei file crittografati, lo spazio per la ricerca della chiave può essere ridotto approssimativamente nel numero di millisecondi presenti nel periodo di 24 ore che ha portato all'infezione. Tramite il metodo della forza bruta, effettuando 100,000 tentativi al secondo (si tratta elle operazioni base di una macchina virtuale utilizzata per i test) si impiegherebbero 14 minuti per recuperare la chiave di crittografia in queste condizioni.

Quello che rende Thanatos diverso dal resto dei virus ransomware sono le tipologie di crypto valuta che accetta. La vittima può pagare il riscatto in Ethereum, BitCoin, e BitCoin Cash. Si tratta del primo crypto-ransomware che registra pagamenti tramite il portafoglio BitCoin Cash (BCH).

Subito dopo l'attacco ransomware di Thanatos, la vittima non sarà più in grado di aprire documenti, immagini, multimedia, database, e tutti gli altri file contenuti nel computer. Tuttavia, lui o lei dovrebbero vedere un file chiamato “il README.txt”, si tratta di una nota di testo contenente le richieste per il riscatto presente in ogni cartella in cui ci sono file bloccati. Il file fornisce i seguenti contatti ([email protected] o [email protected]) e i seguenti indirizzi di pagamento per crypto-valute:

Thanatos v1.1

I vostri file sono stati crittografati. Per decrittografare i vostri file seguite queste istruzioni:

1. Mandate $200 ad uno di questi portafogli:

BTC: 1HvEZ1jZ7BWgBYPxqCvWtKja3a9hsNa9Eh

ETH: 0x92420e4D96E5A2EbC617f1225E92cA82E24B03ef

BCH: qzuexhcqmkzcdazq6jjk69hkhgnme25c35s9tamz6f2. Mandate il vostro TXID e il vostro MachineID a questa email

E-Mail: [email protected]

Machine ID: {ID HERE}—————————————————

Non perdete il vostro tempo, i file possono essere decrittografati solo con il nostro tool.

Sembra che gli sviluppatori del ransomware Thanatos siano riusciti a migliorarlo molto rapidamente dopo i primi attacchi della versione originale che inizialmente prevedeva solo [email protected] come email di contatto e accettava solo 0.01 BTC come riscatto. Gli esperti hanno individuato anche la versione v1.1, fate attenzione però perchè potrebbe fornire informazioni diverse.

Il testo del riscatto afferma che dopo aver effettuato il pagamento, gli utenti dovrebbero ricevere il decriptatore tramite email. La verità è che un decriptatore di Thanatos in realtà non esiste – che paghiate o meno. Stando alle ricerche degli analisti, questo ransomware cripta tutti i file ma non genera alcuna chiave crittografica. Non è ancora chiaro se la scelta di crittografare i dati degli utenti in modo permanente sia stata una scelta consapevole o solo casuale. Tuttavia, è chiaro che non riuscirete a decrittografare i file crittografati dal ransomware Thanatos anche pagando il riscatto richiesto.

Per questi motivi dovreste concentrarvi sulla rimozione di Thanatos piuttosto che rischiare di peggiorare il danno. Sfortunatamente, eliminando il virus non sbloccherete i file, ma potrete nuovamente utilizzare il computer in modo sicuro. Se avete dei backup collegate al computer, il device che li contiene solo dopo aver rimosso il virus e recuperate i vostri file.

Chi non hanno un backup dovrebbe provare metodi alternativi per il recupero dei dati presenti alla fine di questo post. Tuttavia, non possiamo garantire che questi metodi funzionino. Gli esperti di cyber sicurezza affermano che il metodo più efficace in termini di tempo, sia lo sblocco dei file tramite l'utilizzo del metodo della forza bruta. Per far questo però dovreste contattare un esperto di IT.

Per rimuovere in modo sicuro Thanatos dal computer, dovete ottenere un affidabile tool per la rimozione malware come FortectIntego o Malwarebytes. Se non riuscite ad installare un software per la sicurezza, seguite la guida fornita qua sotto. Tenete a mente che la rimozione manuale è sconsigliata in quanto rimuovere un ransomware è molto complesso.

Thanatos appartiene ad una delle tipologie di cyber minacce più complesse. Infatti dopo l'attacco, potrebbe aver installato numerosi file pericolosi, inserito codici malevoli tra i processi del sistema, e aver causato altri cambiamenti al sistema che non possono essere corretti manualmente.

Gli autori dei virus cripta-file utilizzano vari metodi per infettare i computer

Solitamente i virus ransomware vengono diffusi tramite email di spam. Per questo, i malware possono infiltrarsi nel sistema quando un utente viene ingannato ad aprire un file Word, PDF o ZIP che include un payload malevolo. Tuttavia, gli specialisti di sicurezza di DieViren.de hanno analizzato anche altre minacce.

I ransomware possono essere distribuiti anche come:

- aggiornamenti software fake che appaiono come pop-up quando si naviga su internet:

- programmi illegali scaricati da siti o network di file-sharing;

- annunci commerciali malevoli.

Quindi, dovreste fare molta attenzione ai contenuti su cui andate a cliccare mentre navigate o a quello che scaricate online. Inoltre, per evitare di installare ransomware installate e aggiornate un buon software per la sicurezza.

Eliminare il virus ransomware Thanatos

All'inizio abbiamo detto che non dovreste provare a rimuovere Thanatos manualmente. Ancora una volta è bene dire che solo degli esperti specialisti di IT possono pulire il vostro PC senza danneggiarlo. Quindi, dovreste optare per la rimozione automatica del ransomware.

La rimozione automatica di Thanatos può essere eseguita con un qualsiasi programma professionale per la rimozione di malware. Tuttavia, noi consigliamo fortemente di utilizzare FortectIntego o Malwarebytes. Se il crypto-virus non vi permette di accedere al software per la sicurezza, seguite le istruzioni fornite qua sotto.

Manuale Thanatos virus Guida Rimozione

Ransomware: rimozione manuale del ransomware in Modalità Provvisoria

Prima di tutto, dovete evitare che il virus rimuova il software per la sicurezza.

Attenzione! →

La guida per la rimozione manuale potrebbe rivelarsi particolarmente complessa per gli utenti meno esperti. Per la corretta esecuzione della procedura, saranno necessarie dunque delle competenze informatiche di livello avanzato (in caso di rimozione o danneggiamento dei file di sistema essenziali, il funzionamento dell'intero sistema operativo di Windows potrebbe essere stato compromesso) per cui potrebbero essere necessarie diverse ore per portare a termine la rimozione. Agli utenti meno esperti, consigliamo quindi di servirsi della modalità automatica precedentemente illustrata.

Fase 1. Accedere alla Modalità Provvisoria con Rete

La rimozione manuale del malware avrà maggiori possibilità di successo se eseguita in Modalità Provvisoria.

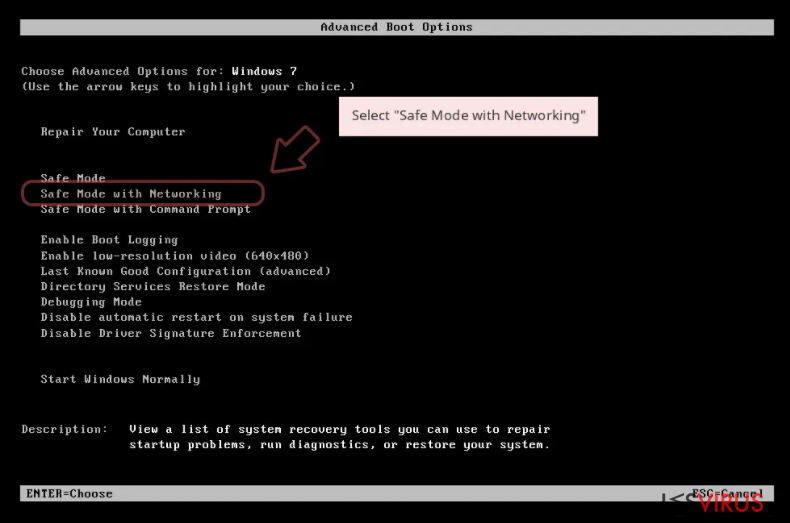

Windows 7 / Vista / XP

- Fare clic su Start > Arresta > Riavvia il sistema > Confermare.

- All'accensione del computer, pigiare il tasto F8 (nel caso in cui l'operazione non funzionasse, provare F2, F12, Del, ecc. Dipende dal modello della scheda madre) diverse volte fino all'apertura della finestra Opzioni di Avvio Avanzate.

- Selezionare Modalità Provvisoria con Rete dall'elenco.

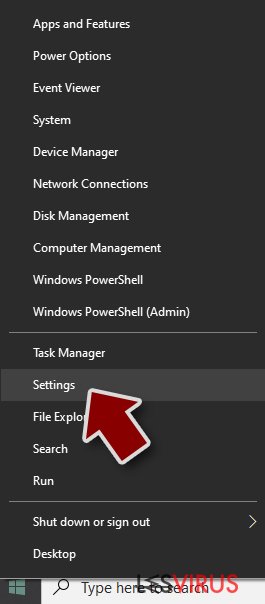

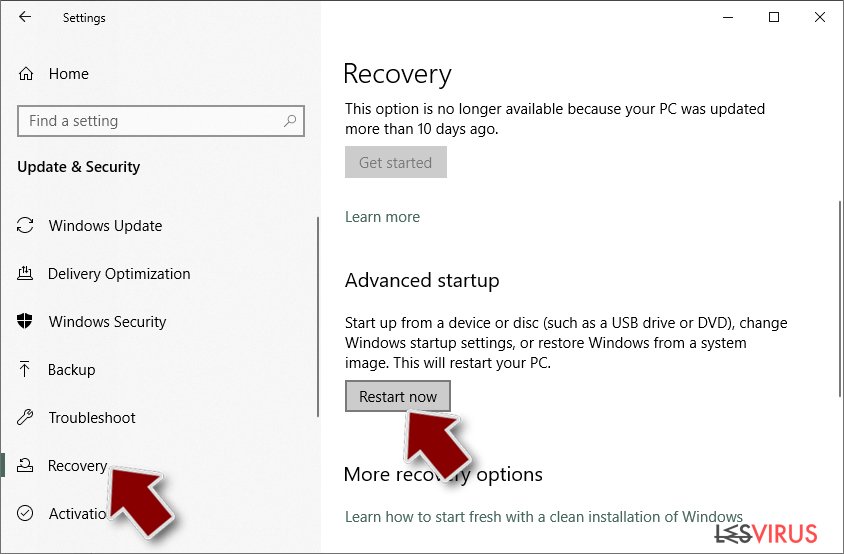

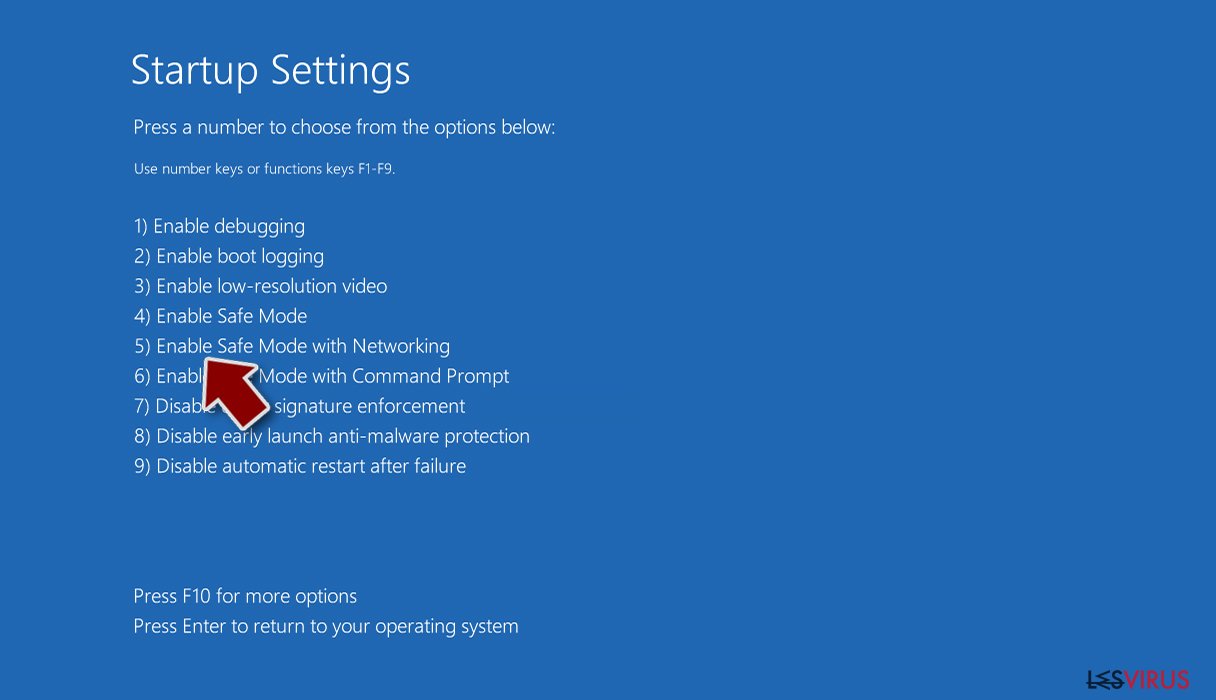

Windows 10 / Windows 8

- Fare clic con il tasto destro del mouse sull'icona Start e selezionare Impostazioni.

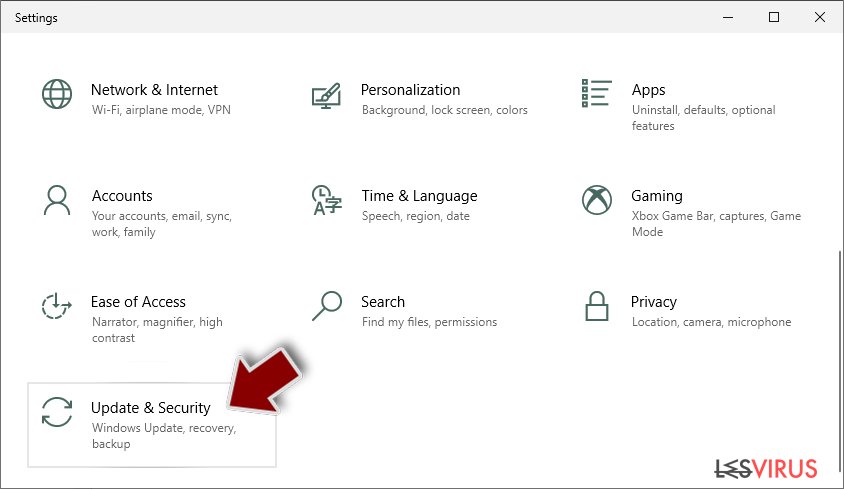

- Scorrere in basso e selezionare Aggiornamento e Sicurezza.

- Dall'elenco a sinistra selezionare Ripristino.

- Dunque, scorrere in basso e individuare la voce Avvio Avanzato.

- Fare clic su Riavvia Ora.

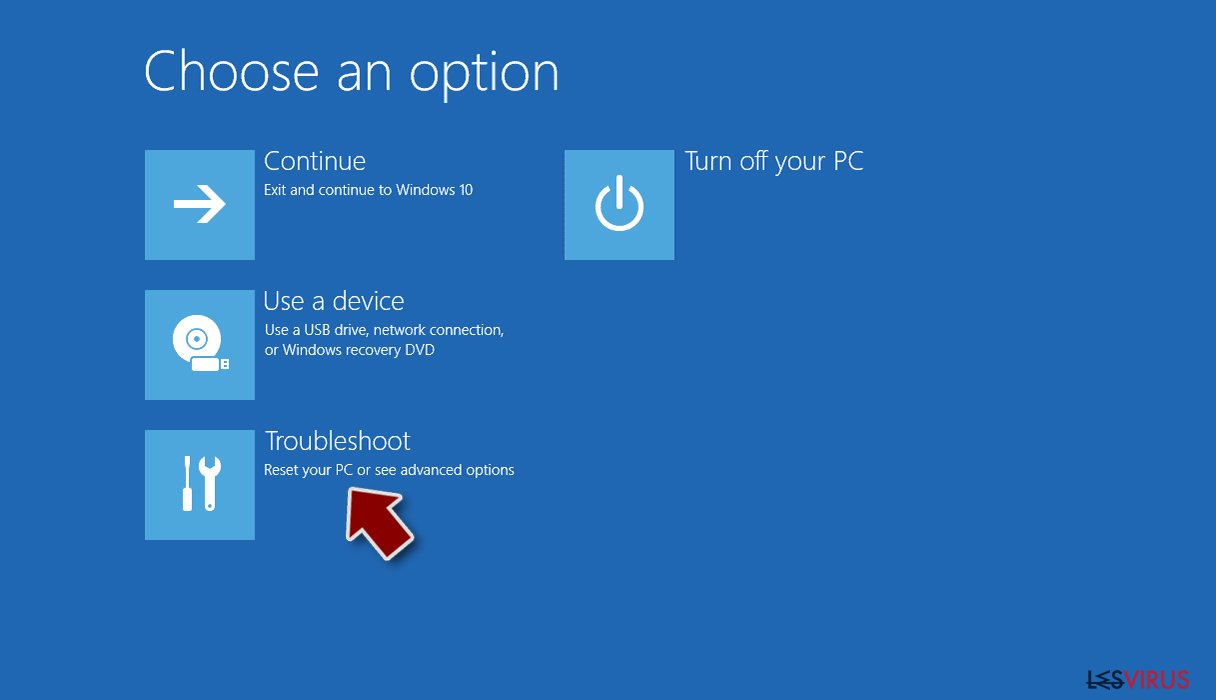

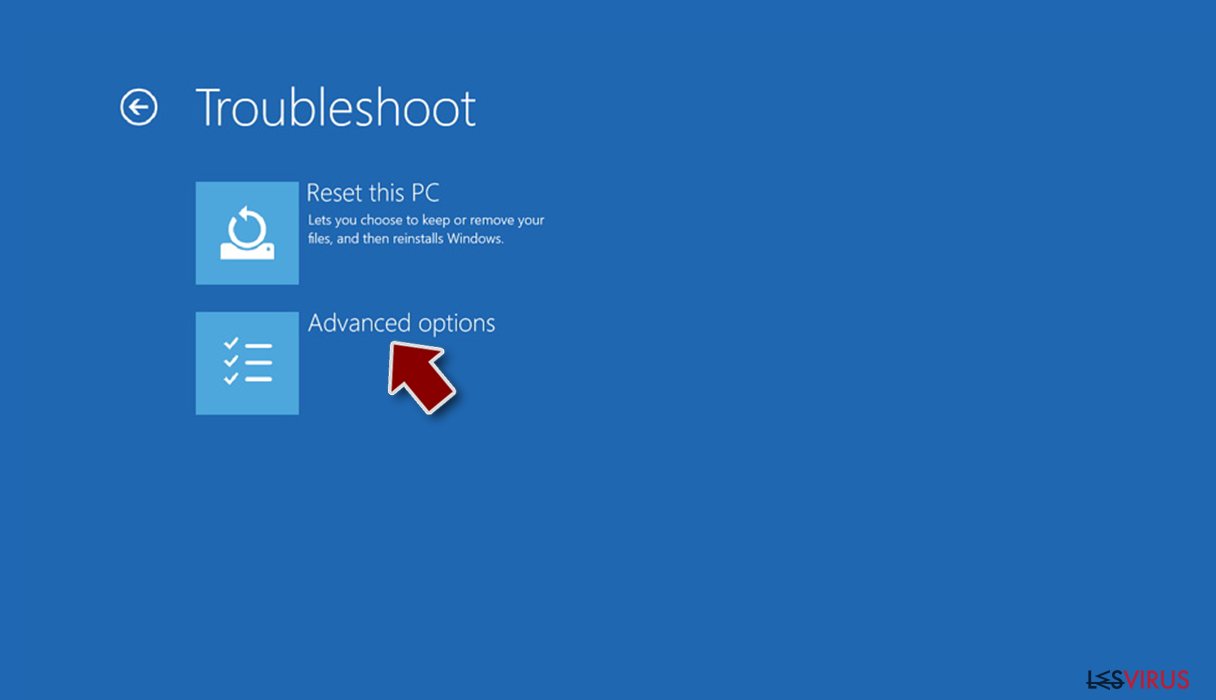

- Selezionare risoluzione dei Problemi.

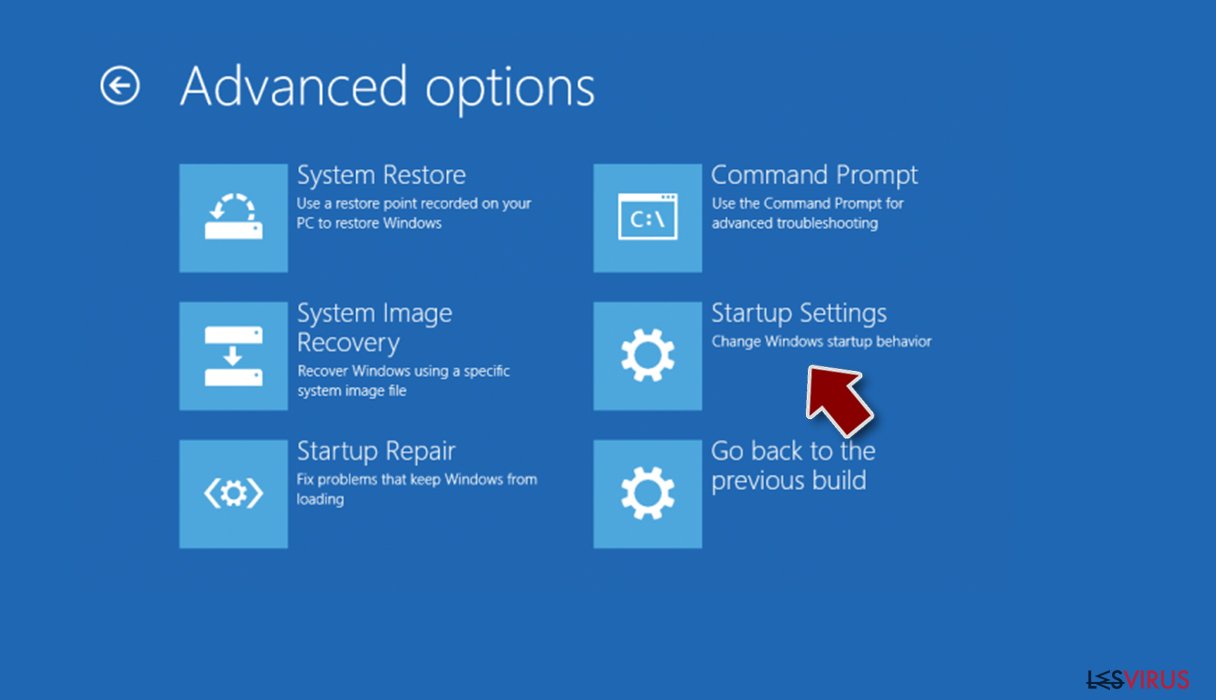

- Selezionare Opzioni Avanzate.

- Selezionare Impostazioni di Avvio.

- Selezionare Riavvio.

- Dunque, selezionare il numero 5 dalla tastiera oppure fare clic sull'opzione 5) Abilita la modalità provvisoria con rete.

Fase 2. Disabilitare i processi sospetti

La funzione Gestione Attività di Windows è uno strumento utilissimo concepito per evidenziare tutti i processi in esecuzione in background. Nel caso in cui vi fosse un processo malware in esecuzione, sarà necessario disabilitarlo:

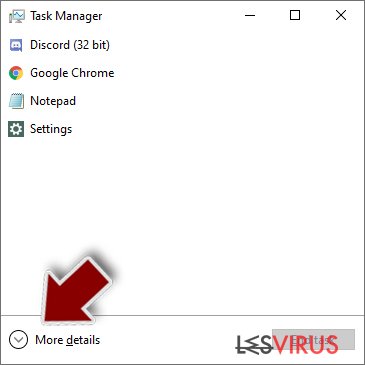

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Fare clic su Più Dettagli.

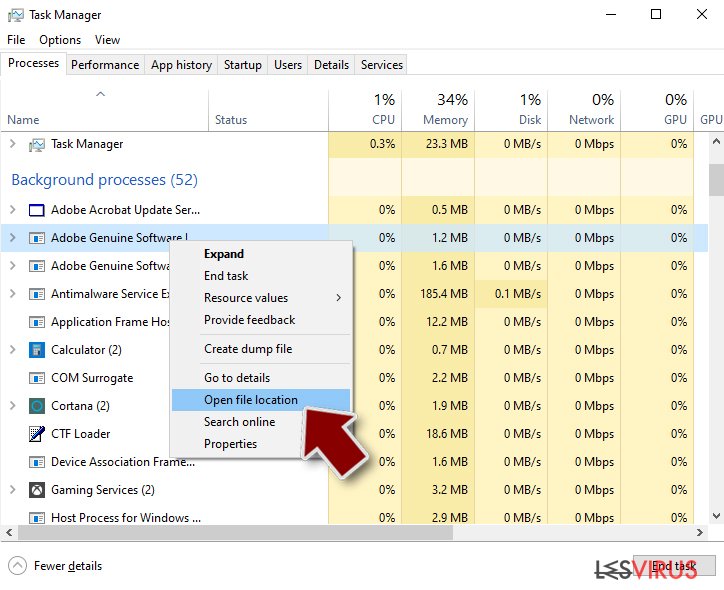

- Scorre in basso fino alla sezione Processi in Background, dunque individuare gli elementi sospetti.

- Fare clic con il tasto destro del mouse e selezionare Apri percorso File.

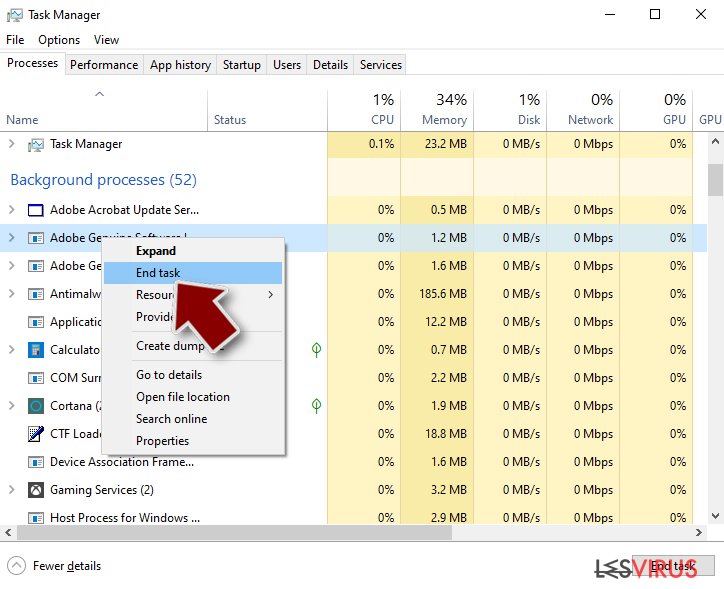

- Tornare al processo, fare clic con il tasto destro del mouse e selezionare Termina attività.

- Eliminare il contenuto delle cartelle malevole.

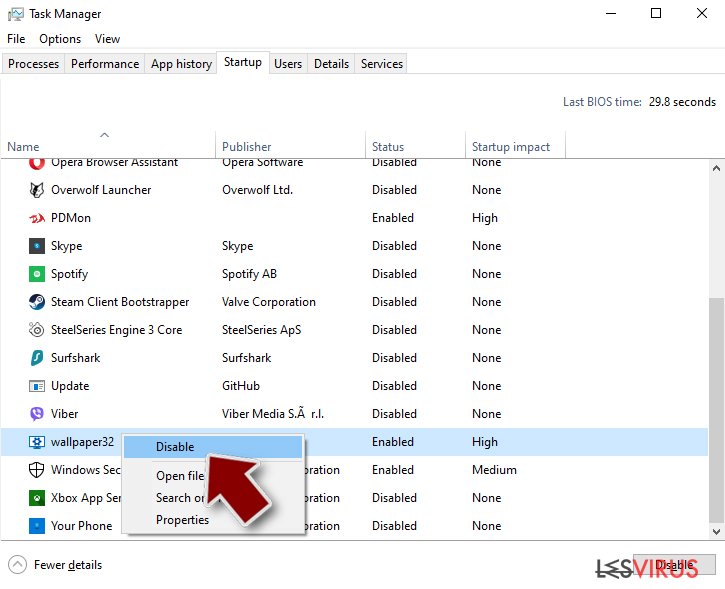

Fase 3. Verifica l'esecuzione dei programmi all'avvio

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Selezionare la scheda Avvio.

- Fare clic con il tasto destro del mouse e selezionare Disabilita.

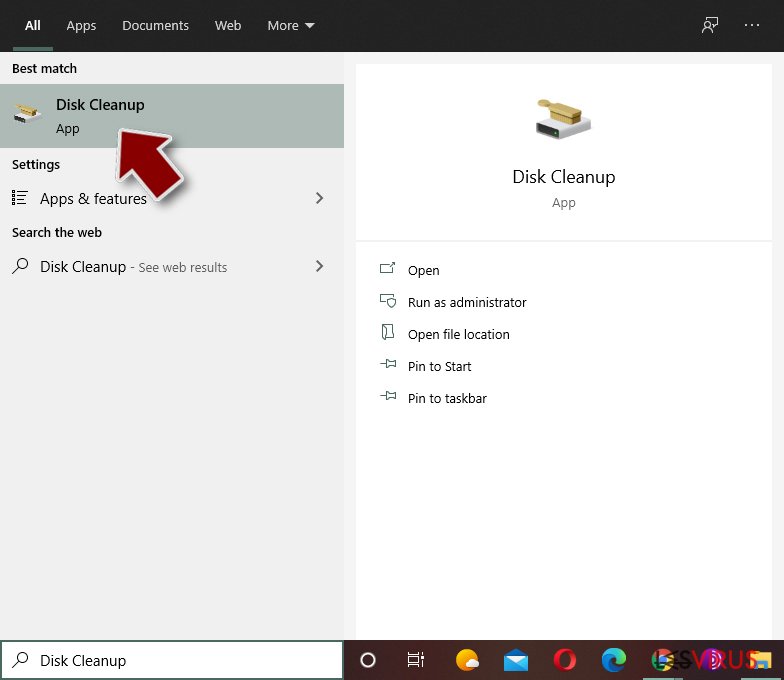

Fase 4. Eliminare i file virus

I file collegati al Malware potrebbero trovarsi in varie sezioni del computer. A seguire, troverai una guida pratica che ti aiuti a individuarli:

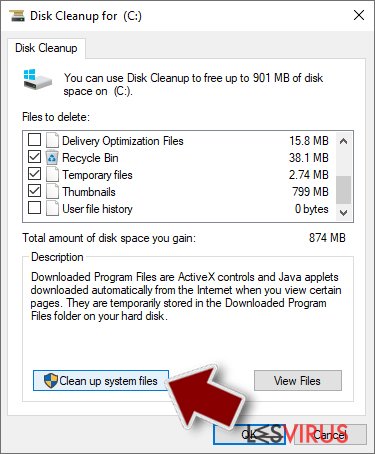

- Inserire Pulizia Disco nella barra di ricerca di Windows e selezionare Invio.

- Selezionare il disco che desideri pulire (C: l'unità principale è quella che di default ha maggiori possibilità di contenere file malevoli).

- Scorrere in basso lungo l'elenco dei File da eliminare come mostrato in basso:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selezionare Pulizia file di sistema.

- Potresti trovare altri file malevoli nascosti nelle seguenti cartelle (inserire le seguenti voci nella barra di ricerca di Windows e selezionare Invio):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una volta terminato il processo, riavviare Windows in modalità normale.

Rimuovere Thanatos usando System Restore

Se il metodo precedente non vi ha aiutato a rimuovere il ransomware Thanatos, seguite i passi successivi:

-

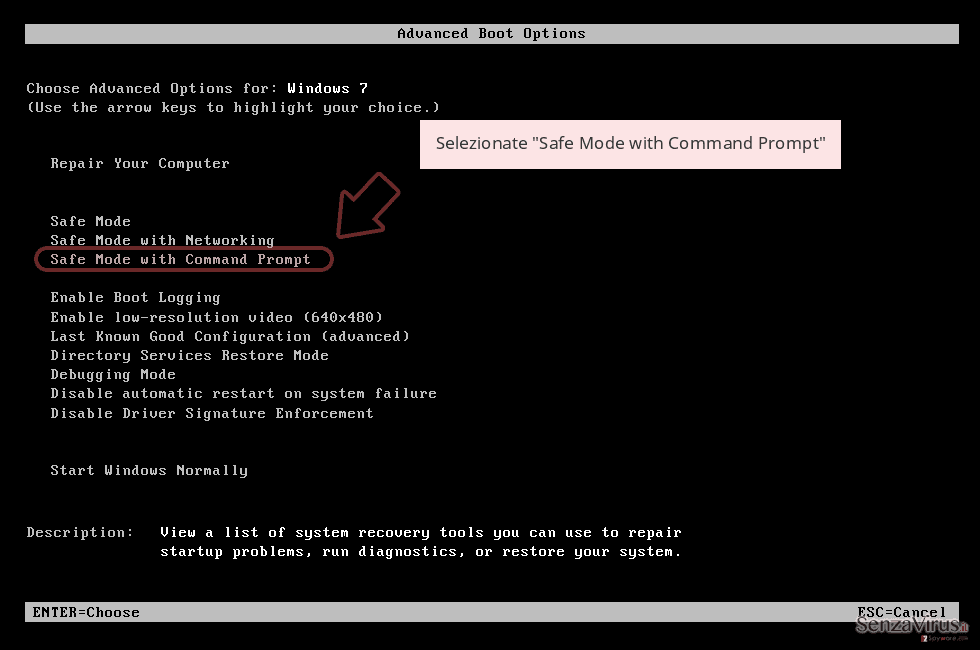

Passo 1: Riavviate il vostro computer a Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliccare Start → Shutdown → Restart → OK.

- Quando il vostro computer è attivo, premete F8 molte volte fino a che non vedete Advanced Boot Options window.

-

Selezionate Command Prompt dalla lista

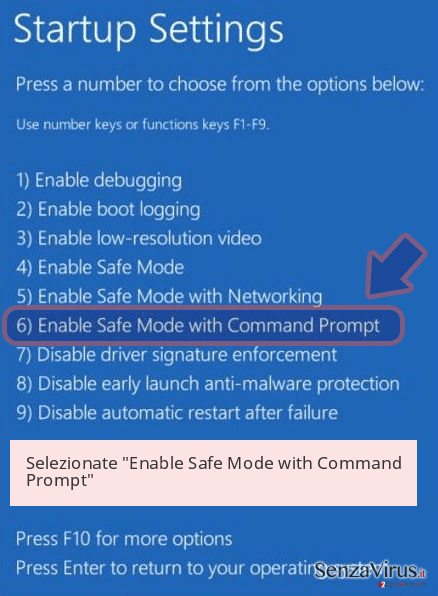

Windows 10 / Windows 8- Premete il pulsante Power nella schermata di login Windows. Ora premete e tenete premuto Shift, che trovate sulla testiera e cliccate Restart..

- Ora selezionate Troubleshoot → Advanced options → Startup Settings e in fine premete Restart.

-

Una volta che il vostro computer è acceso, selezionate Enable Safe Mode with Command Prompt nella Startup Settings window.

-

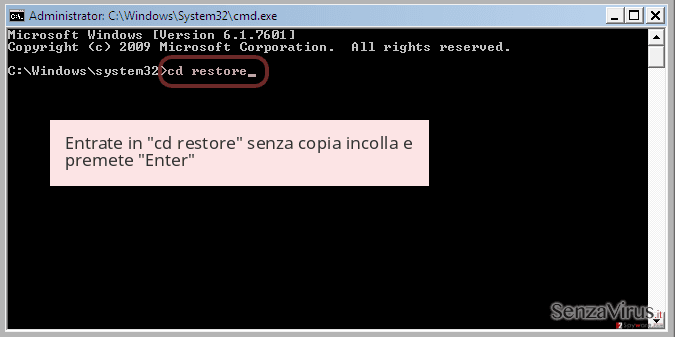

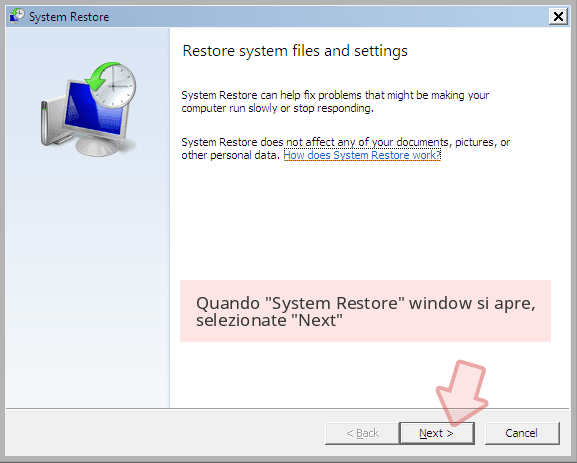

Passo 2: Ripristinate i file del sistema e i settaggi

-

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

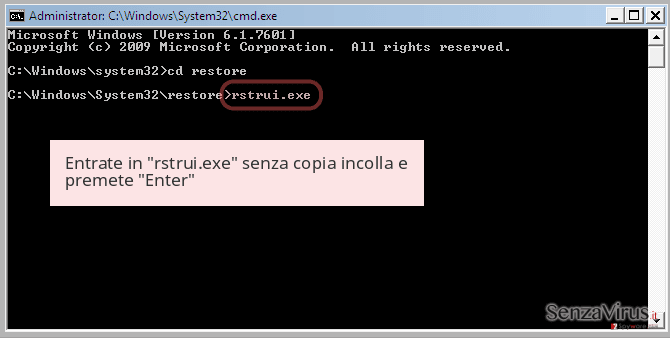

-

Ora scrivete rstrui.exe e cliccate ancora Enter.

-

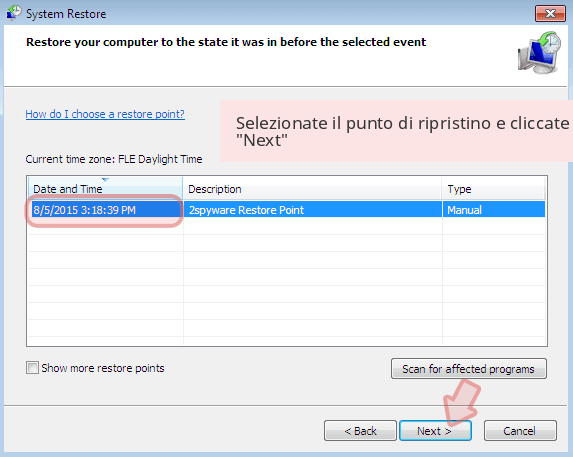

Quando si apre una nuova finestra di window, cliccate Next e selezionate un punto di ripristino precedente all'infiltrazione di Thanatos. Dopo averlo fatto, cliccate Next.

-

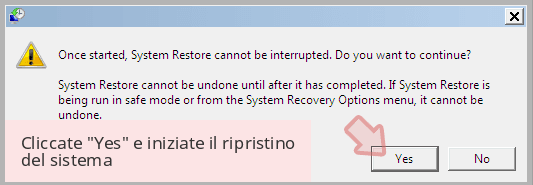

Ora cliccate Yes per iniziare il ripristino del sistema.

-

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

Bonus: Recuperare i vostri dati

La guida che vi presentiamo serve per aiutarvi a rimuovere Thanatos dal vostro computer. Per recuperare i vostri dati criptati, raccomandiamo di usare questa guida dettagliata senzavirus.it preparate da degli esperti di sicurezza.Se i vostri file sono stati criptati da Thanatos, potete utilizzare vari metodi per ripristinarli:

Data Recovery Pro – uno strumento alternativo per recuperare i file danneggiati

Anche se non si tratta di un decriptatore ufficiale, potrebbe aiutarvi a recuperare alcuni dei vostri file.

- Download Data Recovery Pro;

- Seguite i passi per il setup di Data Recovery e installate il programma sul vostro computer;

- Avviatelo e scansionate il vostro computer per trovare i file criptati dal ransomware Thanatos

- Ripristinateli

Utilizzate la funzione Windows Previous Versions

Se il System Restore era stato abilitato prima dell'attacco ransomware di Thanatos, potete seguire le istruzioni fornite qua sotto e riottenere i file più importanti:

- Trovate i file criptati di cui avete bisogno e ripristinateli facendo click con il tasto destro su di essi

- Selezionate “Properties” e andate sul tab “Previous versions”;

- Qui, controllate ciascuna delle copie del file disponibili in “Folder versions”. Dovreste selezionare la versione che volete recuperare e cliccare “Restore”.

Utilizzare ShadoExplorer

Se il ransomware non ha eliminato le Copie Shadow Volume, potete utilizzare ShadowExplorerper recuperare i file criptati.

- Download Shadow Explorer (http://shadowexplorer.com/);

- Seguite il Setup Veloce di Shadow Explorer e installate l'applicazione sul vostro computer

- Avviate il programma e andate al menu nell'angolo sinistro per selezionare il disco che contiene i vostri file criptati. Controllate le cartelle presenti;

- Fate click con il tasto destro nella cartella che volete recuperare e selezionate “Export”. Potete selezionare un posto qualsiasi in cui mettere i file recuperati.

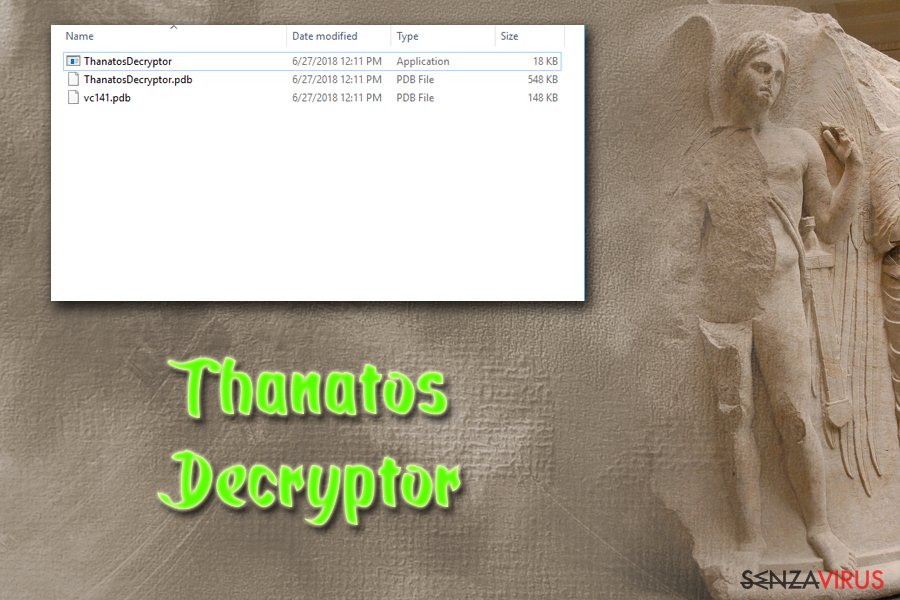

Utilizzate un decriptatore gratis di Thanatos

Gli esperti di sicurezza di Cisco hanno creato gratuitamente ThanatosDecryptor. Scaricatelo e provate a recuperare i vostri file.

In fine, dovreste pensare sempre riguardo ad una protezione dai crypto-ransomwares. Per proteggere il vostro computer da Thanatos e altri ransomwares, usate un affidabile anti-spyware, come per esempio FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.