Rimuovere il virus CTB-Faker (Guida gratuita)

Virus CTB-Faker Guida Rimozione

Che cosa è Il virus ransomware CTB-Faker?

Quali pericoli si celano sotto il virus CTB-Faker?

Mentre alcuni hacker tentano di creare dei virus che criptino i file in modo perfetto e definitivo, altri, come per esempio i creatori del virus CTB-Faker, tentano senza successo di imitare i migliori ransomware. Sembra trattarsi di un gruppo di hacker dilettanti in quanto la somma di denaro richiesta non è molto elevata, si tratta di soli 50$. Inoltre, decriptare i file non dovrebbe essere molto difficile. Se il vostro computer è stato preso di mira da questo virus, controllate come rimuovere correttamente CTB-Faker. Uno dei metodi per farlo è installare FortectIntego.

Dopo aver analizzato il virus, sembra che i cyber criminali abbiamo deciso di utilizzare altri ransomware più grandi come – CTB Locker. Mentre quest’ultimo è frutto del lavoro di hacker con molto esperienza, il virus di cui vi parliamo deve fare ancora molta strada. Questo malware funziona come un file Winrar SFX. Dopo la sua attivazione, inserisce vari file VBS e li esegue nella cartella C:\ProgramData. Uno dei segni distintivi di questo ransomware è la sua capacità di innescare molti messaggi di errore del sistema tutti finti. Inoltre, il virus contiene una cartella WinRar con indicate varie estensioni file. Così poi CTB Faker andrà in cerca di vari formati file come per esempio., .doc, .png, .jpg, e li trasferirà in una cartella bloccata da una determinata password.

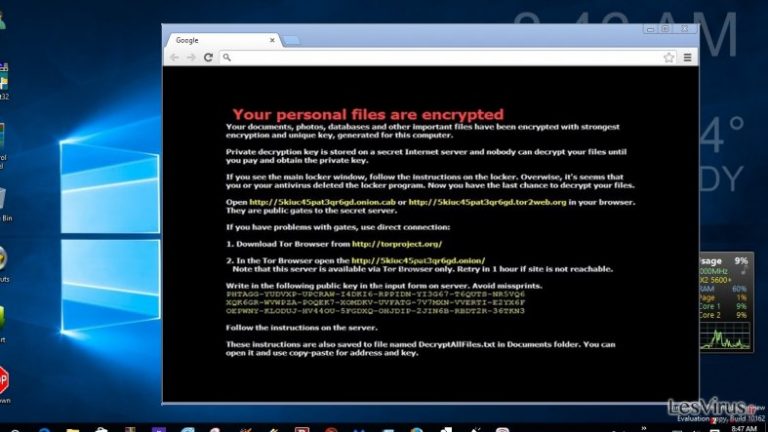

Quando queste operazioni saranno state completate, verrà riavviato il sistema operativo. Riaccendendo il computer la vittima rimarrà stupefatta dopo aver visto apparire la nota di testo del riscatto. Quest’ultima afferma che il pagamento dovrà essere fatto entro sette giorni. Passato il periodo indicato la somma verrà raddoppiata. Inoltre, i cyber criminali forniscono anche un indirizzo Bitcoin – 1NgrUc748vG5HerFoK3Tkkb1bHjS7T2w5J. Una volta trasferiti i soldi, la vittima deve contattare gli hacker tramite la email [email protected] per ricevere la chiave di decriptazione. Inoltre, gli utenti infettati dovranno inserire la password nel CTB-Faker Decryptor, Se la password sarà corretta, il file .sip verrà estratto nel vostro hard drive. Sebbene 50 USD non sembrano essere una grossa somma, non dovreste comunque pagare.

Quando il virus infetta il sistema?

Oltre a pensare a come recuperare i file, potrebbe essere molto interessante sapere come questo virus viene diffuso tra i vari computer. Mentre la maggior parte dei virus ransomware utilizza delle persuasive email spam e truffe per infettare gli utenti, il malware CTB-Faker preferisce agire tramite i siti web di pornografia e altri domini contenenti contenuti per adulti. Dato che questi siti web attirano in gran parte una specifica fetta di utenti internet, non è una sorpresa che la popolazione più colpita sia composta da utenti maschi.

In particolare il virus opera attraverso profili fake protetti da password che conducono a video di striptease protetti a sua volta da password. Come risultato, senza porsi particolari problemi un utente clicca sul link e scarica un file .zip. Dopo di che diventa una questione di tempo fino a che il ransomware CTB-Faker non avrà completato il suo lavoro. In ogni caso, il modo migliore per evitare questa minaccia è evitare di visitare domini simili su internet. Alternativamente, è obbligatorio avere un affidabile programma anti-spyware in grado di trovare i file malevoli prima che invadano il sistema. In fine, non ci rimane che parlare del processo di rimozione di CTB-Faker.

Posso rimuovere completamente CTB-Faker?

L’utility per la rimozione malware prima citata non serve solamente per bloccare il malware, ma è in grado anche di garantire la rimozione completa del ransomware. Per eliminare la minaccia, dovete avere aggiornato il software alla sua ultima versione. Se incontrate dei problemi nell’avviare il software o nel completare la rimozione di CTB-Faker perchè l’anti-virus si chiude o ha problemi simili, seguite le istruzioni fornite sotto questa pagina. Dopo aver rimosso il ransomware, potete concentrarvi nel recupero dei dati bloccati. Fortunatamente gli specialisti di IT hanno rilasciato una chiave per la decriptazione. Infine, non scordatevi che per evitare questi tipi di minacce, bisogna sempre fare molta attenzione e bisogna muoversi su internet con molta cautela.

Manuale CTB-Faker virus Guida Rimozione

Ransomware: rimozione manuale del ransomware in Modalità Provvisoria

Attenzione! →

La guida per la rimozione manuale potrebbe rivelarsi particolarmente complessa per gli utenti meno esperti. Per la corretta esecuzione della procedura, saranno necessarie dunque delle competenze informatiche di livello avanzato (in caso di rimozione o danneggiamento dei file di sistema essenziali, il funzionamento dell'intero sistema operativo di Windows potrebbe essere stato compromesso) per cui potrebbero essere necessarie diverse ore per portare a termine la rimozione. Agli utenti meno esperti, consigliamo quindi di servirsi della modalità automatica precedentemente illustrata.

Fase 1. Accedere alla Modalità Provvisoria con Rete

La rimozione manuale del malware avrà maggiori possibilità di successo se eseguita in Modalità Provvisoria.

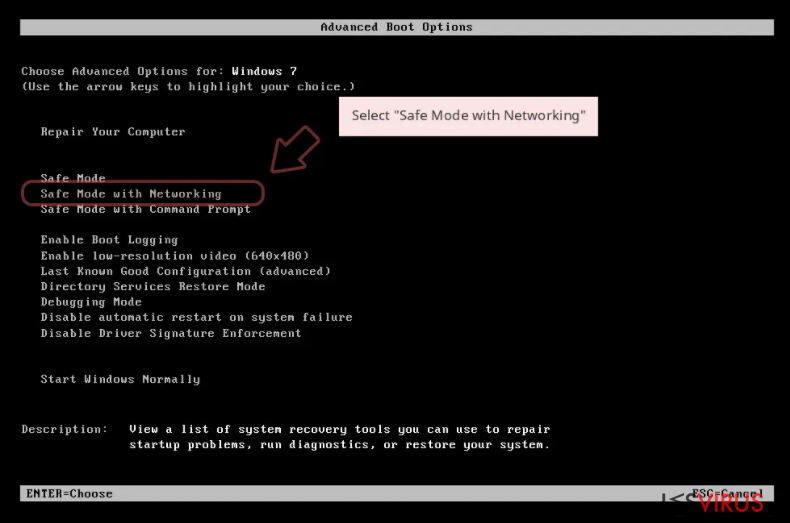

Windows 7 / Vista / XP

- Fare clic su Start > Arresta > Riavvia il sistema > Confermare.

- All'accensione del computer, pigiare il tasto F8 (nel caso in cui l'operazione non funzionasse, provare F2, F12, Del, ecc. Dipende dal modello della scheda madre) diverse volte fino all'apertura della finestra Opzioni di Avvio Avanzate.

- Selezionare Modalità Provvisoria con Rete dall'elenco.

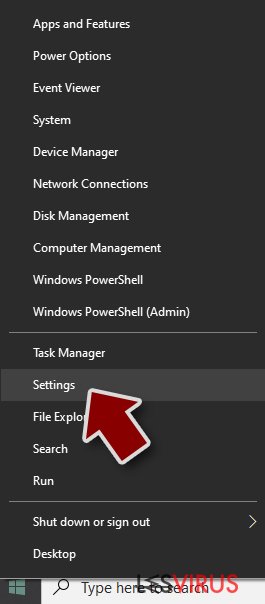

Windows 10 / Windows 8

- Fare clic con il tasto destro del mouse sull'icona Start e selezionare Impostazioni.

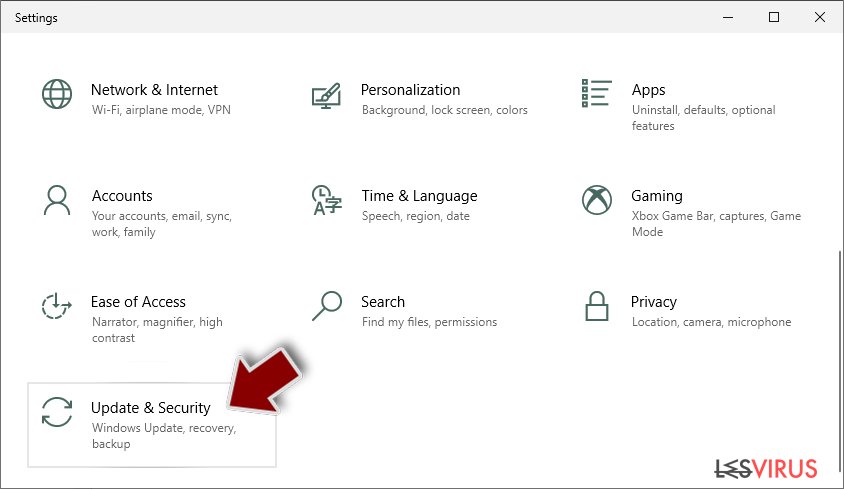

- Scorrere in basso e selezionare Aggiornamento e Sicurezza.

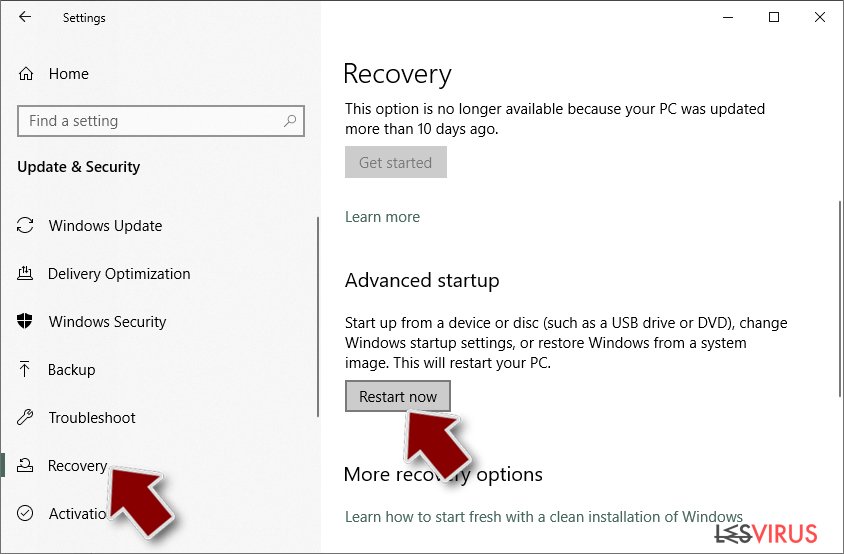

- Dall'elenco a sinistra selezionare Ripristino.

- Dunque, scorrere in basso e individuare la voce Avvio Avanzato.

- Fare clic su Riavvia Ora.

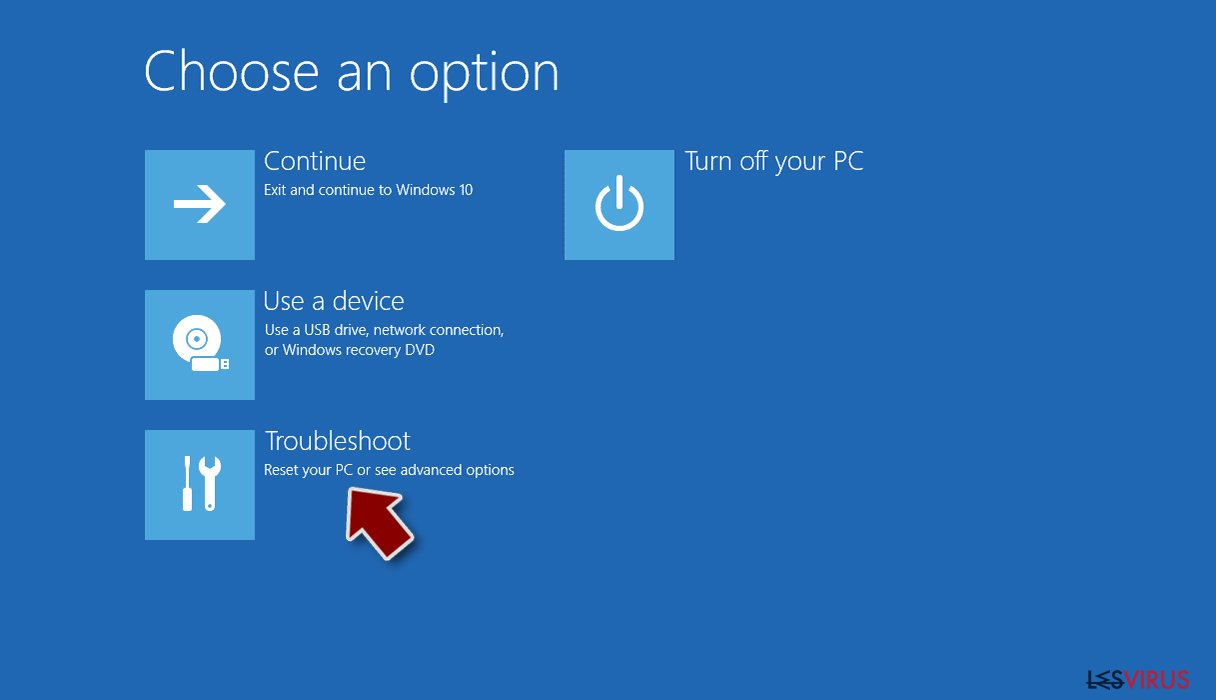

- Selezionare risoluzione dei Problemi.

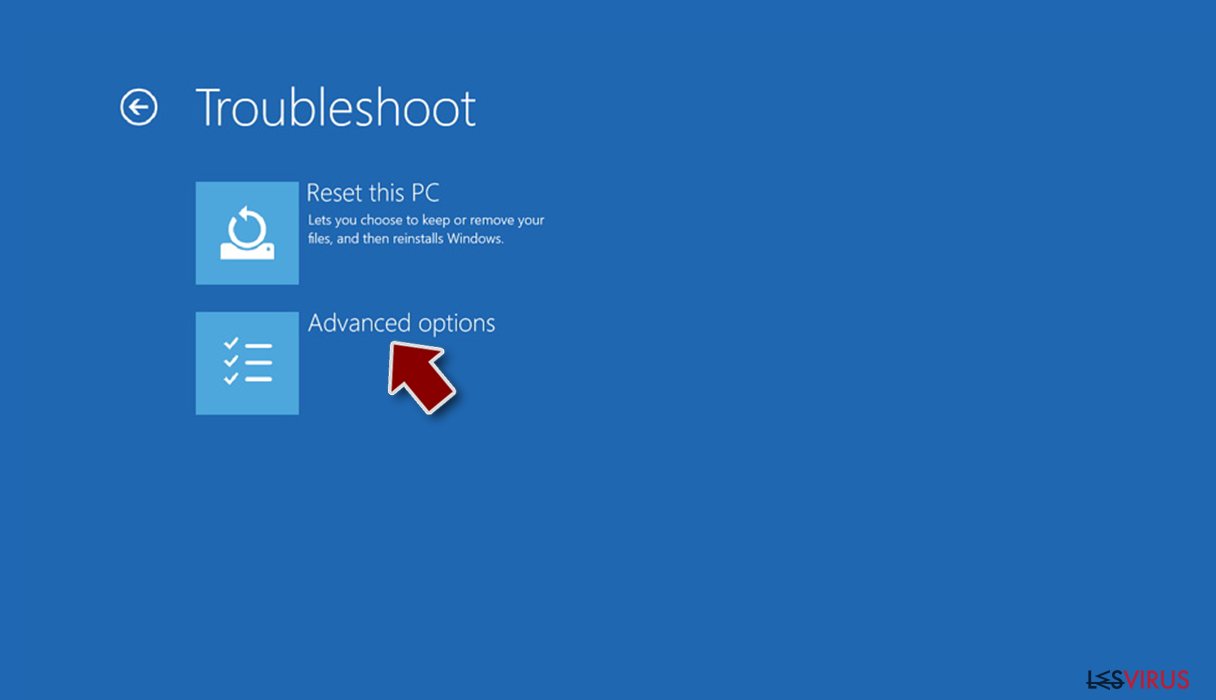

- Selezionare Opzioni Avanzate.

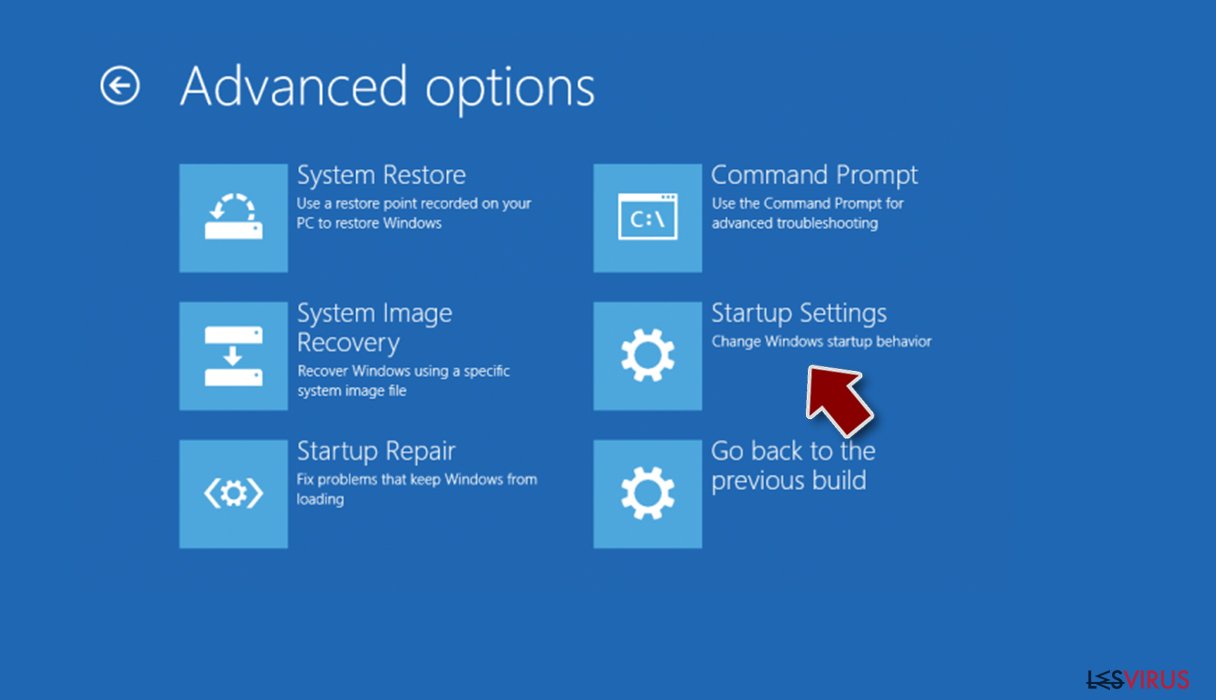

- Selezionare Impostazioni di Avvio.

- Selezionare Riavvio.

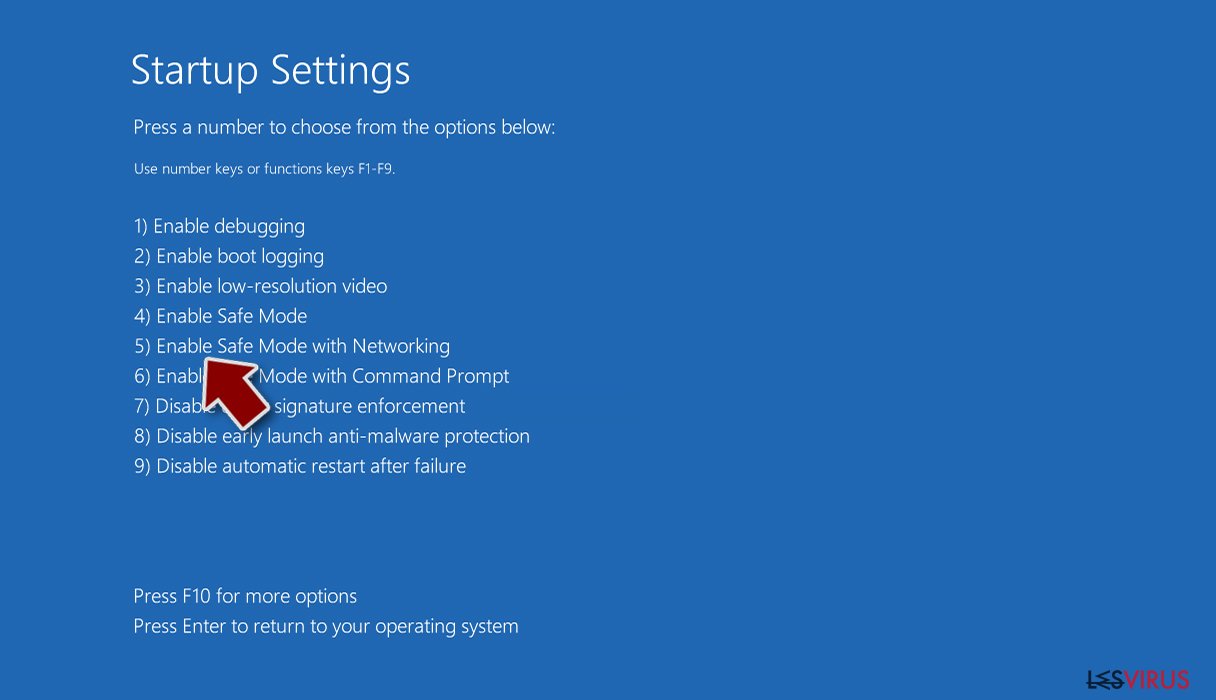

- Dunque, selezionare il numero 5 dalla tastiera oppure fare clic sull'opzione 5) Abilita la modalità provvisoria con rete.

Fase 2. Disabilitare i processi sospetti

La funzione Gestione Attività di Windows è uno strumento utilissimo concepito per evidenziare tutti i processi in esecuzione in background. Nel caso in cui vi fosse un processo malware in esecuzione, sarà necessario disabilitarlo:

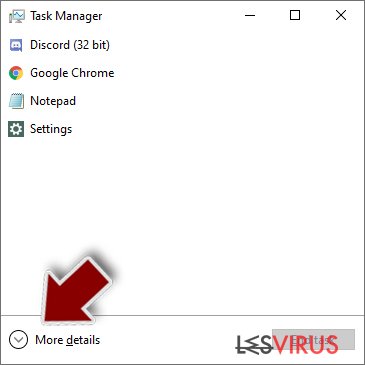

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Fare clic su Più Dettagli.

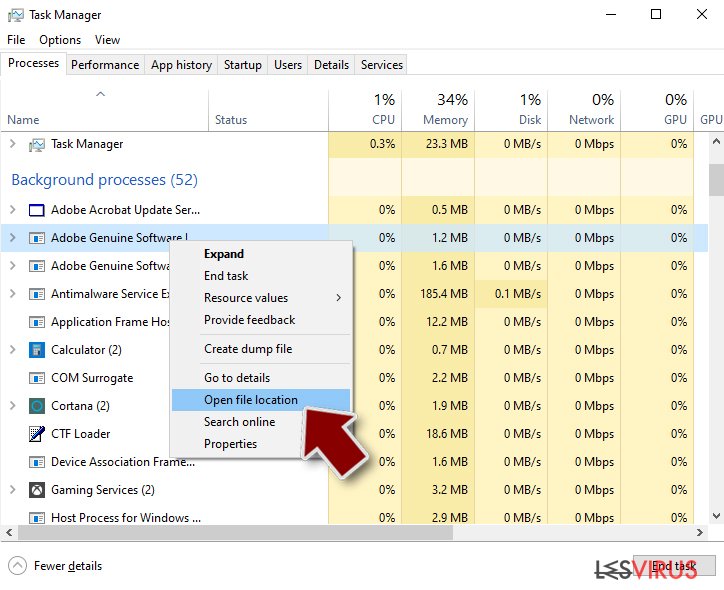

- Scorre in basso fino alla sezione Processi in Background, dunque individuare gli elementi sospetti.

- Fare clic con il tasto destro del mouse e selezionare Apri percorso File.

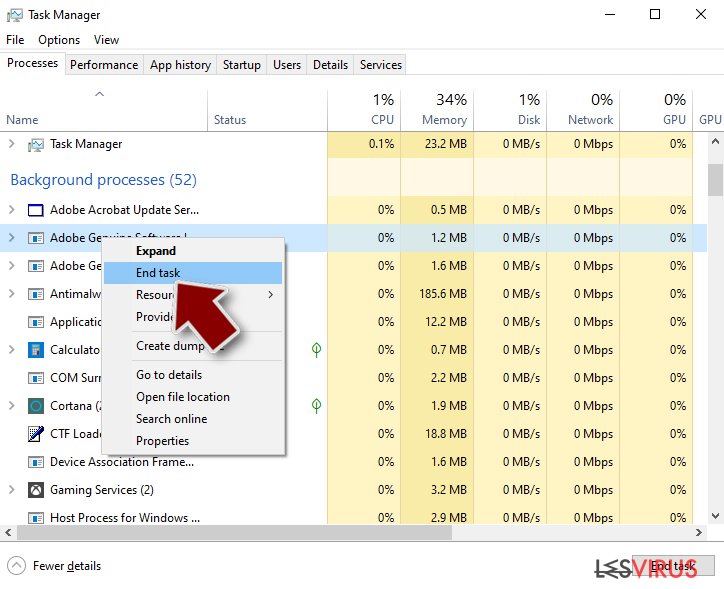

- Tornare al processo, fare clic con il tasto destro del mouse e selezionare Termina attività.

- Eliminare il contenuto delle cartelle malevole.

Fase 3. Verifica l'esecuzione dei programmi all'avvio

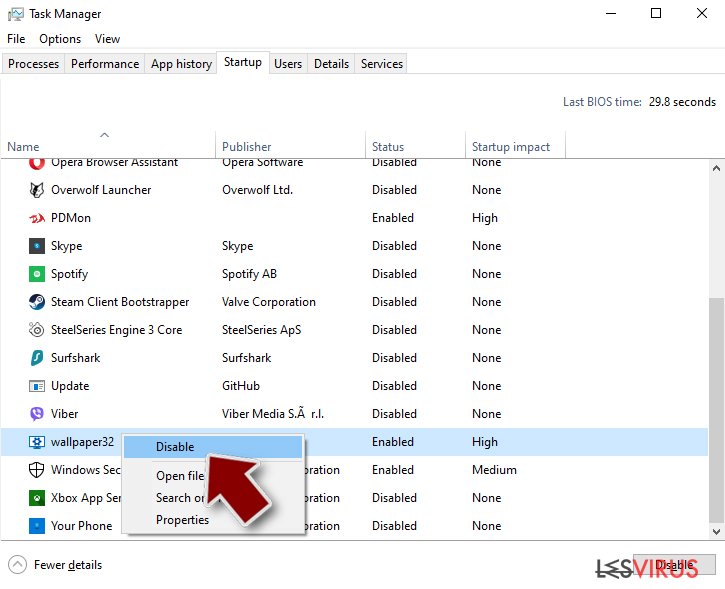

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Selezionare la scheda Avvio.

- Fare clic con il tasto destro del mouse e selezionare Disabilita.

Fase 4. Eliminare i file virus

I file collegati al Malware potrebbero trovarsi in varie sezioni del computer. A seguire, troverai una guida pratica che ti aiuti a individuarli:

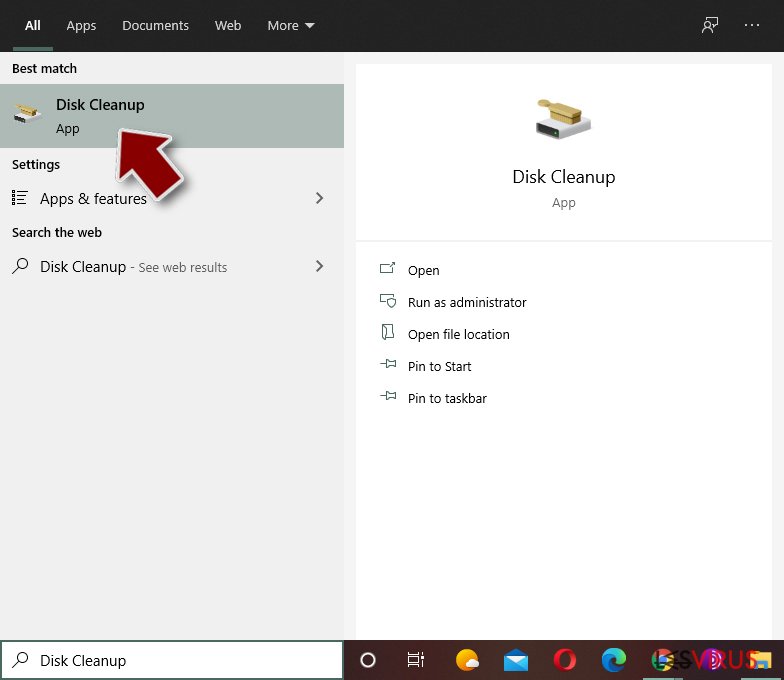

- Inserire Pulizia Disco nella barra di ricerca di Windows e selezionare Invio.

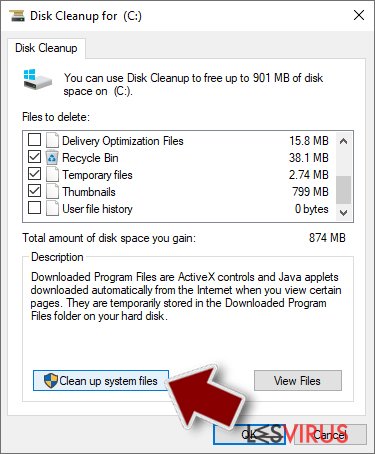

- Selezionare il disco che desideri pulire (C: l'unità principale è quella che di default ha maggiori possibilità di contenere file malevoli).

- Scorrere in basso lungo l'elenco dei File da eliminare come mostrato in basso:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selezionare Pulizia file di sistema.

- Potresti trovare altri file malevoli nascosti nelle seguenti cartelle (inserire le seguenti voci nella barra di ricerca di Windows e selezionare Invio):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una volta terminato il processo, riavviare Windows in modalità normale.

Rimuovere CTB-Faker usando System Restore

-

Passo 1: Riavviate il vostro computer a Safe Mode with Command Prompt

Windows 7 / Vista / XP- Cliccare Start → Shutdown → Restart → OK.

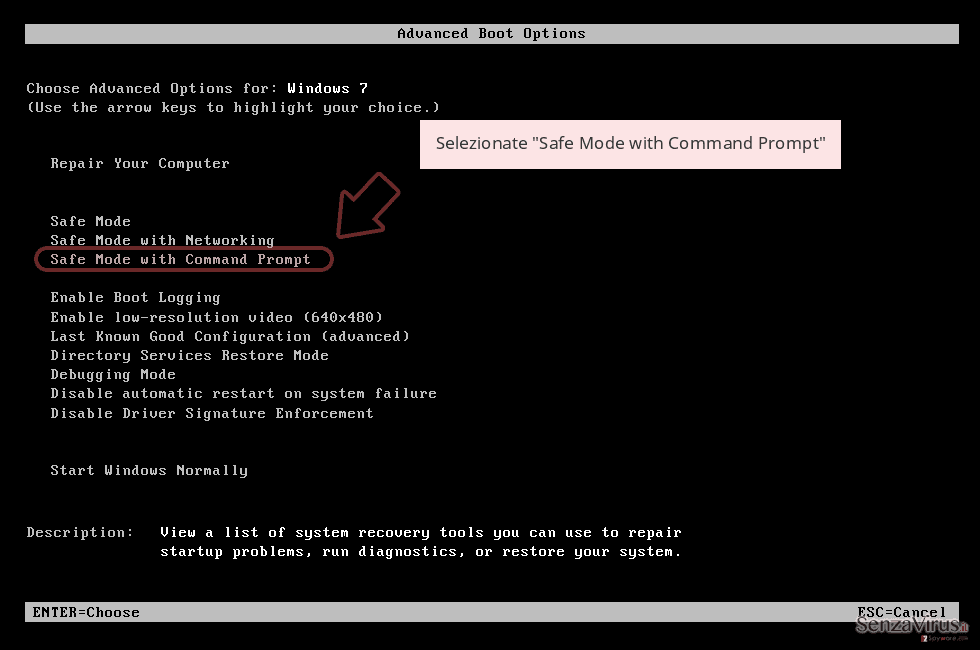

- Quando il vostro computer è attivo, premete F8 molte volte fino a che non vedete Advanced Boot Options window.

-

Selezionate Command Prompt dalla lista

Windows 10 / Windows 8- Premete il pulsante Power nella schermata di login Windows. Ora premete e tenete premuto Shift, che trovate sulla testiera e cliccate Restart..

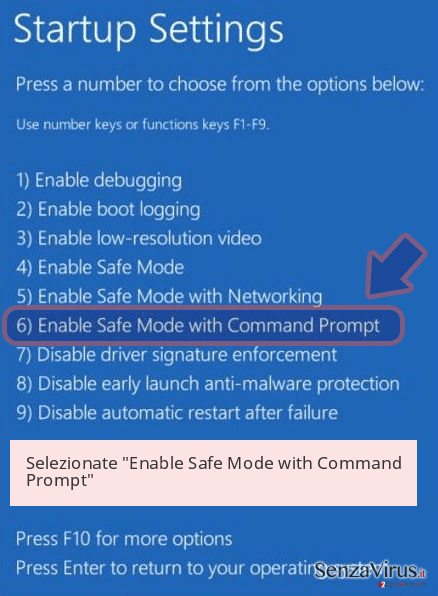

- Ora selezionate Troubleshoot → Advanced options → Startup Settings e in fine premete Restart.

-

Una volta che il vostro computer è acceso, selezionate Enable Safe Mode with Command Prompt nella Startup Settings window.

-

Passo 2: Ripristinate i file del sistema e i settaggi

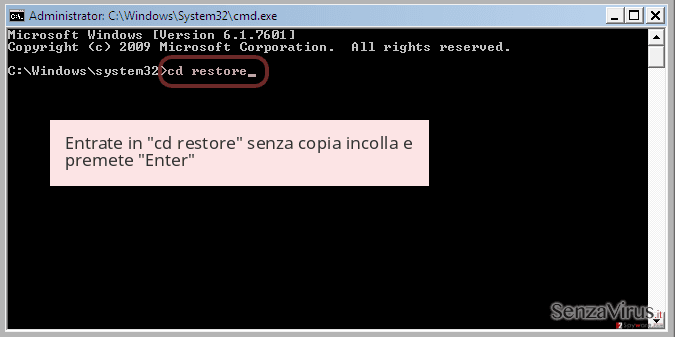

-

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

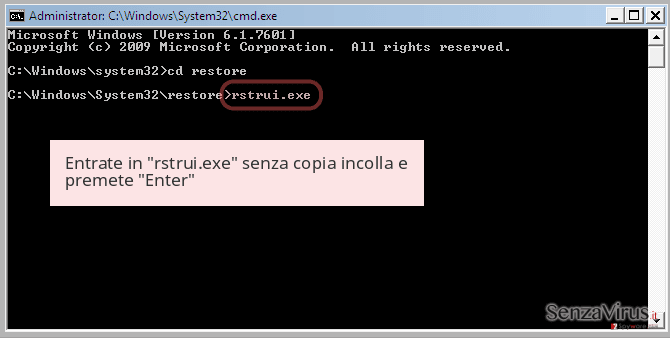

-

Ora scrivete rstrui.exe e cliccate ancora Enter.

-

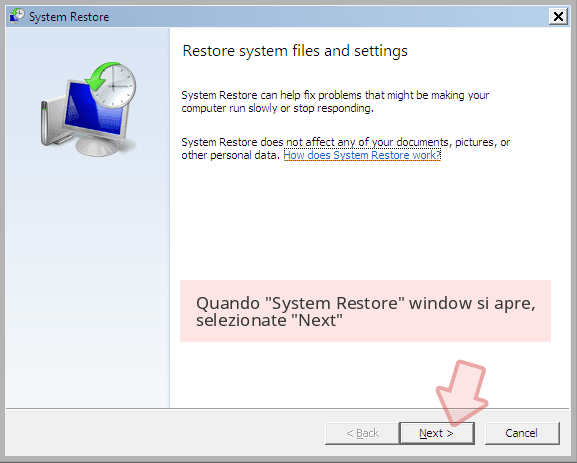

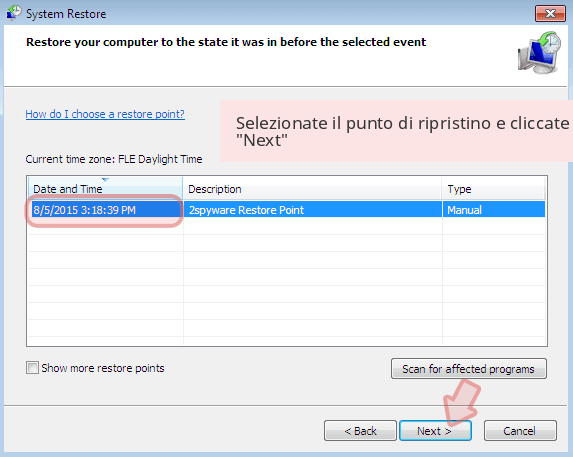

Quando si apre una nuova finestra di window, cliccate Next e selezionate un punto di ripristino precedente all'infiltrazione di CTB-Faker. Dopo averlo fatto, cliccate Next.

-

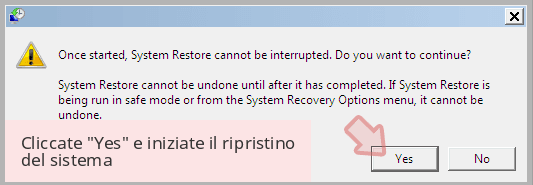

Ora cliccate Yes per iniziare il ripristino del sistema.

-

Una volta che Command Prompt window appare, entrate cd restore e cliccate Enter.

In fine, dovreste pensare sempre riguardo ad una protezione dai crypto-ransomwares. Per proteggere il vostro computer da CTB-Faker e altri ransomwares, usate un affidabile anti-spyware, come per esempio FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.