Rimuovere il virus U2k (Guida gratuita) - Tutti i Passaggi per la Decriptazione sono Inclusi

Virus U2k Guida Rimozione

Che cosa è U2k ransomware?

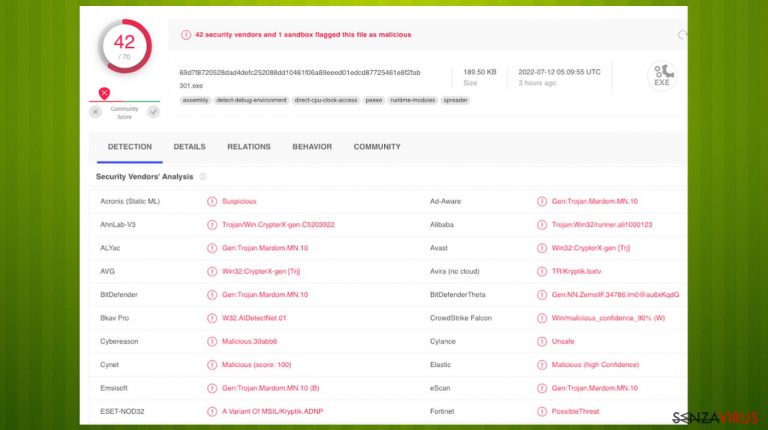

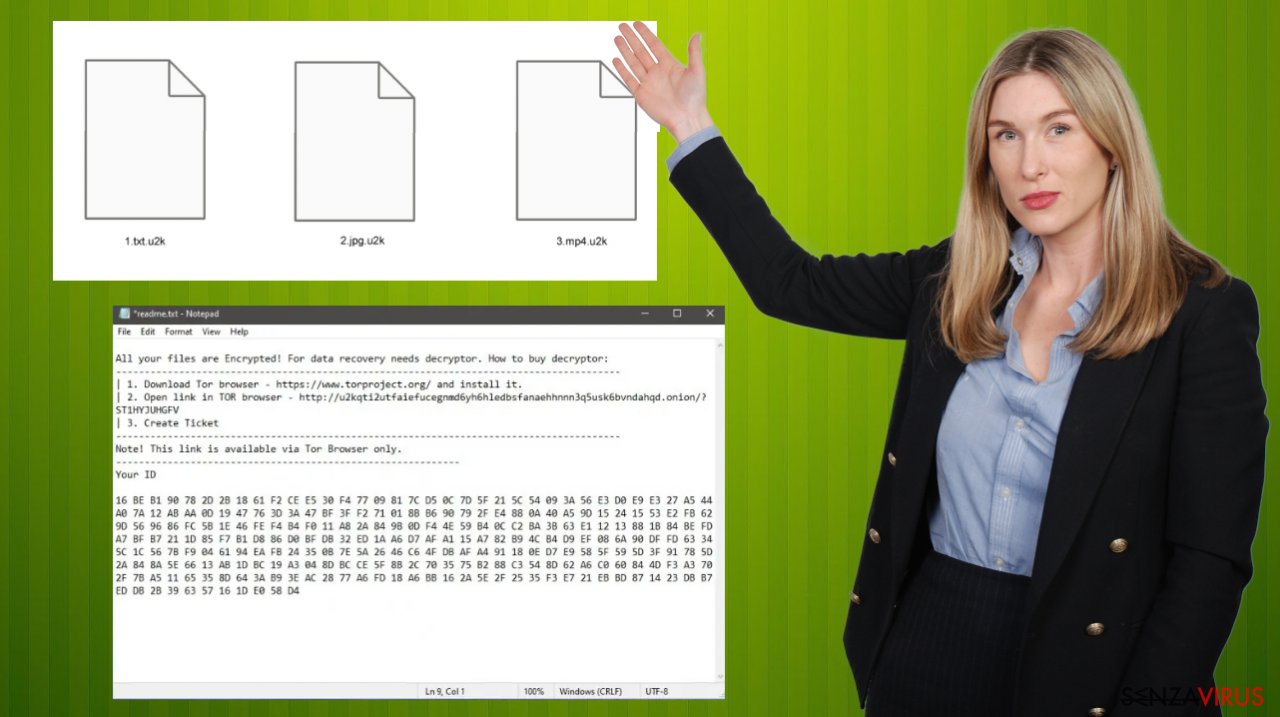

Il ransomware U2k è un'infezione che blocca i dati e li marchia con l'estensione .U2K

Il ransomware U2k è un virus che estorce denaro in cambio della decrittazione dei file, a seguito di un trasferimento di soldi. La minaccia ha un unico e solo obiettivo: portare profitto ai creatori spaventando le persone. Le persone si innamorano del messaggio spaventoso consegnato tramite ReadMe.txt e contattano i criminali come incoraggia il messaggio. La somma può dipendere dal valore particolare dei dati che il virus è riuscito a crittografare.

Gli sviluppatori di virus ransomware U2k possono incoraggiarti a contattarli o scaricare qualcosa e seguire altre istruzioni. Tutto questo comportamento può portare a gravi problemi di sistema e perdite di dati e denaro. Cerca di ignorare questi messaggi e assicurati di evitare di pagare e di contattare le persone dietro l'infezione.

Il computer infetto potrebbe ricevere ulteriori minacce quando continui a contattare i creatori di infezioni ma non paghi il prima possibile. U2k file virus è una minaccia che gli utenti hanno segnalato di recente, quindi non ci sono strumenti di decrittazione che potrebbero essere affidabili e utili in questo caso. Qualsiasi altro strumento fornito da chiunque oltre ai ricercatori non può fornire buoni risultati.

Il ransomware in dettaglio

Il virus ransomware U2k può infettare la macchina quando si apre il pacchetto di pirateria infetto già scaricato sulla macchina. Un payload dannoso del ransomware esegue immediatamente l'infezione e la macchina viene crittografata. Inoltre, le macro dannose possono essere utilizzate per infiltrarsi nei computer.

Questi file pericolosi sono quelli che gli esperti avvertono e informano che i messaggi di posta elettronica possono avere allegati di file con questi pezzi che innescano l'infiltrazione di malware direttamente una volta abilitata la funzione macro. Il processo è rapido e, nella maggior parte dei casi, invisibile, quindi gli utenti non si accorgono della distribuzione.

| Nome | U2K ransomware |

|---|---|

| Tipo | File-locker, cryptovirus |

| Marchio | .U2K |

| MEssaggio di riscatto | ReadMe.txt |

| Contatti | Tor browser o via ticket attraverso il link |

| Distribuzione | File allegati nelle email, macro malevoli, e altre minacce |

| Rimozione | La rimozione richiede l'uso di un antivirus |

| Riparare | Elimina i danni del virus se il virus lo ha causato e ripara i problemi con la scansione del sistema usando FortectIntego |

Queste infezioni, come il virus ransomware U2k, possono diffondersi e visualizzare sintomi come la richiesta di riscatto e le appendici dei file dopo un po'. In questo modo, le conseguenze del ransomware appaiono dal nulla. La minaccia deve essere rimossa il prima possibile anche a causa di questa funzione di infiltrazione silenziosa.

Non puoi sapere quali altre minacce sono state in esecuzione sulla macchina per migliorare la persistenza di questo ransomware. Gli attori delle minacce possono persino utilizzare trojan e altri malware per diffondere il payload del virus ransomware U2k. Assicurati di ignorare tutti i messaggi e le affermazioni dei criminali.

Rimozione del virus

Il virus ransomware U2k deve essere rimosso in modo appropriato in modo che la macchina venga pulita completamente e tutti i processi possano essere controllati. La minaccia può iniettare attività e altre minacce per mantenere in esecuzione il codice ransomware, in modo che tutti i file appena aggiunti vengano bloccati.

Assicurati di fare affidamento su strumenti anti-malware adeguati per il processo di rimozione dei virus dei file U2k, in modo che l'infezione venga terminata. Le applicazioni di rimozione delle minacce come SpyHunter 5Combo Cleaner o Malwarebytes possono aiutarti a trovare ed eliminare queste minacce di tipo ransomware e altre infezioni. Esistono vari problemi che possono essere innescati da un'infezione ransomware, quindi è fondamentale ricontrollare.

Si noti che questo non è lo stesso del ripristino dei file o della decrittografia delle minacce, tuttavia. Il ransomware U2k non è decifrabile al momento, quindi rimuoverlo e quindi recuperare i file utilizzando strumenti appropriati o metodi alternativi può essere utile in tali casi. Non è possibile ripristinare i file senza rimuovere l'infezione. Puoi, ma questo significa un danno permanente a tutti i dati.

Riparare i file

Quando il computer viene infettato da un malware come nel caso del ransomware, il sistema subisce delle modifiche affinché possa operare in maniera diversa. Ad esempio, un'infezione è in grado di alterare il registro di sistema di Windows, danneggiare l'avvio di programmi primari e diverse altre sezioni, eliminare o corrompere i file DLL, ecc. Una volta che il sistema sia stato danneggiato da un malware, il software antivirus sarà incapace di eseguire alcuna operazione a riguardo, lasciando che la minaccia continui il suo processo in maniera indisturbata. Come conseguenza, gli utenti potrebbero sperimentare problemi di prestazione, stabilità e usabilità, fino a quando non sarà necessario reinstallare nuovamente il sistema operativo di Windows.

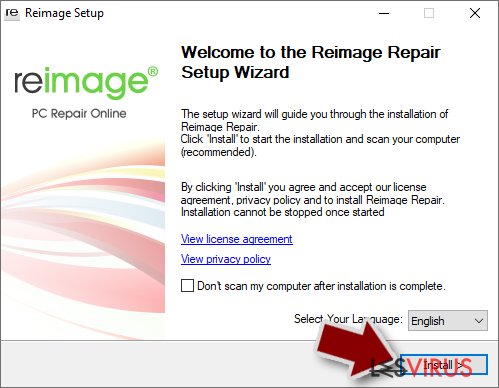

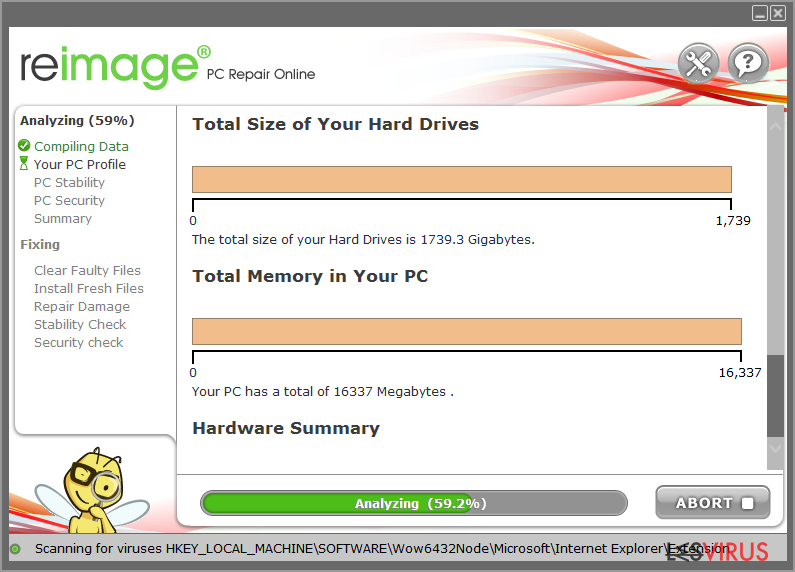

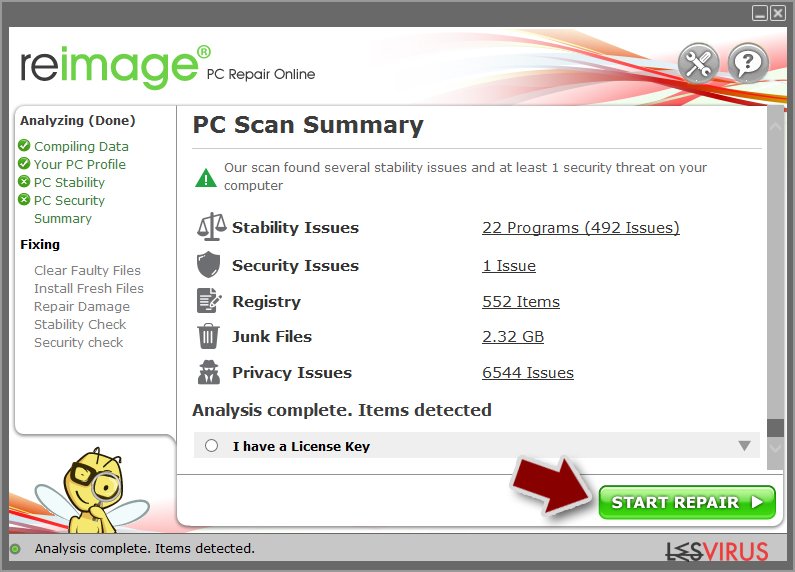

Pertanto, consigliamo vivamente di adoperare la tecnologia brevettata di FortectIntego per la riparazione degli eventuali danni. Questo programma, non solo sarà in grado di riparare i danni conseguenti all'infezione, ma sarà anche i grado di rimuovere tutti quei malware che nel frattempo si saranno introdotti nel sistema a causa dell'attività malevola dell'infezione. Inoltre, l'applicazione potrà anche correggere tutti quegli errori di Windows che non la diretta conseguenza di virus: ad esempio, le schermate blu di errore, i freeze del pc, gli errori di registro, le DLL danneggiate, ecc.

- Scaricare l'applicazione facendo clic sul link in alto

- Fare clic sulla voce ReimageRepair.exe

- Se si dovesse aprire il Controllo Account Utente (UAC), selezionare l'opzione Sì

- Selezionare Installa e attendere il termine del processo d'installazione del programma

- L'analisi del sistema potrà iniziare immediatamente

- Al completamento, verificare i risultati: troverai l'elenco dei rilevamenti nella sezione Riepilogo

- Potrai dunque fare clic su ciascun errore e correggerlo manualmente

- Nel caso mostrasse un numero eccessivo di errori, la correzione potrebbe rivelarsi alquanto complessa. Ti consigliamo di acquistare la licenza per effettuare la correzione automatica.

Recuperare i file codificati

Il ransomware U2k non è decifrabile. Almeno non con uno strumento sviluppato e rilasciato di recente per un'infezione particolare come questa. Se ti sei imbattuto nell'articolo o sei stato infettato dalla minaccia dopo le campagne di distribuzione iniziali, potresti trovare qualcosa di utile per queste infezioni.

Tuttavia, cerca di rimuovere completamente l'infezione prima di uno qualsiasi di questi processi. Questo virus è in grado di crittografare i file ancora e ancora, il che significa che non ci sarà altro modo per recuperare i file con doppia codifica. Il virus ransomware U2k può essere correlato ad altre minacce o condividere somiglianze di codice, quindi i ricercatori delle minacce a volte possono creare strumenti per la decrittazione sulla base di tali risultati.

Poiché molti utenti non preparano backup dei dati adeguati prima di essere attaccati da un ransomware, spesso potrebbero perdere l'accesso ai propri file in modo permanente. Anche pagare i criminali è molto rischioso, in quanto potrebbero non mantenere le promesse e non restituire mai lo strumento di decrittazione richiesto.

Malgrado possa sembrare terribile, non tutto è perduto: il software di recupero dati potrebbe essere in grado di aiutarti in alcune situazioni (dipende fortemente dall'algoritmo di crittografia utilizzato, dal fatto che il ransomware sia riuscito a completare le attività programmate, ecc.). Poiché esistono migliaia di diversi ceppi di ransomware, è immediatamente impossibile dire se il software di terze parti possa funzionare nel tuo caso.

Tuttavia, suggeriamo di fare un tentativo a prescindere dalla tipologia di ransomware che ha attacco il dispositivo. Prima d'iniziare, sono diversi i punti salienti per gestire adeguatamente questa situazione:

- Poiché i dati codificati potrebbero subire dei danni permanenti durante l'operazione di recupero del software di ripristino, è importante predisporre un backup degli stessi. Suggeriamo di utilizzare una chiavetta USB o altra unità di memorizzazione.

- Si raccomanda di tentare il ripristino dei dati dopo aver eseguito un'adeguata scansione del sistema con un software antimalware.

Installare il software di ripristino

- Scaricare Data Recovery Pro.

- Fare doppio clic sul file installer per avviarlo.

- Seguire le istruzioni per l'installazione del software.

- Una volta terminata l'operazione, fare clic su Termina. Ora è possibile utilizzare il software.

- Selezionare Tutto oppure selezionare unicamente le cartelle in cui sono situati i file da recuperare.

- Selezionare Avanti.

- In basso, abilitare la Scansione Approfondita e selezionare l'Unità da scansionare.

- Selezionare Scansiona e attendere che l'operazione sia conclusa.

- Selezionare, dunque, le cartelle/file da recuperare. Attenzione: è disponibile anche l'opzione di ricerca per nome.

- Selezionare la voce Recupera per recuperare i file.

Manuale U2k virus Guida Rimozione

Ransomware: operazioni importanti da svolgere prima di avviare la rimozione del U2k

La codifica dei file e l'infezione ransomware sono due processi indipendenti (sebbene la seconda condizione non possa sussistere senza la prima). Ciononostante, è importante considerare che un malware è in grado di eseguire una serie di modifiche all'interno del sistema operativo di Windows, cambiando radicalmente il modo in cui opera.

ATTENZIONE: per coloro che non dispongono di un backup! →

Tentare nell'immediato l'operazione di recupero con il software potrebbe danneggiare permanentemente i file, tanto che persino un software di decodifica non potrebbe essere in grado di recuperarli.

Prima di procedere con la rimozione, sarà necessario copiare i file codificati dal U2k ransomware in un'unità separata, come, ad esempio, una pennetta USB o un'unità SSD, e dunque procedere alla disconnessione del sistema. I dati codificati non includono alcun codice malevolo, per cui non sarà pericoloso trasferirli su un altro dispositivo.

A prima occhiata, le istruzioni illustrate in basso potrebbero apparire complesse e numerose, tuttavia non sono difficili da comprendere se si segue ciascun passaggio nell'ordine indicato. La nostra guida completa e gratuita fornirà l'aiuto necessario per ottenere la corretta rimozione del malware e, dunque, il recupero dei file.

In caso di ulteriori domande, commenti, o per problematiche relative alle seguenti istruzioni, si prega di non esitare a contattarci mediante la sezione Contattaci.

ATTENZIONE! →

È di fondamentale importanza eliminare del tutto l'infezione del malware dal computer prima di avviare il processo di recupero dei dati; in caso contrario, il ransomware potrebbe codificare nuovamente i dati dal backup.

Ransomware: rimozione manuale del ransomware in Modalità Provvisoria

Attenzione! →

La guida per la rimozione manuale potrebbe rivelarsi particolarmente complessa per gli utenti meno esperti. Per la corretta esecuzione della procedura, saranno necessarie dunque delle competenze informatiche di livello avanzato (in caso di rimozione o danneggiamento dei file di sistema essenziali, il funzionamento dell'intero sistema operativo di Windows potrebbe essere stato compromesso) per cui potrebbero essere necessarie diverse ore per portare a termine la rimozione. Agli utenti meno esperti, consigliamo quindi di servirsi della modalità automatica precedentemente illustrata.

Fase 1. Accedere alla Modalità Provvisoria con Rete

La rimozione manuale del malware avrà maggiori possibilità di successo se eseguita in Modalità Provvisoria.

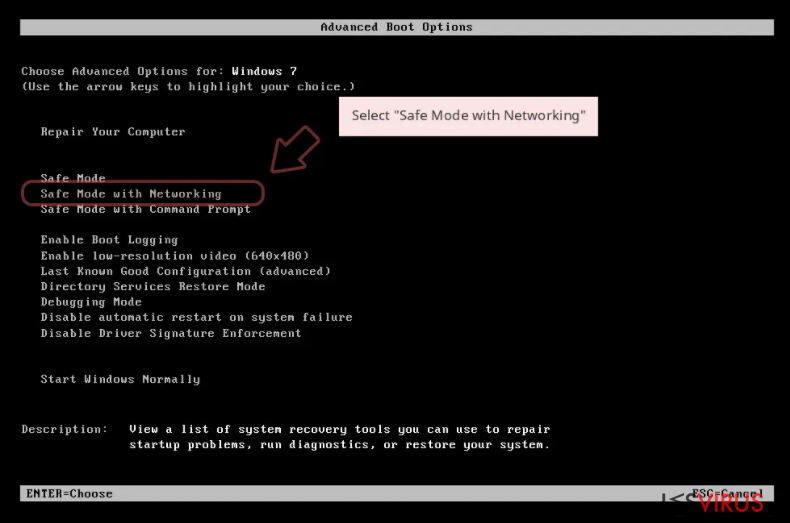

Windows 7 / Vista / XP

- Fare clic su Start > Arresta > Riavvia il sistema > Confermare.

- All'accensione del computer, pigiare il tasto F8 (nel caso in cui l'operazione non funzionasse, provare F2, F12, Del, ecc. Dipende dal modello della scheda madre) diverse volte fino all'apertura della finestra Opzioni di Avvio Avanzate.

- Selezionare Modalità Provvisoria con Rete dall'elenco.

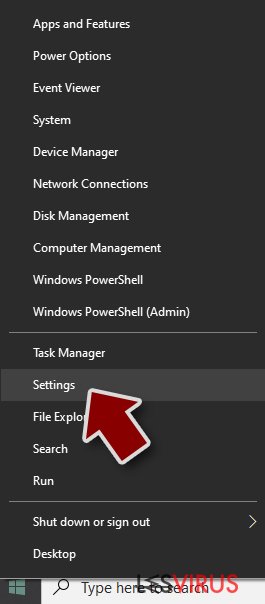

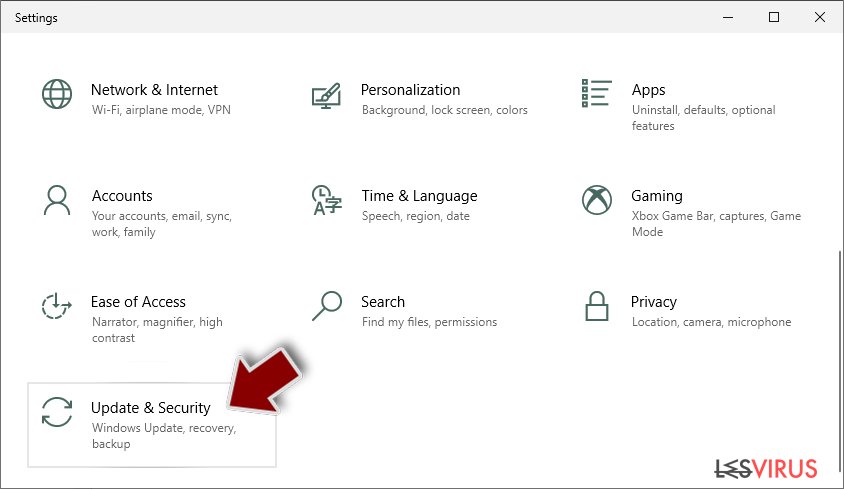

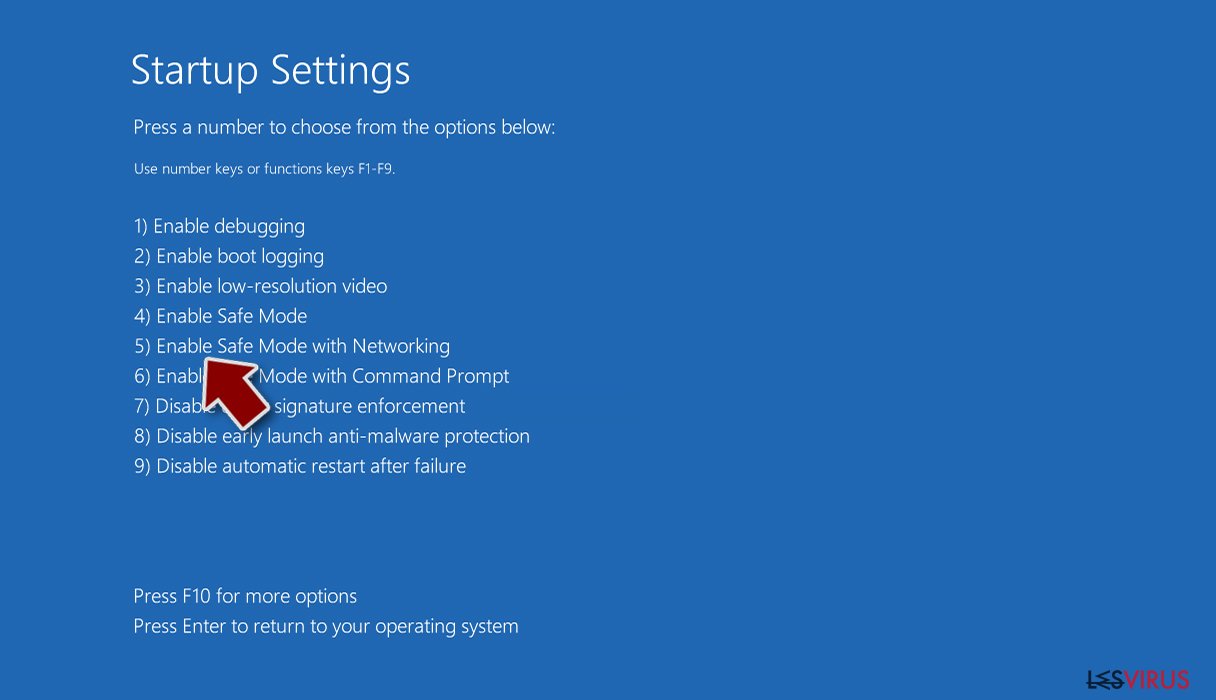

Windows 10 / Windows 8

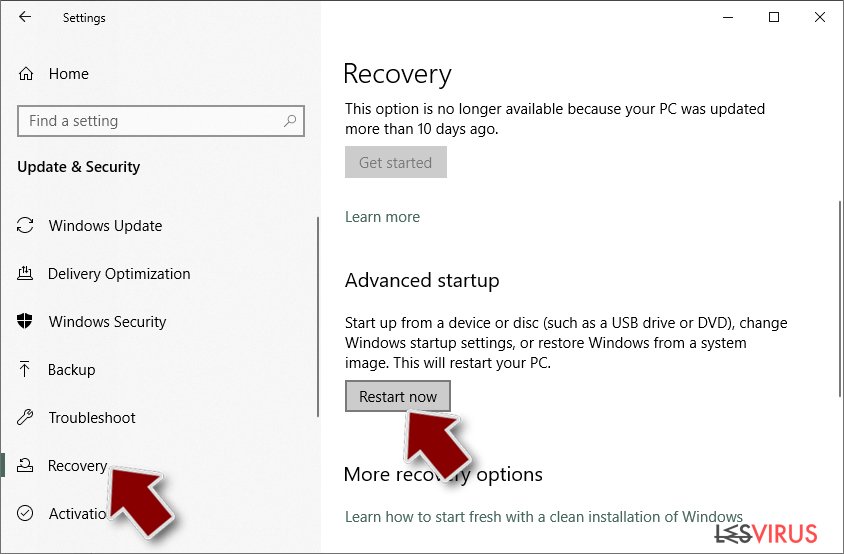

- Fare clic con il tasto destro del mouse sull'icona Start e selezionare Impostazioni.

- Scorrere in basso e selezionare Aggiornamento e Sicurezza.

- Dall'elenco a sinistra selezionare Ripristino.

- Dunque, scorrere in basso e individuare la voce Avvio Avanzato.

- Fare clic su Riavvia Ora.

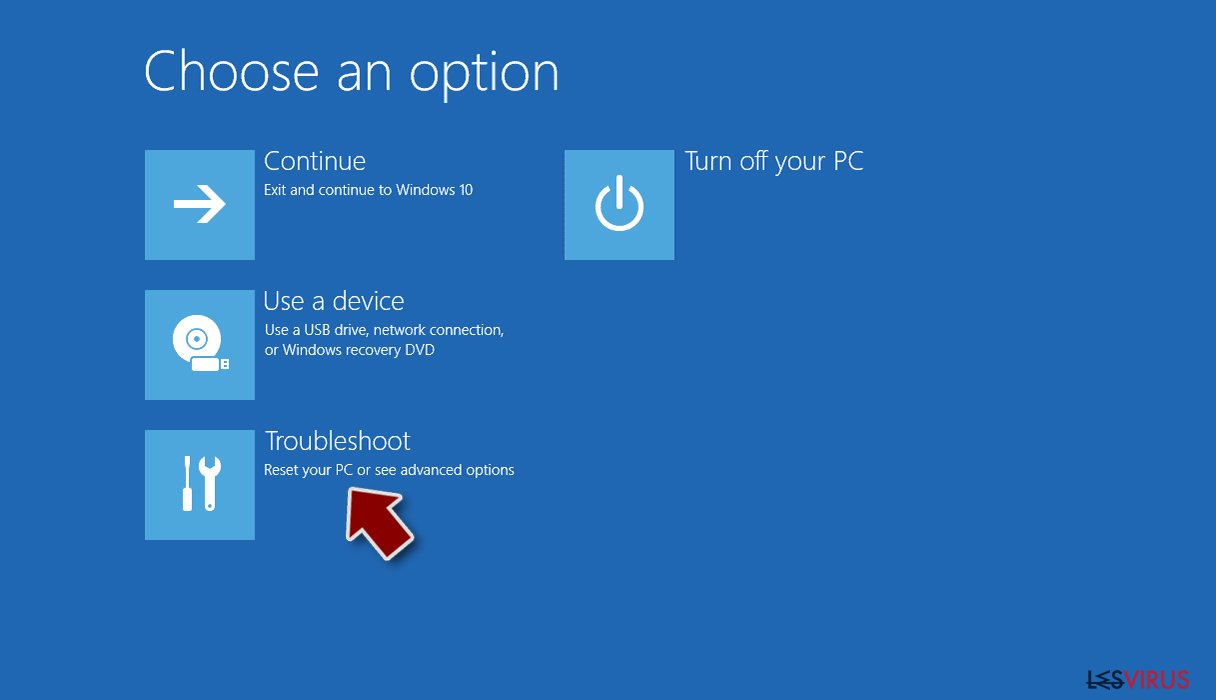

- Selezionare risoluzione dei Problemi.

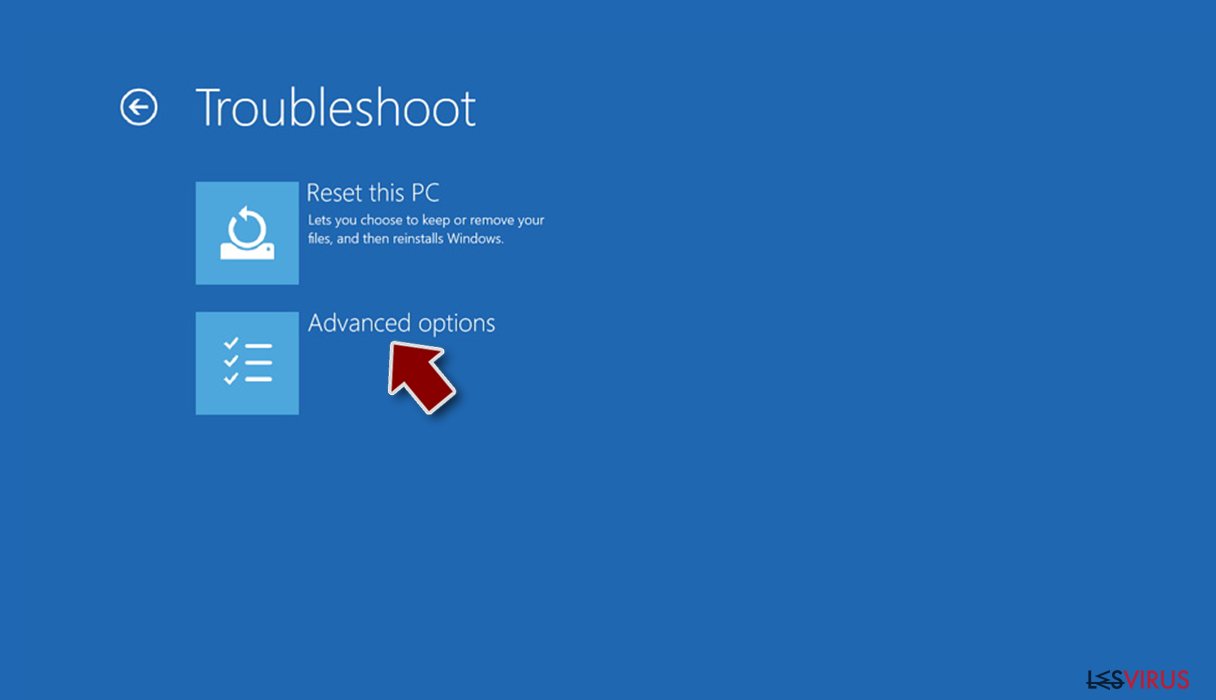

- Selezionare Opzioni Avanzate.

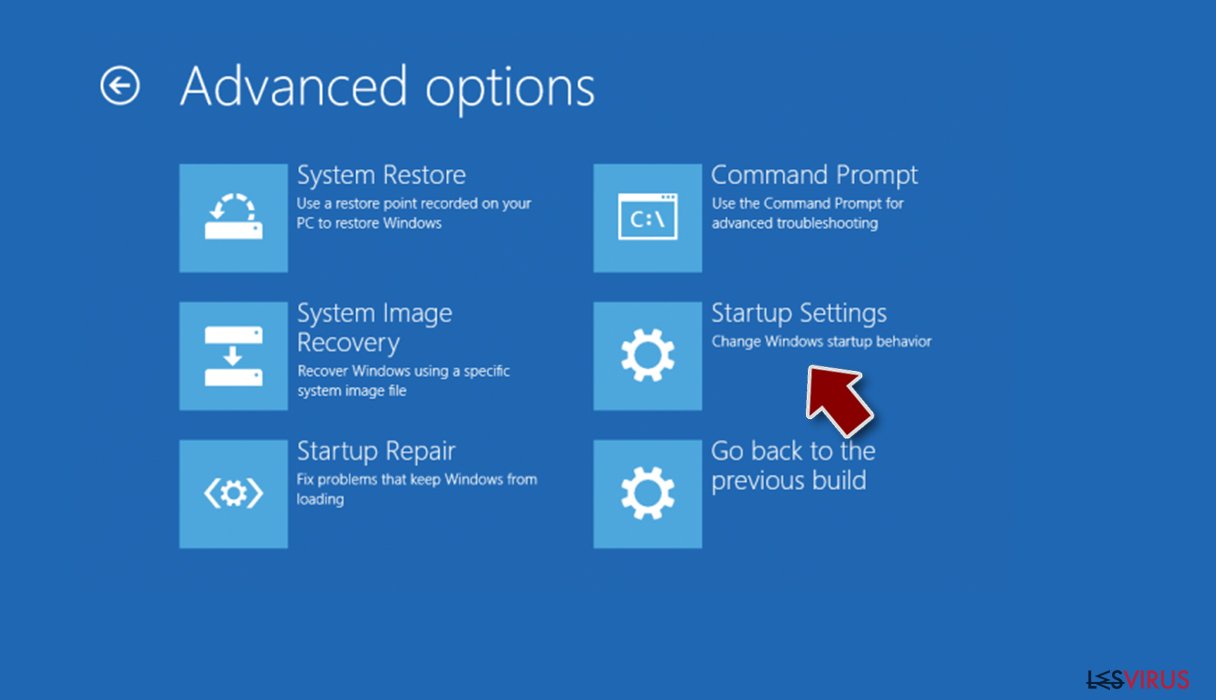

- Selezionare Impostazioni di Avvio.

- Selezionare Riavvio.

- Dunque, selezionare il numero 5 dalla tastiera oppure fare clic sull'opzione 5) Abilita la modalità provvisoria con rete.

Fase 2. Disabilitare i processi sospetti

La funzione Gestione Attività di Windows è uno strumento utilissimo concepito per evidenziare tutti i processi in esecuzione in background. Nel caso in cui vi fosse un processo malware in esecuzione, sarà necessario disabilitarlo:

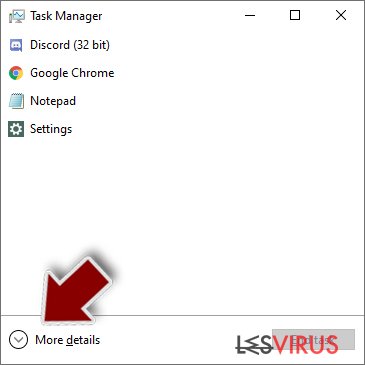

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Fare clic su Più Dettagli.

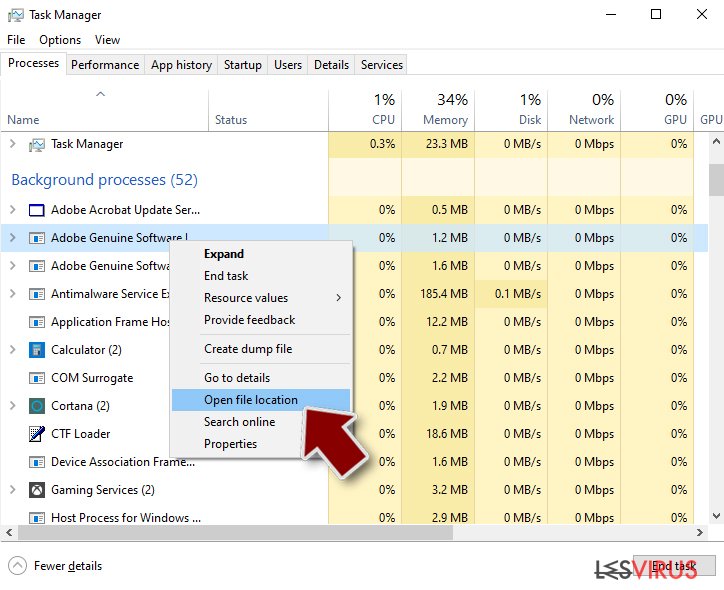

- Scorre in basso fino alla sezione Processi in Background, dunque individuare gli elementi sospetti.

- Fare clic con il tasto destro del mouse e selezionare Apri percorso File.

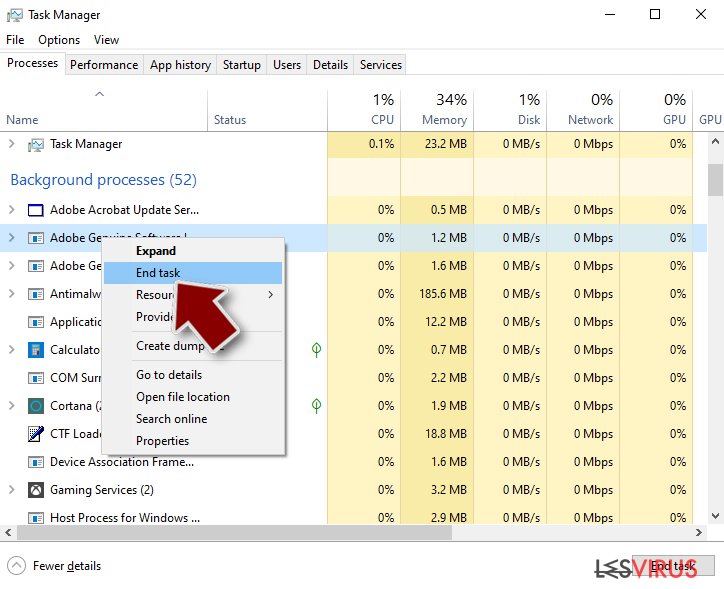

- Tornare al processo, fare clic con il tasto destro del mouse e selezionare Termina attività.

- Eliminare il contenuto delle cartelle malevole.

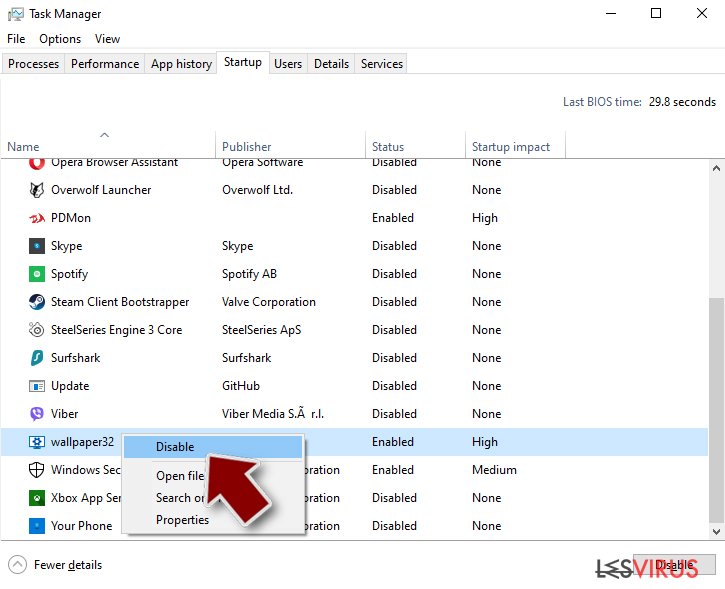

Fase 3. Verifica l'esecuzione dei programmi all'avvio

- Selezionare i tasti Ctrl + Shift + Esc sulla tastiera per aprire la funzione Gestione Attività di Windows.

- Selezionare la scheda Avvio.

- Fare clic con il tasto destro del mouse e selezionare Disabilita.

Fase 4. Eliminare i file virus

I file collegati al Malware potrebbero trovarsi in varie sezioni del computer. A seguire, troverai una guida pratica che ti aiuti a individuarli:

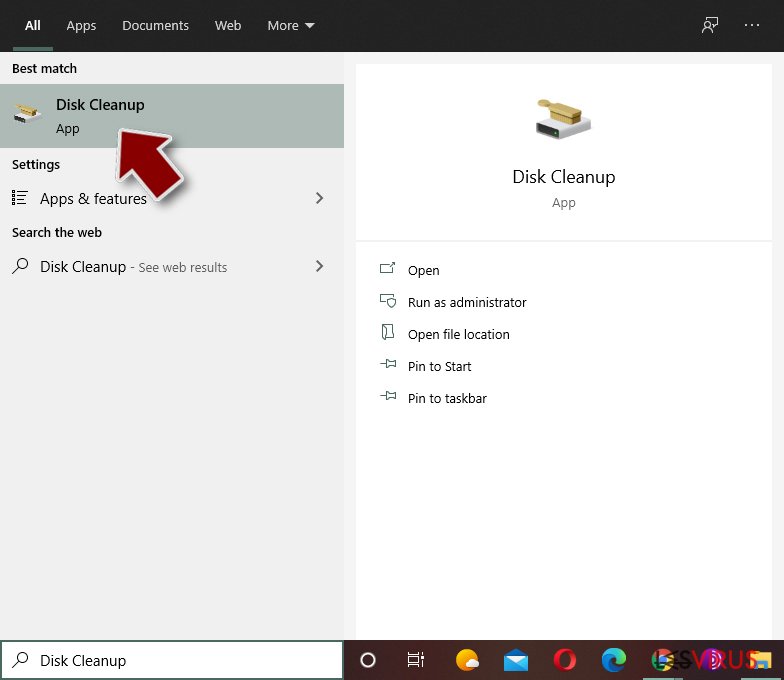

- Inserire Pulizia Disco nella barra di ricerca di Windows e selezionare Invio.

- Selezionare il disco che desideri pulire (C: l'unità principale è quella che di default ha maggiori possibilità di contenere file malevoli).

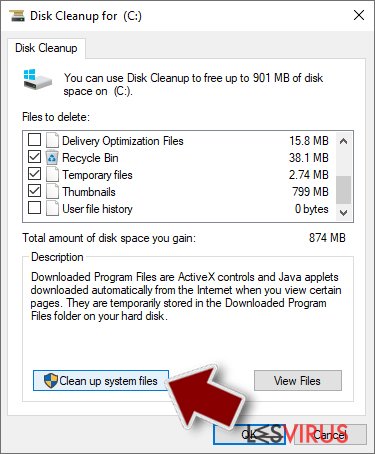

- Scorrere in basso lungo l'elenco dei File da eliminare come mostrato in basso:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Selezionare Pulizia file di sistema.

- Potresti trovare altri file malevoli nascosti nelle seguenti cartelle (inserire le seguenti voci nella barra di ricerca di Windows e selezionare Invio):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Una volta terminato il processo, riavviare Windows in modalità normale.

In fine, dovreste pensare sempre riguardo ad una protezione dai crypto-ransomwares. Per proteggere il vostro computer da U2k e altri ransomwares, usate un affidabile anti-spyware, come per esempio FortectIntego, SpyHunter 5Combo Cleaner o Malwarebytes

Raccomandato per Te

Non lasciare che il Governo ti spii

Il Governo si è trovato spesso coinvolto in questioni relative il tracciamento dei dati degli utenti e lo spionaggio dei cittadini, per questo motivo sarà necessario che prenda in considerazione questo dato e ti informi sulle pratiche losche adoperati per la raccolta delle informazioni. Aggira il tracciamento indesiderato o lo spionaggio da parte del governo rendendoti totalmente anonimo su internet.

Potrai selezionare diverse località quando ti connetterai online e potrai accedere a qualsiasi materiale desiderato senza particolari restrizioni sul contenuto. Potrai facilmente goderti la connessione a internet senza correre il rischio di essere hackerato mediante l'impiego di un Private Internet Access VPN.

Verifica le informazioni alle quali il Governo o altri enti indesiderati potrebbero accedere e naviga online senza essere spiato. Anche se non sei coinvolto in alcuna attività illegale o ti fidi dei servizi, piattaforme di cui ti servi, sta' in guardia per la tua propria sicurezza e prendi precauzioni mediante l'Impiego di un servizio VPN.

Effettua il backup dei file da utilizzare in un secondo momento, in caso di attacco malware

Le problematiche legate ai software, generate da malware o da perdita diretta di dati crittografati, potrebbero condurre a errori del dispositivo o danni permanenti. Con gli idonei aggiornamenti backup, potrai recuperare senza problemi i tuoi dati, in caso d'inconvenienti di questo genere, e tornare subito a lavoro.

È fondamentale creare aggiornamenti di backup dopo ciascuna modifica al dispositivo, di modo che possa tornare al momento in cui stavi lavorando, nel caso in cui un malware abbia generato modifiche o problematiche al dispositivo causando danni ai dati o alle prestazioni.

Disporre della versione precedente di ciascun documento o progetto ti permetterà di evitare frustrazione o interruzioni. Ciò si rivelerà utile quando il malware spunterà dal nulla. Utilizza Data Recovery Pro per ripristinare il sistema.