Che cos'è i backdoors e come rimuoverlo

Un backdoor è un programma per computer malevolo che viene usato per fornire agli hacker un accesso remoto non autorizzato al sistema del PC compromesso sfruttandone le vulnerabilità nella sicurezza. Un backdoor lavora in background e rimane nascosto all’utente. É molto simile agli altri virus malware e quindi è molto difficile trovarlo. Un backdoor è uno dei parassiti più pericolosi, in quanto fornisce a persone malintenzionate la possibilità di eseguire qualsiasi azione sul computer compromesso. L’hacker può usare il backdoor per spiare l’utente, gestire i suoi file, installare software addizionali o pericolose minacce, controllare l’intero sistema del PC e attaccare altri host. Spesso un backdoor possiede capacità distruttive aggiuntive, come la possibilità di registrare i tasti che vengono digitati dall’utente, fare screenshot, infettare file e criptarli. I parassiti si dolito sono una combinazione di diverse minacce per la privacy e la sicurezza, che lavorano da sole e non hanno bisogno di essere gestite da nessuno.

La maggior parte dei backdoors sono programmi malevoli che necessitano di essere installati su un computer. Tuttavia, alcuni parassiti non richiedono di essere installati, in quanto le loro parti sono già integrate in un software che funziona tramite un host in remoto. I programmatori a volte lasciano queste backdoors nei loro programmi per fare diagnostiche e per risolvere possibili problemi. A volte però, gli hacker riescono ad usarli per entrare nel sistema.

Solitamente i backdoors possono essere particolari trojans, virus, keylogger, spyware e tool per l’amministrazione in remoto. Questi lavorano nello stesso modo in cui funzionano le applicazioni virali principali prima citate. Tuttavia, le loro funzioni e il loro payload sono molto più complicate e pericolose, quindi vengono raggruppati in una categoria speciale.

Come vengono diffusi i backdoor?

I backdoors non sono in grado di diffondersi da soli ed infettare il sistema senza che l’utente non ne venga a conoscenza, anche insosapevolmente. La maggior parte di questi parassiti deve essere installata manualmente in un pacchetto con altri software. Ci sono quattro metodi principali utilizzati da queste minacce per infiltrarsi nel sistema:

- Gli utenti PC ignari possono installare accidentalmente dei backdoors sui loro computer. Potrebbero trovarsi sotto forma di allegati email o programmi per il file-sharign. I loro autori danno loro nomi insospettabili per cercare di ingannare l’utente facendogli aprire o eseguire questi file.

- I backdoors vengono spesso installati attraverso altri parassiti come i virus, i trojans o anche gli spyware. Si infiltrano nel sistema senza che l’utente se ne accorga e senza il suo consenso, e infettano gli utenti che utilizzano il computer compromesso. Alcune minacce possono essere installate manualmente dagli utenti che hanno i privilegi sufficienti per installare dei software. Una piccola parte dei backdoor viene diffusa sfruttando il sistema remoto grazie a dei buchi nella sicurezza del PC

- Diversi backdoor sono già integrati in particolari applicazioni. Anche i programmi legittimi possono avere delle funzioni di accesso remoto non documentate. Gli hacker dovranno solo contattare il computer in cui sono installati questi software per ottenere un accesso immediato non autorizzato al sistema o per prendere il controllo di alcuni software.

- Alcuni backdoor infettato il computer sfruttando le vulnerabilità di alcuni programmi. Funzionano in modo simile agli worms e vengono diffusi automaticamente senza che l’utente lo sappia. Gli utenti non noteranno nulla di sospetto e queste minacce non mostreranno nessuno setup, annuncio o finestra di dialogo.

La maggior parte dei backdoor infetta computer che montano come sistema operativo Microsoft Windows. Tuttavia, molti di questi parassiti possono funziona anche sotto altri sistema operativi come Mac OS X per esempio.

Quali sono i rischi di una cyber infezione?

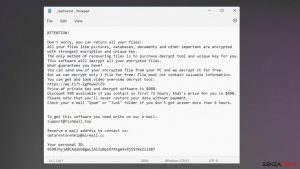

Un backdoor permette agli hacker di lavorare con un computer infetto come se fosse il suo PC e di usarlo per i suoi scopi malevoli o per anche per attività criminali. Nella maggior parte dei casi, è molto difficile capire chi sta controllando il parassita. Infatti, tutti i backdoor sono difficili da individuare. Possono violare la privacy dell’utente per mesi e anche per anni prima di essere scoperti. Gli hacker possono usare i backdoor per trovare qualsiasi informazione riguardante l’utente, ottenere e divulgare informazioni importanti come le password dell’utente, i nomi di login, il numero di carta di credito, i dettagli dell’account bancario, i documenti personali più importanti, i contatti, gli interessi, le abitudini di navigazione e molto altro. I backdoor possono essere usati per scopi distruttivi. Se gli hacker riescono ad ottenere delle informazioni utili e importanti dal computer infetto o se riescono a rubarle, potrebbero distruggere l’intero sistema per eliminare le tracce lasciate. Questo significa che tutti gli hard disk verrebbero formattati e tutti i file presenti verrebbero cancellati per sempre.

Quando i backdoor trovano un modo per entrare nel sistema possono causare le seguenti attività:

- Permettono agli intrusi di creare, eliminare, rinominare, copiare o editare qualsiasi file, eseguire vari comandi, cambiare le impostazioni del sistema, alterare i registri di windows, avviare, controllare e terminare applicazioni, installare altri software e parassiti.

- Permettere agli hacker di controllare gli hardware del computer, modificare le impostazioni collegate a quest’ultimi, spegnere e riavviare il computer senza chiedere il permesso.

- Rubare informazioni personali, documenti importanti, password, nickname per i login, dettagli identificativi, i log delle attività dell’utente, e le tracce lasciate dalla cronologia di navigazione.

- Registrare i tasti che vengono digitati e catturare screenshot. Inoltre, potrà mandare tutti i dati raccolti ad un indirizzo email predefinito, caricarli su un server FTP o trasferirli attraverso una connessione internet in background ad un host in remoto.

- Infettare file, corrompere applicazioni installate e danneggiare l’intero sistema.

- Distribuire file infetti a computer connessi in remoto con problemi di vulnerabilità.

- Installare server FTP nascosti che possono essere usati dagli hacker per varie attività illegali

- Diminuire la velocità della connessione internet e rallentare il funzionamento del sistema.

- Prevenire la sua rimozione nascondendo i suoi file e non fornendo opzioni per la disinstallazione

Quali sono gli esempio più famosi di backdoor?

Ci sono molti diversi backdoor. Gli esempi di seguito illustrano come funzionano e quanto pericolosi sono questi parassiti.

FinSpy è un backdoor che permette agli hacker di scaricare ed eseguire da internet i file che vuole. Il parassita diminuisce le capacità di sicurezza del sistema cambiando le impostazioni di default dei firewall di Windows e avviando altri cambiamenti nelle impostazioni del sistema. FinSpy si basa su dei file che usano nomi casuali, quindi è molto difficile identificarli e rimuoverli dal sistema. I backdoor si avviano automaticamente ad ogni avvio di Windows e possono essere bloccati solo con l’aiuto di un anti-spyware aggiornato.

Tixanbot è un backdoor estremamente pericoloso che fornisce agli hacker accesso completo non autorizzato ad un computer compromesso. L’intruso sarà in grado di controllare l’intero sistema e i file, scaricare e installare applicazioni, aggiornare il backdoor, cambiare la home page di default di Internet Explorer, attaccare un host in remoto e ottenere informazioni di sistema. Tixanbot terminerà i servizi dei sistemi essenziali e i processi legati alla sicurezza, chiuderà i programmi per la rimozione spyware attivi ed eliminerà i registri di entrata legati ai firewalls, gli antivirus e i software anti-spyware per evitare che questi riavviino Windows. Il parassita inoltre bloccherà l’accesso ai siti web dove poter scaricare programmi per la sicurezza. Tixanbot viene diffuso, attraverso messaggi con link nei contati di MSN: Cliccando su questi link scaricherete i backdoor.

Briba è un backdoor che permette agli hacker di accedere al sistema di un computer infetto. Questo parassita funziona tramite un server FTP nascosto, che può essere usato per scaricare, caricare e avviare software malevoli. L’attività di Briba potrebbe rendere instabile il sistema, peggiorare le performance del sistema e provocare violazioni della privacy.

Rimuovere un backdoor dal sistema

I backdoor sono parassiti estremamente pericolosi che devono essere rimossi dal sistema. É molto difficile rimuovere un backdoor manualmente. Questo è il motivo per cui raccomandiamo fortemente di utilizzare un tool per la rimozione automatica. Ci sono molti programmi che vengono offerti per la rimozione dei virus backdoor. Tuttavia, quella più affidabile sembra essere FortectIntego. Potete provare anche con SpyHunter 5Combo Cleaner come tool per la sicurezza alternativo. Tuttavia, assicuratevi sempre di aver aggiornato questi e gli altri programmi prima di avviarli. Questo vi aiuterà ad evitare di fallire la rimozione e a prevenire altri problemi che potrebbero rivelarsi mentre tentate di sbarazzarvi di un particolare backdoor.

%MCEPASTEBIN%

Ultimi Virus Aggiunti al Database

Come rimuovere AutoIt v3 script virus

Che cos'è Pashkahome.com

Disinstallazione Bozq ransomware

Informazioni sull'ultimo aggiornamento: 2016-11-08